Mit HSTS können Sie Browser dazu zwingen, Ihre Website immer auf HTTPS zu laden. Dies hilft Ihnen, eine DNS-Cache-Vergiftung auf eine wichtige Weise zu vermeiden: Ein Hacker, der eine gefälschte Version Ihrer Website erstellt, ist wahrscheinlich nicht in der Lage, ein vertrauenswürdiges SSL/TLS-Zertifikat für Ihre Domain zu erhalten.

Verhindert https DNS-Spoofing ?

HTTPS und HSTS arbeiten zusammen, um eine Domain vor DNS-Spoofing zu schützen.

Verhindert SSL Spoofing?

SSL/TLS macht Websites sicher, da es Daten häufig vor Diebstahl, Änderung oder Spoofing schützt.

Welche davon ist eine Möglichkeit, DNS-Cache-Poisoning-Angriffe abzuschwächen?

Zum Glück gibt es ein Gegenmittel: DNS Security Protocol (DNSSEC). Dieses Protokoll wurde speziell entwickelt, um DNS-Poisoning entgegenzuwirken. Die Implementierung von DNSSEC ist eine anerkannte Best Practice, die von den meisten großen Unternehmen verwendet wird.

Soll ich DNS über https oder TLS verwenden?

Während DNS-über-HTTPS-Anfragen sich im restlichen verschlüsselten Datenverkehr verstecken können, verwenden DNS-über-TLS-Anfragen alle einen bestimmten Port, an dem jeder auf Netzwerkebene sie leicht sehen und sogar blockieren kann. Zugegeben, die Anfrage selbst – ihr Inhalt oder ihre Antwort – ist verschlüsselt.

Können Hacker HTTPS abfangen?

HTTPS verwendet zwei Schlüssel – einen öffentlichen und einen privaten – zum Verschlüsseln von Daten. Die Verschlüsselung ist wichtig bei der Nutzung von Websites, die Anmeldedaten, Kreditkarteninformationen, Bankdaten oder jede Art von persönlichen Daten erfordern. Ohne Verschlüsselung können böswillige Hacker Daten abfangen und stehlen.

Schadet das Leeren von DNS etwas?

Das Leeren des DNS-Cache hat keinen großen Einfluss auf Ihre Internetgeschwindigkeit. Sie werden veraltete Cache-Daten los, aber es kann etwas länger dauern, direkt nach dem DNS-Cache-Flush verschiedene Webseiten zu laden, da der Browser die Daten neu abrufen und neu zwischenspeichern muss.

Kann jemand Sie über DNS hacken?

Ein DNS-Nameserver ist eine hochsensible Infrastruktur, die strenge Sicherheitsmaßnahmen erfordert, da sie von Hackern gekapert und für DDoS-Angriffe auf andere verwendet werden kann: Achten Sie auf Resolver in Ihrem Netzwerk – nicht benötigte DNS-Resolver sollten abgeschaltet werden.

Kann eine HTTPS-Site gespooft werden?

Eine gängige Angriffsmethode ist das sogenannte HTTPS-Spoofing, bei dem ein Angreifer eine Domain verwendet, die der der Zielwebsite sehr ähnlich sieht. Bei dieser auch als „Homograph Attack“ bezeichneten Taktik werden die Zeichen in der Zieldomäne durch andere, optisch sehr ähnliche Nicht-ASCII-Zeichen ersetzt.

Wovor schützt HTTPS SSL?

SSL steht für Secure Sockets Layer und ist kurz gesagt die Standardtechnologie, um eine Internetverbindung sicher zu halten und alle sensiblen Daten zu schützen, die zwischen zwei Systemen gesendet werden, um zu verhindern, dass Kriminelle übertragene Informationen lesen und ändern, einschließlich potenzieller personenbezogener Daten Details.

Kann HTTPS gehackt werden?

Warum SSL-Zertifikate nicht „hackersicher“ sind Wenn es darum geht, die Informationen Ihrer Kunden zu schützen, spielt ein SSL-Zertifikat eine entscheidende Rolle. Die Verschlüsselung ihrer Daten während der Übertragung kann dazu beitragen, dass sie unterwegs nicht von Angreifern abgefangen werden. Damit ist die Herkunft jedoch nicht geschützt.

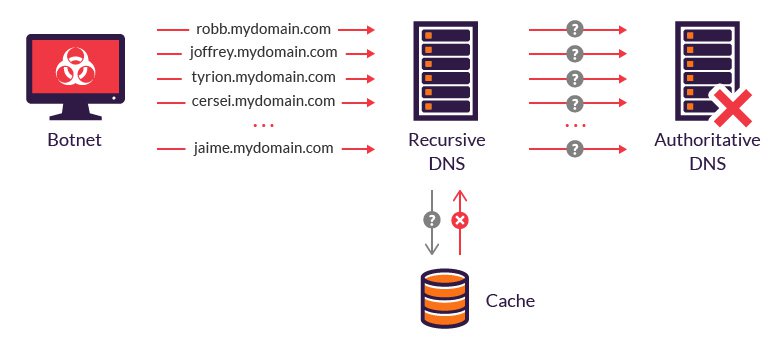

Woher weiß ich, ob mein DNS vergiftet ist?

Ein plötzlicher Anstieg der DNS-Aktivität von einer einzelnen Quelle über eine einzelne Domäne weist auf einen potenziellen Birthday-Angriff hin. Eine Zunahme der DNS-Aktivität von einer einzelnen Quelle, die Ihren DNS-Server ohne Rekursion nach mehreren Domänennamen abfragt, weist auf einen Versuch hin, einen Eintrag zu finden, der für Poisoning verwendet werden kann.

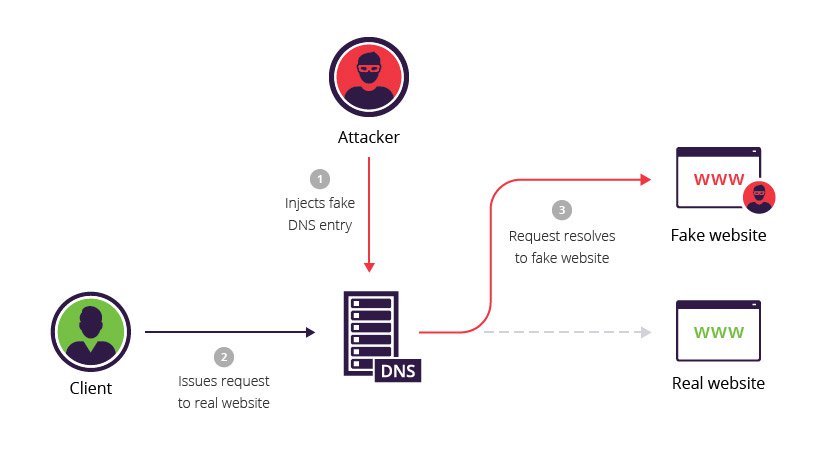

Was verursacht eine DNS-Vergiftung?

DNS-Poisoning ist eine Hackertechnik, die bekannte Schwachstellen innerhalb des Domain-Name-Systems manipuliert(DNS). Wenn dies abgeschlossen ist, kann ein Hacker den Datenverkehr von einer Website auf eine gefälschte Version umleiten. Und die Ansteckung kann sich aufgrund der Funktionsweise des DNS ausbreiten.

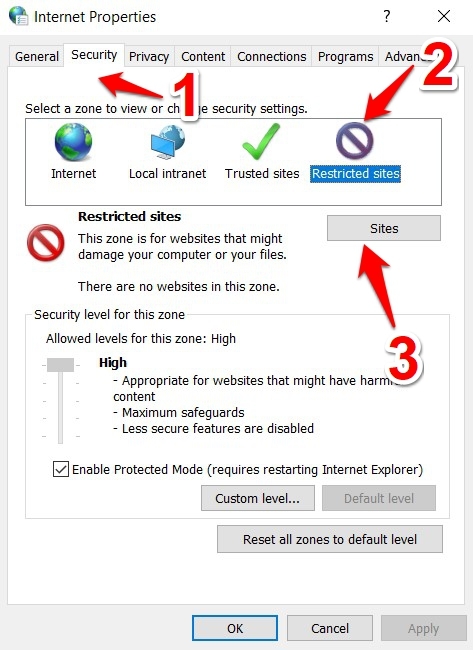

Was ist eine vorbeugende Maßnahme gegen Nameserver-Cache-Poisoning?

Das am weitesten verbreitete Tool zur Verhinderung von Cache-Poisoning ist DNSSEC (Domain Name System Security Extension). Es wurde von der Internet Engineering Task Force entwickelt und bietet eine sichere DNS-Datenauthentifizierung.

Kann eine HTTPS-Site gespooft werden?

Eine gängige Angriffsmethode ist das sogenannte HTTPS-Spoofing, bei dem ein Angreifer eine Domain verwendet, die der der Zielwebsite sehr ähnlich sieht. Bei dieser auch als „Homograph Attack“ bezeichneten Taktik werden die Zeichen in der Zieldomäne durch andere, optisch sehr ähnliche Nicht-ASCII-Zeichen ersetzt.

Verhindert HTTPS Sniffing?

HTTPS verhindert, dass Websites ihre Informationen so übertragen, dass sie von jedem, der im Netzwerk herumschnüffelt, leicht eingesehen werden können. Wenn Informationen über normales HTTP gesendet werden, werden die Informationen in Datenpakete aufgeteilt, die mit kostenloser Software leicht „ausgespäht“ werden können.

Verhindert HTTPS das Abhören?

Während HTTPS-Sitzungen zuverlässig als sicher vor Lauschangriffen betrachtet werden können, schützt HTTPS selbst nicht vor anderen Arten von Angriffen.

Verwendet HTTPS DNS?

DNS über HTTPS (DoH) ist ein relativ neues Protokoll, das den Datenverkehr von Domain-Name-Systemen verschlüsselt, indem es DNS-Abfragen über eine sichere verschlüsselte Hypertext Transfer Protocol-Sitzung weiterleitet. DoH versucht, den Online-Datenschutz zu verbessern, indem DNS-Abfragen unsichtbar gemacht werden.

Welche davon ist eine Möglichkeit, DNS-Cache-Poisoning-Angriffe abzuschwächen?

Zum Glück gibt es ein Gegenmittel: DNS Security Protocol (DNSSEC). Dieses Protokoll wurde speziell entwickelt, um DNS-Poisoning entgegenzuwirken. Implementierungvon DNSSEC ist eine anerkannte Best Practice, die von den meisten großen Unternehmen verwendet wird.

Ist DNS über https sicherer?

Auf diese Weise schützt DNS über HTTPS (DoH) die Benutzer. Es verhindert auch Angriffe, einschließlich Man-in-the-Middle-Angriffe (MITM) und Spoofing, da die Kommunikation zwischen den DNS-Servern und den Webbrowsern vollständig verschlüsselt ist.

Warum sollte ich DNS über https verwenden?

DNS über HTTPS (DoH) ist ein Protokoll zur Durchführung einer Remote-DNS-Auflösung (Domain Name System) über das HTTPS-Protokoll. Sollte ich DNS über HTTPS verwenden? Wenn DoH aktiviert ist, können Sie die Zensur umgehen, die Sicherheit Ihres Netzwerkverkehrs verbessern und die Privatsphäre Ihres Netzwerks erhöhen.

Kann ISP DNS über https sehen?

Kann ein ISP DNS über HTTPS sehen? Der ISP sieht eine Anfrage/Verbindung zu Ihrem DoH-Server, hat aber keinen Zugriff auf die DNS-Abfrage. Ihr ISP erkennt möglicherweise die IP-Adresse, mit der Sie sich verbinden, als einen DoH-Server, sodass er davon ausgehen könnte, dass Sie eine verschlüsselte DNS-Anfrage stellen, aber er kennt den Domänennamen nicht, den Sie nachschlagen.