Melden Sie sich beim Cloudflare-Dashboard an. Öffnen Sie den externen Link und wählen Sie Ihr Konto und Ihre Website aus. Navigieren Sie zu Sicherheit > WAF > Firewall-Regeln. Wählen Sie Firewallregel erstellen aus. Verwenden Sie auf der angezeigten Seite Firewall-Regel erstellen die Eingabe Regelname, um einen beschreibenden Namen anzugeben.

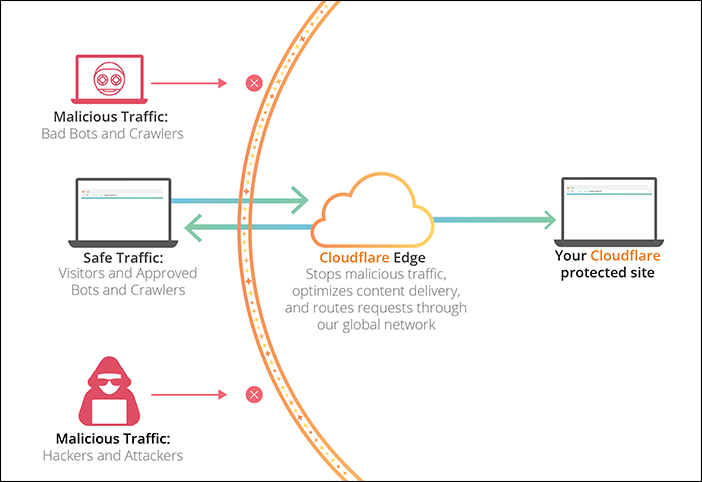

Wie funktioniert die Cloudflare-Firewall?

Cloudflare Firewall Rules ist ein flexibles und intuitives Framework zum Filtern von HTTP-Anfragen. Es gibt Ihnen eine detaillierte Kontrolle darüber, welche Anfragen Ihre Anwendungen erreichen, indem es den eingehenden Site-Traffic proaktiv untersucht und automatisch auf Bedrohungen reagiert.

Wie blockieren Sie IP-Adressen in Cloudflare?

Navigieren Sie im Cloudflare-Dashboard zu Firewall > Werkzeug. Cloudflare-Tools-Dashboard. Um eine neue IP-Zugriffsregel zu erstellen, fügen Sie eine IP-Adresse hinzu, wählen Sie die Aktion „Blockieren“, wählen Sie „Diese Website“ (oder „Alle Websites im Konto“, wenn die Regel für alle Ihre Cloudflare-Domains gelten soll) und klicken Sie auf „ Hinzufügen“.

Wie funktioniert die Cloudflare-Firewall?

Cloudflare Firewall Rules ist ein flexibles und intuitives Framework zum Filtern von HTTP-Anfragen. Es gibt Ihnen eine detaillierte Kontrolle darüber, welche Anfragen Ihre Anwendungen erreichen, indem es den eingehenden Site-Traffic proaktiv untersucht und automatisch auf Bedrohungen reagiert.

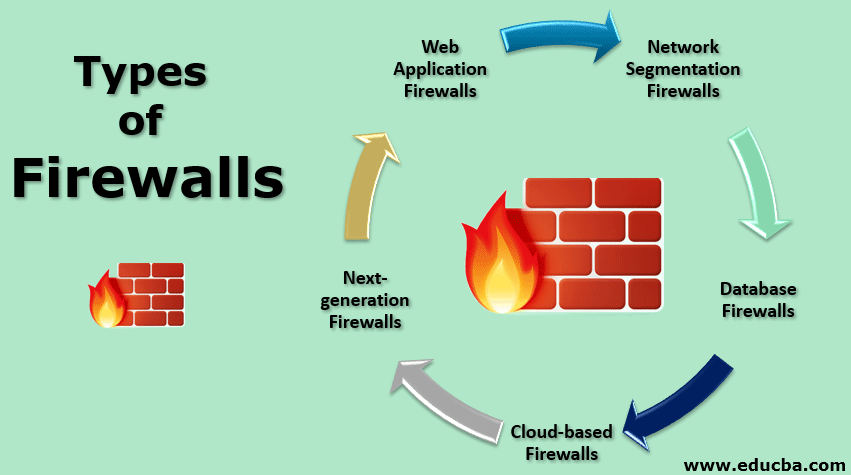

Benötige ich eine Firewall, wenn sich alles in der Cloud befindet?

Egal, ob sich Ihre Dateien in der Cloud befinden oder Sie Speicherplatz in einem Rechenzentrum mieten, eine Firewall ist erforderlich, um Ihr Unternehmen vor Cyberangriffen zu schützen, unabhängig davon, wo Sie Ihre Daten speichern.

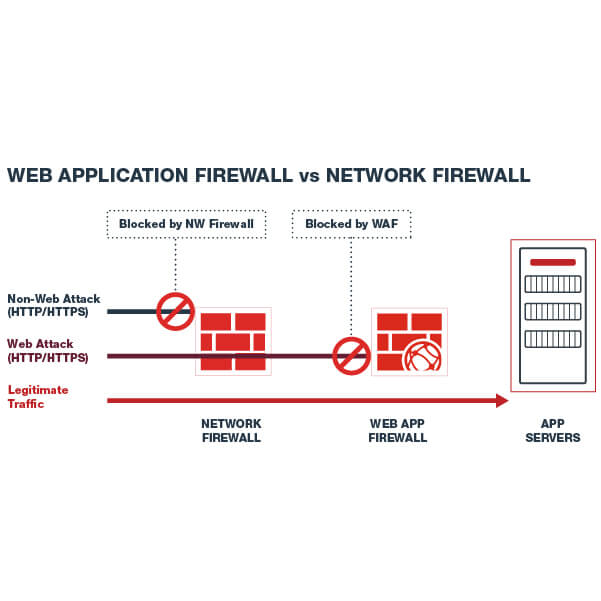

Ist Cloudflare eine Firewall für Webanwendungen?

Die Cloudflare Web Application Firewall (WAF) ist der Eckpfeiler unseres fortschrittlichen Anwendungssicherheitsportfolios, das Anwendungen und APIs sicher und produktiv hält, DDoS-Angriffe vereitelt, Bots in Schach hält, Anomalien erkennt undbösartige Payloads, während gleichzeitig auf Browser-Supply-Chain-Angriffe überwacht wird.

Wie gut ist Cloudflare WAF?

Unsere Gesamterfahrung mit Cloudflare war sehr positiv. Dies hat uns einen besseren Einblick in den Verkehr gegeben, der auf unsere Websites gelangt. Die integrierten WAF-Regeln bieten ein hohes Maß an Sicherheit, und wir können unsere eigenen benutzerdefinierten Firewall-Regeln anwenden, die spezifischer für die Sites sind.

Wo ist die Firewall in Cloudflare?

Erstellen Sie eine Firewall-Regel. Melden Sie sich beim Cloudflare-Dashboard an. Öffnen Sie den externen Link und wählen Sie Ihr Konto und Ihre Website aus. Navigieren Sie zu Sicherheit > WAF > Firewall-Regeln. Wählen Sie Firewall-Regel erstellen.

aus

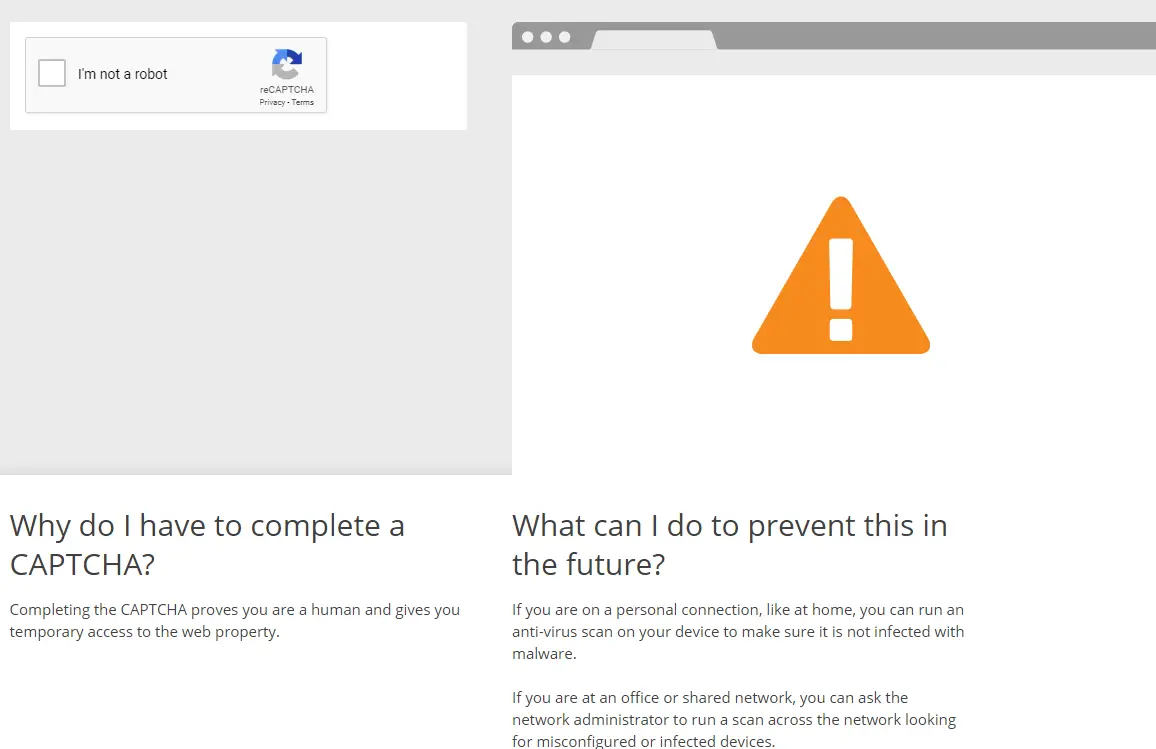

Verbirgt Cloudflare Ihre echte IP?

Site-Betreiber: Cloudflare dient als Reverse-Proxy für Ihre Site und verbirgt Ihre IP-Adresse vor Besuchern, die Ihnen möglicherweise Schaden zufügen möchten.

Verbirgt Cloudflare Ihre IP?

Cloudflare verbirgt Ihre Ursprungsserver-IP-Adressen für Datenverkehr, den Sie an Cloudflare weiterleiten. Als zusätzliche Sicherheitsvorkehrung empfehlen wir, sich an Ihren Hosting-Provider zu wenden und neue Ursprungsserver-IPs anzufordern. Für diese Aufgabe können Gebühren anfallen. Besprechen Sie dies daher je nach Angriffsrisiko für Ihre Site mit Ihrem Hosting-Provider.

Können Hacker Cloudflare umgehen?

In einem kürzlich erschienenen Bericht wird erwähnt, dass die von Cloudflare entwickelte Web Application Firewall (WAF) anfällig für Regelumgehungsangriffe ist. WAF-geschützte Websites blockieren Angriffe auf Basis von Denial-of-Service (DoS)- oder Inter-Site-Scripts (XSS)-Schwachstellen, sodass dieser Fehler ein erhebliches Risiko darstellt.

Wie funktioniert der DDoS-Schutz von Cloudflare?

Cloudflare DDoS-Schutz Cloudflare erkennt und mindert automatisch DDoS-Angriffe (Distributed Denial of Service Open External Link) mithilfe von Autonomous Edge. Der Autonomous Edge enthält mehrere verfügbare dynamische Minderungsregelnals Cloudflare DDoS Protection Managed Rulesets.

Wie schützt Cloudflare eine Website?

CloudFlare wurde entwickelt, um jede Website zu beschleunigen und zu sichern, indem sie auf einem anderen Serverstandort dupliziert und Ihr Datenverkehr dorthin umgeleitet wird. Das System funktioniert ähnlich wie ein Content Delivery Network (CDN), soll aber viel einfacher einzurichten und zu konfigurieren sein.

Können Hacker Cloudflare umgehen?

In einem kürzlich erschienenen Bericht wird erwähnt, dass die von Cloudflare entwickelte Web Application Firewall (WAF) anfällig für Regelumgehungsangriffe ist. WAF-geschützte Websites blockieren Angriffe auf Basis von Denial-of-Service (DoS)- oder Inter-Site-Scripts (XSS)-Schwachstellen, sodass dieser Fehler ein erhebliches Risiko darstellt.

Wie funktioniert die Cloudflare-Firewall?

Cloudflare Firewall Rules ist ein flexibles und intuitives Framework zum Filtern von HTTP-Anfragen. Es gibt Ihnen eine detaillierte Kontrolle darüber, welche Anfragen Ihre Anwendungen erreichen, indem es den eingehenden Site-Traffic proaktiv untersucht und automatisch auf Bedrohungen reagiert.

Was ist Cloudflare und wie funktioniert es?

Im Grunde ist Cloudflare ein großes Netzwerk von Servern, die die Sicherheit, Leistung und Zuverlässigkeit von allem, was mit dem Internet verbunden ist, verbessern können. Cloudflare tut dies, indem es als Reverse-Proxy für Ihren Webdatenverkehr dient.

Benötige ich eine Firewall, wenn ich einen Router habe?

Da ein Router die Hauptverbindung von einem Heimnetzwerk zum Internet ist, wird die Firewall-Funktion in dieses Gerät integriert. Jedes Heimnetzwerk sollte eine Firewall haben, um seine Privatsphäre zu schützen.

Sollte eine Firewall vor oder nach dem Router platziert werden?

Normalerweise ist ein Router der erste Teil Ihres LAN-Systems. Sie richten dann eine Netzwerk-Firewall in der Mitte des internen Netzwerks und des Routers ein, damit alles ein- und ausfließtkönnen überprüft und gefiltert werden. Der Schalter ist in der Regel zuletzt.

Sollten Sie jemals Ihre Firewall ausschalten?

Das Deaktivieren der Microsoft Defender-Firewall könnte Ihr Gerät (und Ihr Netzwerk, falls vorhanden) anfälliger für unbefugten Zugriff machen. Wenn eine App, die Sie verwenden möchten, blockiert wird, können Sie sie durch die Firewall zulassen, anstatt die Firewall auszuschalten.

Welche drei Dinge kann eine Firewall für ein Netzwerk tun?

Eine hostbasierte Firewall ist eine Softwareanwendung oder eine Reihe von Anwendungen, die eine stärkere Anpassung ermöglichen. Sie werden auf jedem Server installiert, kontrollieren den eingehenden und ausgehenden Datenverkehr, entscheiden, ob Datenverkehr zu einzelnen Geräten zugelassen wird, und schützen den Host.

Welcher Firewall-Typ ist der sicherste?

Proxy-Firewalls Von den drei Firewall-Typen ist eine Proxy-Firewall am sichersten.

Wie überprüfe ich, ob meine Firewall funktioniert?

Überprüfen Sie, ob die Firewall ausgeführt wird. Öffnen Sie die Systemsteuerung, indem Sie auf Start und dann auf Systemsteuerung klicken. Geben Sie im Suchfeld Firewall ein und wählen Sie dann das Windows-Firewall-Applet aus. Das Windows-Firewall-Fenster wird geöffnet.