Die Überwachung verdächtiger Aktivitäten ist eine in Malwarebytes Endpoint Detection and Response enthaltene Funktion. Es sucht nach potenziell schädlichem Verhalten, indem es die Prozesse, die Registrierung, das Dateisystem und die Netzwerkaktivität auf dem Endpunkt überwacht.

Was sind verdächtige Aktivitäten im Aktivitätsmonitor?

Verdächtige Aktivitätsüberwachung ist das Verfahren zur Identifizierung, Untersuchung, Dokumentation – und gegebenenfalls Meldung – des Bankverhaltens eines Kunden, wenn es auf mögliches illegales Verhalten hinweist. Diese Praxis dient sowohl dem Risikomanagement einer Bank als auch der Einhaltung von Vorschriften.

Wie können Sie feststellen, ob ein Mac ein verdächtiger Prozess ist?

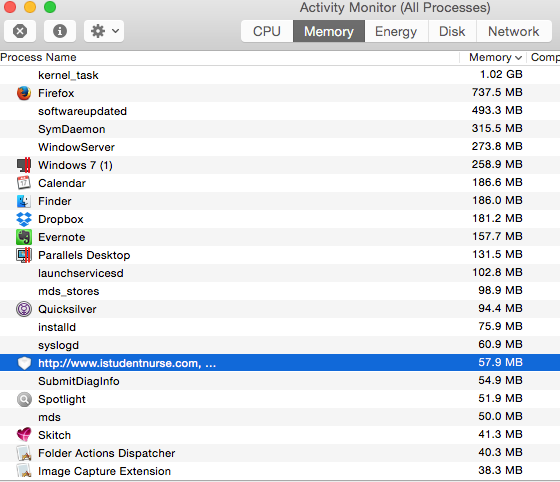

Suchen Sie nach verdächtigen Prozessen, die auf Ihrem Mac ausgeführt werden. Klicken Sie in der Menüleiste auf Los und wählen Sie dann Dienstprogramme aus. Doppelklicken Sie auf Aktivitätsmonitor. Überprüfen Sie die Liste auf verdächtige Prozesse, um sie weiter zu untersuchen.

Was sind verdächtige Aktivitäten auf dem Aktivitätsmonitor?

Überwachung verdächtiger Aktivitäten ist das Verfahren zur Identifizierung, Untersuchung, Dokumentation – und gegebenenfalls Meldung – des Bankverhaltens eines Kunden, wenn es auf mögliches illegales Verhalten hinweist. Diese Praxis dient sowohl dem Risikomanagement einer Bank als auch der Einhaltung von Vorschriften.

Wie können Sie feststellen, ob ein Mac ein verdächtiger Prozess ist?

Suchen Sie nach verdächtigen Prozessen, die auf Ihrem Mac ausgeführt werden. Klicken Sie in der Menüleiste auf Los und wählen Sie dann Dienstprogramme aus. Doppelklicken Sie auf Aktivitätsmonitor. Überprüfen Sie die Liste auf verdächtige Prozesse, um sie weiter zu untersuchen.

Was löst die Meldung verdächtiger Aktivitäten aus?

Wenn potenzielle Geldwäsche oder Verstöße gegen die BSA festgestellt werden, ist eine Meldung erforderlich. Computer-Hacking und Kunden, die ein nicht lizenziertes Gelddienstleistungsgeschäft betreiben, lösen ebenfalls eine Aktion aus. Sobald potenzielle kriminelle Aktivitäten festgestellt werden, wird die SARmuss innerhalb von 30 Tagen eingereicht werden.

Was sind verdächtige Transaktionen?

Jede Transaktion oder jeder Handel, der bei einer beteiligten Person Bedenken oder Hinweise darauf aufkommen lässt, dass eine solche Transaktion oder ein solcher Handel mit Geldwäsche oder Terrorismusfinanzierung oder anderen rechtswidrigen Aktivitäten in Verbindung stehen könnte.

Ist die Sicherheitswarnung von Apple echt?

Obwohl die Nachricht überzeugend erscheinen mag, handelt es sich lediglich um einen Betrug, der darauf abzielt, Geld von ahnungslosen Benutzern zu erschwindeln, persönliche Daten zu stehlen und Malware zu verbreiten. Es ist wichtig zu erwähnen, dass Apple keine Sicherheitswarnungen sendet und diese Warnungen gefälscht sind.

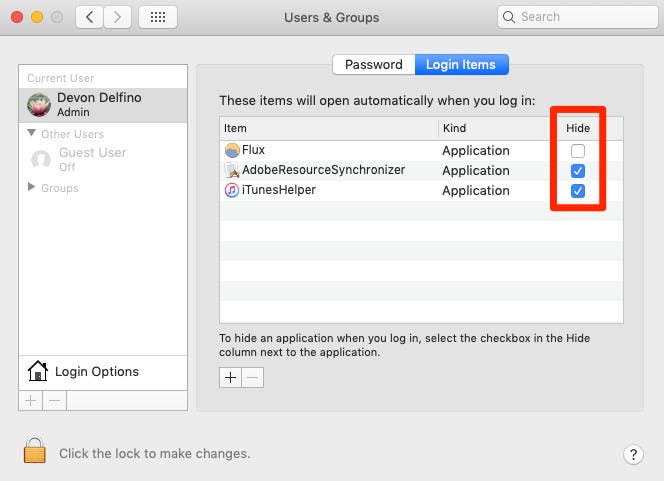

Wird mein Computer vom Mac überwacht?

Mac-Benutzer: Befolgen Sie diese Schritte Um die Aktivitätsanzeige zu öffnen, drücken Sie Befehlstaste + Leertaste, um die Spotlight-Suche zu öffnen. Geben Sie dann Activity Monitor ein und drücken Sie die Eingabetaste. Überprüfen Sie die Liste auf alles, was Sie nicht erkennen. Um ein Programm oder einen Prozess zu schließen, doppelklicken Sie und drücken Sie dann Beenden.

Können Mac-Computer gehackt werden?

Werden Macs gehackt? Ja, obwohl Windows-PCs nicht so häufig sind, gab es immer noch Vorfälle von Hackern, die Macs kompromittieren. Ein solches Hacking kann vielfältig sein, von gefälschten Programmen bis hin zum Exploit von Sicherheitslücken. Wir geben Ihnen einen Überblick über die häufigeren Formen von Malware, die zum Hacken von Macs verwendet werden.

Kann der Trojaner-Virus vom Mac entfernt werden?

Über das Menü von CleanMyMac X können Sie Ihren Mac schnell scannen und Trojaner und andere Malware entfernen. Außerdem können Sie damit die Leistung Ihres Mac überwachen und die Arbeitsspeicher- und CPU-Auslastung verwalten.

Verfügt der Mac über einen eingebauten Virenscanner?

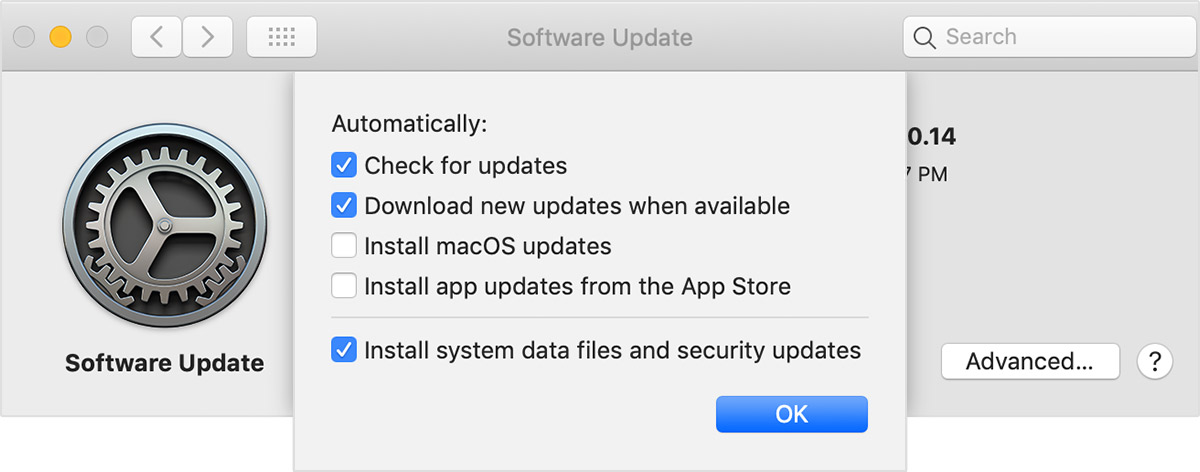

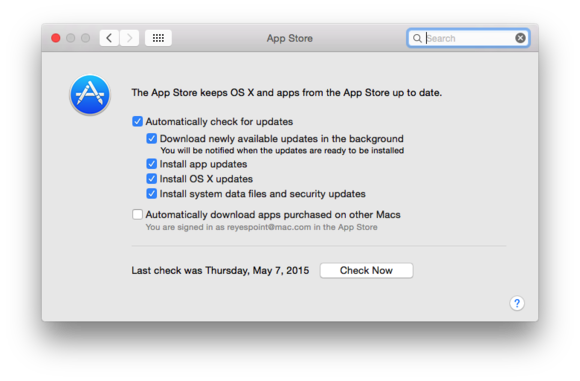

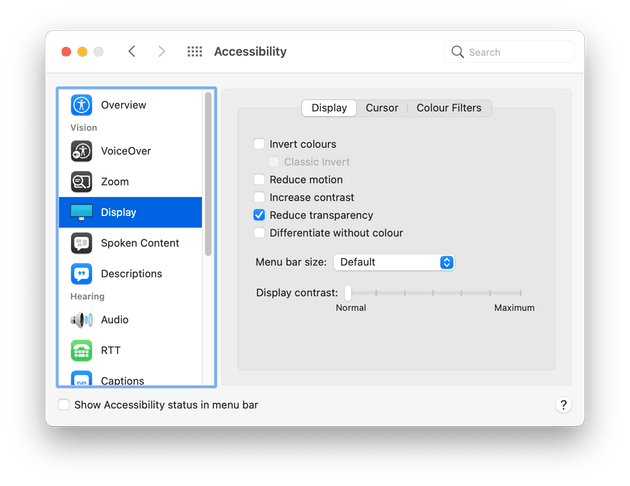

Wie verhindere ich, dass jemand aus der Ferne auf meinen Mac zugreift?

Deaktivieren des Fernzugriffs für macOS 1. Klicken Sie auf das Apple-Symbol > Systemeinstellungen, und klicken Sie dann auf das Symbol „Freigabe“. 2. Deaktivieren Sie die Kontrollkästchen neben Remote Login und Remote Management.

Wie überwachen Sieverdächtige Transaktionen?

Unternehmen können verdächtige Finanzaktivitäten mithilfe der AML-Transaktionsüberwachung erkennen und eine SAR verfassen, um die Aktivität an lokale Aufsichtsbehörden wie das Financial Crimes Enforcement Network (FinCEN) und globale Aufsichtsbehörden wie die Financial Action Task Force (FATF) zu melden.

Wird verwendet, um ein Netzwerk auf verdächtige Aktivitäten zu überwachen?

Ein Intrusion Detection System (IDS) ist ein System, das den Netzwerkverkehr auf verdächtige Aktivitäten überwacht und Warnungen ausgibt, wenn eine solche Aktivität entdeckt wird.

Was ist Hidd auf meinem Mac?

Was ist versteckt? Hidd ist eine Abkürzung für Human Interface Device Daemon. Einfach ausgedrückt ist es der Prozess, der es der Maus oder dem Trackpad und der Tastatur Ihres Mac ermöglicht, zu funktionieren. Es interpretiert Tastaturbefehle, Mausbewegungen und Trackpad-Gesten und leitet die Ergebnisse an den relevanten Teil des Betriebssystems weiter.

Was ist MDNSResponder auf meinem Mac?

MDNSResponder, auch bekannt als Bonjour, ist Apples nativer konfigurationsfreier Netzwerkprozess für Mac, der auf Windows portiert und mit MDNSNSP verknüpft wurde. DLL. Auf einem Mac oder iOS-Gerät wird dieses Programm zum Vernetzen von fast allem verwendet.

Was sind verdächtige Aktivitäten auf dem Aktivitätsmonitor?

Verdächtige Aktivitätsüberwachung ist das Verfahren zur Identifizierung, Untersuchung, Dokumentation – und gegebenenfalls Meldung – des Bankverhaltens eines Kunden, wenn es auf mögliches illegales Verhalten hinweist. Diese Praxis dient sowohl dem Risikomanagement einer Bank als auch der Einhaltung von Vorschriften.

Wie können Sie feststellen, ob ein Mac ein verdächtiger Prozess ist?

Suchen Sie nach verdächtigen Prozessen, die auf Ihrem Mac ausgeführt werden. Klicken Sie in der Menüleiste auf Los und wählen Sie dann Dienstprogramme aus. Doppelklicken Sie auf Aktivitätsmonitor. Überprüfen Sie die Liste auf verdächtige Prozesse, um sie weiter zu untersuchen.

Wie erkennen Sie verdächtigTransaktionen?

Eine Verdachtsbewertung sollte auf einer angemessenen Bewertung relevanter Faktoren basieren, einschließlich der Kenntnis des Geschäfts des Kunden, ob die Transaktionen den üblichen Branchenpraktiken, der Finanzhistorie, dem Hintergrund und dem Verhalten entsprechen.

Was passiert, wenn eine Verdachtsmeldung eingereicht wird?

Das Ziel der SAR und der daraus resultierenden Untersuchung ist es, Kunden zu identifizieren, die an Geldwäsche, Betrug oder Terrorismusfinanzierung beteiligt sind. Die Offenlegung gegenüber dem Kunden oder das Versäumnis, eine SAR einzureichen, kann sowohl für Einzelpersonen als auch für Institutionen zu sehr strengen Strafen führen.

Was ist ein Beispiel für eine verdächtige Transaktion?

Transaktionen, die nicht mit dem Kundenprofil übereinstimmen. große Transaktionsvolumen in kurzer Zeit. große Geldbeträge auf Firmenkonten einzahlen. Einzahlung mehrerer Schecks auf ein Bankkonto.