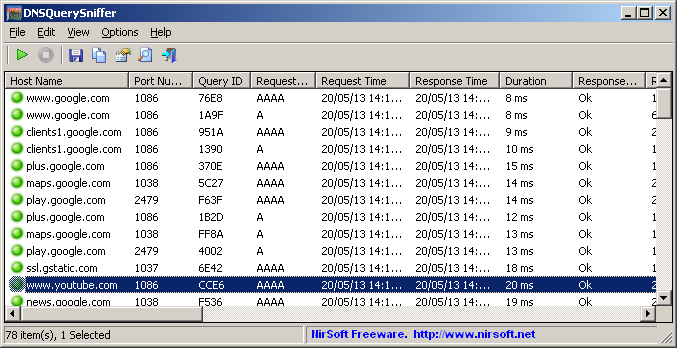

DNS-Abfrage-Sniffer ist ein Tool, das DNS-Abfrage-/Antwortinformationen in einer Tabellenkalkulationsansicht ausdruckt und einen einfachen Export der Daten ermöglicht.

Was ist ein DNS-Sniffer?

DNS-Abfrage-Sniffer ist ein Tool, das DNS-Abfrage-/Antwortinformationen in einer Tabellenkalkulationsansicht druckt und einen einfachen Export der Daten ermöglicht.

Was sind die 3 Arten von DNS?

Es gibt drei Haupttypen von DNS-Servern – primäre Server, sekundäre Server und Caching-Server.

Was ist ein Beispiel für DNS-Spoofing?

Verwenden Hacker DNS?

Angreifer können einen Router übernehmen und DNS-Einstellungen überschreiben, was sich auf alle Benutzer auswirkt, die mit diesem Router verbunden sind. Man-in-the-Middle-DNS-Angriffe – Angreifer fangen die Kommunikation zwischen einem Benutzer und einem DNS-Server ab und geben verschiedene Ziel-IP-Adressen an, die auf bösartige Websites verweisen.

Kann ein DNS-Server Sie verfolgen?

Auf diese Weise können sie viele Informationen über Ihre Surfgewohnheiten sammeln. Das Ändern von DNS-Servern wird Ihren ISP nicht vom Tracking abhalten, aber es wird es ein wenig schwieriger machen. Die Verwendung eines virtuellen privaten Netzwerks (VPN) für Ihr tägliches Surfen ist die einzige wirkliche Möglichkeit, Ihren ISP daran zu hindern, zu sehen, womit Sie sich online verbinden.

Wie funktioniert IP-Sniffing?

IP-Sniffer fangen den Datenverkehr in einem digitalen Netzwerk ab und protokollieren die Daten, die dann in einer für Menschen lesbaren Form zur Analyse präsentiert werden. Netzwerkadministratoren und Hacker aller Couleur können sie verwenden, um den Zustand eines Netzwerks jederzeit zu verstehen, Netzwerkschwachstellen zu finden und die Netzwerkleistung zu messen.

Wofür wird DNS verwendet?

DNS oder das Domain Name System übersetzt von Menschen lesbare Domainnamen (z. B. www.amazon.com) in maschinenlesbare IP-Adressen (z. B. 192.0.2.44).

Wofür wird DNS hauptsächlich verwendet?

Der DomänennameSystem (DNS) ist das Telefonbuch des Internets. Menschen greifen online über Domainnamen wie nytimes.com oder espn.com auf Informationen zu. Webbrowser interagieren über IP-Adressen (Internet Protocol). DNS übersetzt Domänennamen in IP-Adressen, damit Browser Internetressourcen laden können.

Welche Arten von Spoofing-Angriffen gibt es?

Spoofing ist eine Technik, mit der sich ein Cyberkrimineller als bekannte oder vertrauenswürdige Quelle tarnt. Spoofing kann viele Formen annehmen, wie z. B. gefälschte E-Mails, IP-Spoofing, DNS-Spoofing, GPS-Spoofing, Website-Spoofing und gefälschte Anrufe.

Was ist IP-Spoofing und -Sniffing?

Spoofing ist, wenn ein Angreifer TCP/IP unter Verwendung der IP-Adresse einer anderen Person erstellt. Eine Sniffer-Software wird beim Packet Sniffing zwischen zwei interaktiven Endpunkten platziert, wobei der Angreifer vorgibt, ein Ende der Verbindung zum Ziel zu sein, und Daten ausspioniert, die zwischen den beiden Punkten gesendet werden.

Wie funktionieren DNS-Angriffe?

Der Angreifer korrumpiert einen DNS-Server, indem er eine legitime IP-Adresse im Cache des Servers durch eine Rogue-Adresse ersetzt, um den Datenverkehr auf eine bösartige Website umzuleiten, Informationen zu sammeln oder einen anderen Angriff zu initiieren. Cache-Poisoning wird auch als DNS-Poisoning bezeichnet.

Verbirgt DNS Ihre IP?

Im Gegensatz zu einem VPN bietet die DNS-Funktion keine Verschlüsselung oder verbirgt Ihre IP-Adresse.

Kann DNS Passwörter sehen?

Nein, es ist unwahrscheinlich, dass sie Ihre Passwörter sehen. Bei der Umwandlung eines Domainnamens (z. B. www.google.com) in eine IP-Adresse (d. h. eine Zahlenfolge) wird der DNS-Server abgefragt. Dieser Vorgang wird als Adressübersetzung bezeichnet. Der DNS-Server ist an keinem anderen Teil Ihres Internetzugangs beteiligt.

Ist DNS ein Sicherheitsrisiko?

DNS-Angriffe gehören zu den am weitesten verbreiteten und wirksamsten Sicherheitsbedrohungen im Internet.

Ist Sniffer eine Spyware?

Obwohl Sniffer als Spyware verwendet werden kann, ist es nicht diejenige, die beabsichtigt ist. Sie ermöglichen Hackern, Datenpakete aus öffentlichen und privaten Netzwerken auszuspionieren.

Wofür wird ein Paket-Sniffer verwendet?

Packet Sniffing ist eine Technik, bei der Paketdaten, die über das Netzwerk fließen, erkannt und beobachtet werden. Netzwerkadministratoren verwenden Packet-Sniffing-Tools, um den Netzwerkverkehr zu überwachen und zu validieren, während Hacker ähnliche Tools für schändliche Zwecke verwenden können.

Wofür wird DNS-Spoofing verwendet?

DNS (Domain Name Service)-Spoofing ist der Prozess der Vergiftung von Einträgen auf einem DNS-Server, um einen gezielten Benutzer auf eine bösartige Website unter der Kontrolle eines Angreifers umzuleiten.

Was passiert, wenn Ihr DNS angegriffen wird?

Zum Beispiel ermöglichen es DNS-Tunneling-Techniken Angreifern, die Netzwerkkonnektivität zu kompromittieren und sich Fernzugriff auf einen Zielserver zu verschaffen. Andere Formen von DNS-Angriffen können Angreifern ermöglichen, Server herunterzufahren, Daten zu stehlen, Benutzer auf betrügerische Websites zu leiten und Distributed-Denial-of-Service-Angriffe (DDoS) durchzuführen.

Verbirgt DNS den Browserverlauf?

Eine der besten Möglichkeiten, Ihren Browserverlauf vor ISPs zu verbergen, ist ein verschlüsseltes DNS oder Domain Name System. Ihr DNS-Server ist im Wesentlichen der Server, den ISPs verwenden, um Ihre Internetgewohnheiten zu überwachen. Obwohl es für das Surfen im Internet unerlässlich ist, gibt es eine Möglichkeit, Ihre Aktivitäten mithilfe von Verschlüsselung vor Ihrem Anbieter zu verbergen.

Verwenden Hacker Schnüffelgeräte?

Ethische Hacker können Sniffing verwenden, um enorme Einblicke in die Funktionsweise eines Netzwerks und das Verhalten seiner Benutzer zu gewinnen, die zur Verbesserung der Cybersicherheit einer Organisation verwendet werden können. Wenn es jedoch von böswilligen Hackern eingesetzt wird, kann Sniffing verwendet werden, um verheerende Angriffe gegen ahnungslose Ziele zu starten.

Nutzen Hacker Packet Sniffing?

NetzwerkAdministratoren verwenden Packet-Sniffing-Tools, um den Netzwerkverkehr zu überwachen und zu validieren, während Hacker ähnliche Tools für schändliche Zwecke verwenden können.