Secure Boot ne crypte pas le stockage sur votre appareil et ne nécessite pas de TPM. Lorsque le démarrage sécurisé est activé, le système d’exploitation et tout autre support de démarrage doivent être compatibles avec le démarrage sécurisé.

Le TPM 2.0 nécessite-t-il un démarrage sécurisé ?

Selon Microsoft, TPM 2.0 et Secure Boot sont nécessaires pour fournir un meilleur environnement de sécurité et empêcher (ou au moins minimiser) les attaques sophistiquées, les logiciels malveillants courants, les ransomwares et autres menaces.

Le démarrage sécurisé utilise-t-il le TPM ?

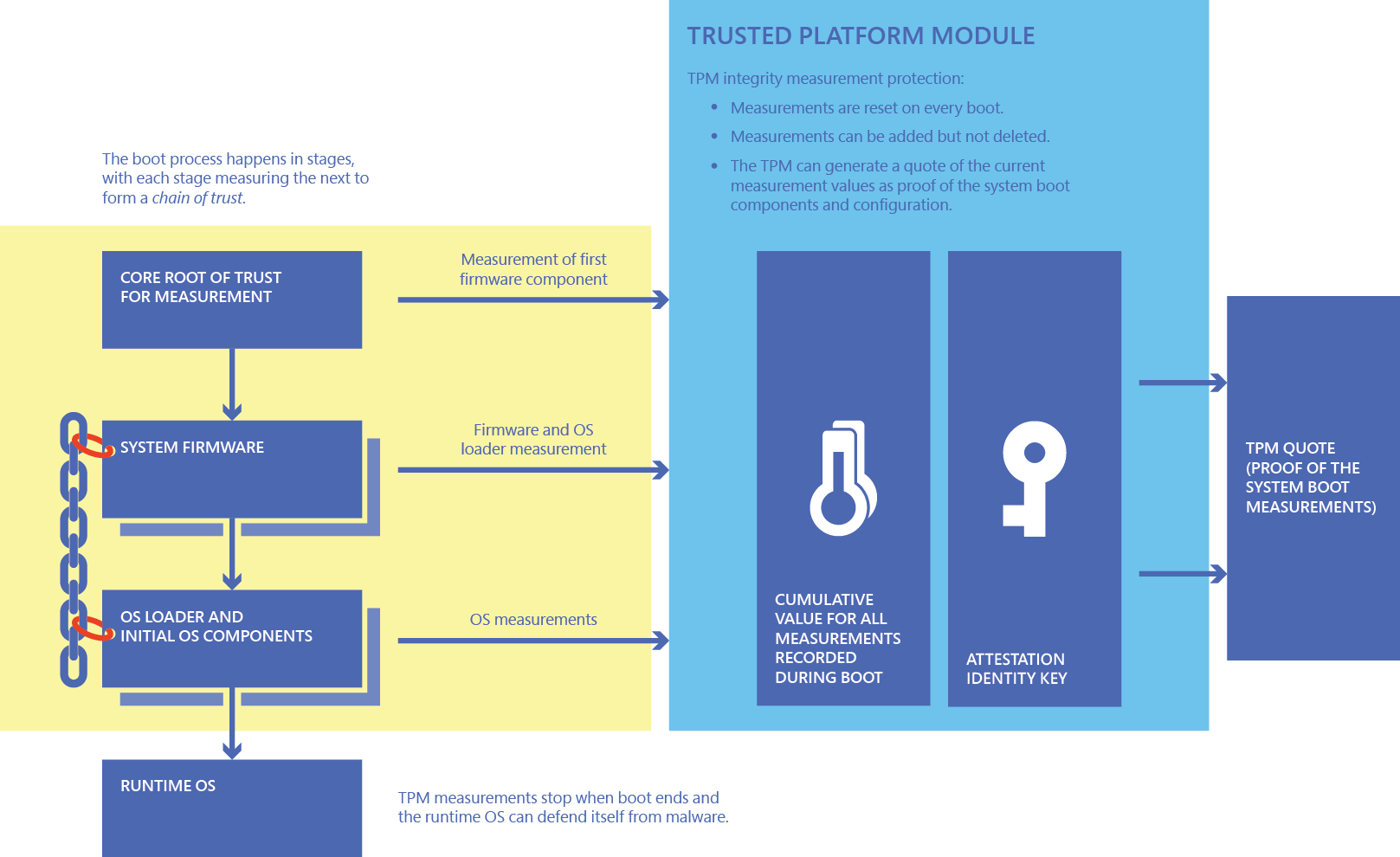

L’une des nombreuses fonctionnalités améliorées par un TPM est le démarrage sécurisé. Cette fonctionnalité empêche l’exécution des logiciels malveillants lorsque vous démarrez votre ordinateur pour la première fois en n’autorisant l’exécution que des logiciels signés de manière cryptographique lorsque vous l’activez (bien que vous puissiez le désactiver si nécessaire).

Avez-vous besoin d’un TPM et d’un démarrage sécurisé pour Windows 11 ?

Dans le cadre de la configuration système requise, en plus d’un module de plateforme sécurisée (TPM), un appareil doit avoir le “démarrage sécurisé” activé pour installer Windows 11.

Le TPM est-il vraiment nécessaire ?

Et bien qu’il ne s’agisse pas d’un matériel spectaculaire, il joue un rôle important dans la sécurité de votre ordinateur. Le TPM est un cryptoprocesseur qui utilise une clé cryptographique pour protéger vos données. En tant que tel, il augmente la sécurité de votre ordinateur en ajoutant une sécurité basée sur le matériel.

TPM 2.0 nécessite-t-il un démarrage sécurisé ?

Selon Microsoft, TPM 2.0 et Secure Boot sont nécessaires pour fournir un meilleur environnement de sécurité et empêcher (ou au moins minimiser) les attaques sophistiquées, les logiciels malveillants courants, les ransomwares et autres menaces.

Le démarrage sécurisé utilise-t-il le TPM ?

L’une des nombreuses fonctionnalités améliorées par un TPM est le démarrage sécurisé. Cette fonctionnalité empêche les logiciels malveillants de s’exécuter lorsque vous démarrez votre ordinateur pour la première fois en autorisant uniquement les logiciels signés par chiffrement à s’exécuter lorsque vous les allumez (bien quevous pouvez le désactiver si vous en avez besoin).

Pourquoi le démarrage sécurisé n’est-il pas pris en charge ?

Le démarrage sécurisé n’est pas pris en charge. Parfois, vous pouvez constater que l’état de démarrage sécurisé n’est pas pris en charge et que le mode BIOS est hérité. C’est parce que votre système est installé sur un disque MBR. En général, si votre disque système est de style MBR, vous devez utiliser le mode Legacy (également appelé BIOS) pour le démarrer.

Le TPM peut-il être contourné ?

Notez que Microsoft a également créé un hack de registre officiel pour contourner les exigences du TPM 2.0 et du processeur pour une mise à niveau sur place. Cependant, cette méthode nécessite toujours au moins TPM 1.2 donc, si vous n’avez pas de TPM du tout, cela ne vaut rien.

Secure Boot est-il identique à UEFI ?

Qu’est-ce que le démarrage sécurisé ? Le démarrage sécurisé est l’une des fonctionnalités de la dernière interface UEFI (Unified Extensible Firmware Interface) 2.3. 1 spécification (Errata C). La fonctionnalité définit une toute nouvelle interface entre le système d’exploitation et le micrologiciel/BIOS.

Comment contourner le TPM et le démarrage sécurisé ?

L’un de ces problèmes est l’exigence d’un “démarrage sécurisé” avec les ordinateurs compatibles “TPM 2.0”. Cependant, si vous utilisez une machine en mode BIOS UEFI, vous pouvez facilement contourner le TPM sous Windows 11. Il vous suffit d’accéder aux paramètres du BIOS et d’activer les options “Démarrage sécurisé” et “TPM 2.0”.

Que se passe-t-il si vous mettez à jour vers Windows 11 sans TPM ?

Ainsi, même si vous faites fonctionner Windows 11 sans TPM 2.0, vous constaterez peut-être que vous ne recevrez plus de mises à jour à l’avenir, ce qui pourrait mettre votre sécurité en danger. Pour la plupart des gens, nous vous recommandons donc de ne pas forcer la mise à niveau de Windows 11 sur un PC sans TPM 2.0.

TPM 2.0 nécessite-t-il UEFI ?

Il n’est pas nécessaire d’entrer dans UEFI/BIOS pour vérifier si votre ordinateur a TPM 2.0 et Secure Boot activés. Windows 10 dispose d’un outil d’informations système intégré qui vous montre toutes les données dont vous avez besoin. PresseWin + R et entrez la commande msinfo32.

Le TPM 2.0 ralentit-il l’ordinateur ?

Le TPM 2.0 ralentit-il les ordinateurs ? La réponse simple est non, TPM n’a aucun effet sur notre système informatique car il a été intégré à la carte mère et, une fois activé, il sert simplement de périphérique de stockage de clé cryptographique et effectue des opérations cryptographiques sur les disques.

Que se passe-t-il si le TPM est supprimé ?

L’effacement du TPM entraîne la perte de toutes les clés créées associées au TPM et des données protégées par ces clés, telles qu’une carte à puce virtuelle ou un code PIN de connexion. Assurez-vous que vous disposez d’une méthode de sauvegarde et de récupération pour toutes les données protégées ou chiffrées par le TPM.

TPM 2.0 nécessite-t-il UEFI ?

Mode BIOS : le BIOS du système est probablement défini sur le mode hérité. TPM 2.0 nécessite que le BIOS fonctionne en mode UEFI natif.

L’activation de TPM 2.0 fait-elle quelque chose ?

TPM 2.0 est requis pour exécuter Windows 11, en tant que bloc de construction important pour les fonctionnalités liées à la sécurité. TPM 2.0 est utilisé dans Windows 11 pour un certain nombre de fonctionnalités, notamment Windows Hello pour la protection de l’identité et BitLocker pour la protection des données. Dans certains cas, les PC capables d’exécuter TPM 2.0 ne sont pas configurés pour le faire.

TPM 2.0 nécessite-t-il BitLocker ?

BitLocker prend en charge la version 1.2 ou supérieure du TPM. La prise en charge de BitLocker pour TPM 2.0 nécessite l’interface UEFI (Unified Extensible Firmware Interface) pour l’appareil. TPM 2.0 n’est pas pris en charge dans les modes Legacy et CSM du BIOS. Les appareils avec TPM 2.0 doivent avoir leur mode BIOS configuré en tant qu’UEFI natif uniquement.

TPM 2.0 nécessite-t-il un démarrage sécurisé ?

Selon Microsoft, TPM 2.0 et Secure Boot sont nécessaires pour fournir un meilleur environnement de sécurité et empêcher (ou au moins minimiser) les attaques sophistiquées, les logiciels malveillants courants, les ransomwares et autres menaces.

Le démarrage sécurisé utilise-t-ilMTP ?

L’une des nombreuses fonctionnalités améliorées par un TPM est le démarrage sécurisé. Cette fonctionnalité empêche l’exécution des logiciels malveillants lorsque vous démarrez votre ordinateur pour la première fois en n’autorisant l’exécution que des logiciels signés de manière cryptographique lorsque vous l’activez (bien que vous puissiez le désactiver si nécessaire).

Le démarrage sécurisé doit-il être activé pour UEFI ?

Secure Boot doit être activé avant l’installation d’un système d’exploitation. Si un système d’exploitation a été installé alors que le démarrage sécurisé était désactivé, il ne prendra pas en charge le démarrage sécurisé et une nouvelle installation est requise. Le démarrage sécurisé nécessite une version récente d’UEFI.

Pouvez-vous activer le démarrage sécurisé dans le BIOS ?

Depuis l’écran Utilitaires système, sélectionnez Configuration système > Configuration BIOS/Plateforme (RBSU) > Sécurité du serveur > Paramètres de démarrage sécurisé > Secure Boot Enforcement et appuyez sur Entrée. Sélectionnez un paramètre et appuyez sur Entrée : Activé — Active le démarrage sécurisé. Désactivé — Désactive le démarrage sécurisé.