Che cos’è un esempio di attacco di spoofing?

Le tecniche di spoofing variano in base al tipo di attacco. Ad esempio, nello spoofing e-mail, l’avversario può hackerare un server di posta non protetto per nascondere la sua vera identità. In un attacco MitM, un avversario può creare un punto di accesso Wi-Fi per intercettare qualsiasi attività web e raccogliere informazioni personali.

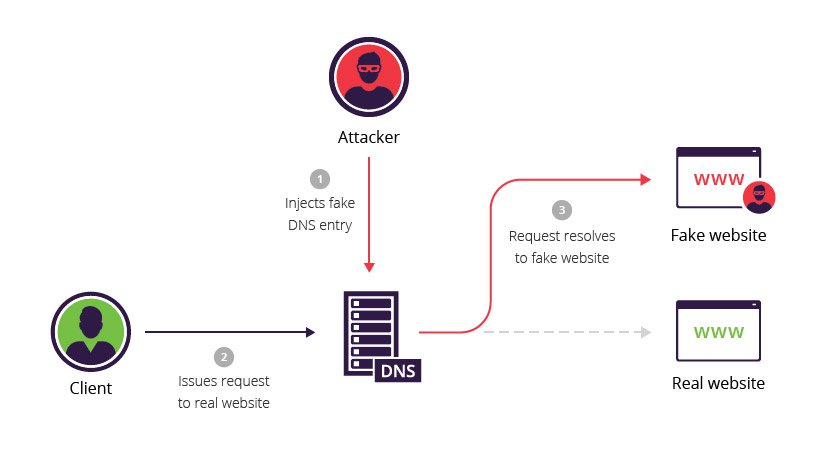

Cosa causa lo spoofing DNS?

In particolare, gli hacker ottengono l’accesso a un server DNS in modo da poter modificare la sua directory per indirizzare il nome di dominio inserito dagli utenti a un indirizzo IP diverso e errato. Una volta che qualcuno ottiene l’accesso a un server DNS e inizia a reindirizzare il traffico, si sta impegnando nello spoofing DNS.

Quanto è comune lo spoofing DNS?

Attraverso la loro ricerca hanno scoperto che lo spoofing DNS è ancora raro (si verifica solo in circa l’1,7% delle osservazioni) ma è aumentato durante il periodo osservato e che il proxy è il meccanismo di spoofing DNS più comune.

Quale strumento viene utilizzato per falsificare il DNS del sito?

Strumento di spoofing DNS Dnsspoof: la funzione di questo strumento è di navigare tutte le richieste DNS al file host del computer locale falso una volta creato nel nome dell’indirizzo IP del sito Web fasullo.

Cosa causa lo spoofing DNS?

In particolare, gli hacker ottengono l’accesso a un server DNS in modo da poter modificare la sua directory per indirizzare il nome di dominio inserito dagli utenti a un indirizzo IP diverso e errato. Una volta che qualcuno ottiene l’accesso a un server DNS e inizia a reindirizzare il traffico, si sta impegnando nello spoofing DNS.

Cos’è lo spoofing in parole semplici?

Lo spoofing è quando qualcuno o qualcosa finge di essere qualcos’altro nel tentativo di ottenere la fiducia di una vittima, ottenere l’accesso a un sistema, rubare dati o diffondere malware.

Cos’è lo spoofing e come lo previeni?

Lo spoofing è uncrimine informatico che si verifica quando qualcuno impersona un contatto o un marchio fidato, fingendo di essere qualcuno di cui ti fidi per accedere a informazioni personali sensibili. Gli attacchi di spoofing copiano e sfruttano l’identità dei tuoi contatti, l’aspetto di marchi noti o gli indirizzi di siti Web affidabili.

C’è un modo per prevenire lo spoofing?

Il filtraggio dei pacchetti può impedire un attacco di spoofing IP poiché è in grado di filtrare e bloccare i pacchetti che contengono informazioni sull’indirizzo di origine in conflitto. L’utilizzo di protocolli di rete crittografici come HTTP Secure (HTTPS) e Secure Shell (SSH) può aggiungere un altro livello di protezione al tuo ambiente.

Qual è la differenza tra DNS spoofing e DNS poisoning?

Sebbene i termini DNS poisoning e DNS spoofing siano usati in modo intercambiabile, c’è una differenza tra i due. L’avvelenamento DNS è il metodo utilizzato dagli aggressori per compromettere e sostituire i dati DNS con un reindirizzamento dannoso. Il risultato finale è lo spoofing DNS, in cui gli utenti vengono reindirizzati al sito Web dannoso tramite una cache avvelenata.

Qualcuno può hackerarti tramite DNS?

Un server dei nomi DNS è un’infrastruttura altamente sensibile che richiede solide misure di sicurezza, in quanto può essere dirottato e utilizzato dagli hacker per sferrare attacchi DDoS su altri: cerca i resolver sulla tua rete: i resolver DNS non necessari dovrebbero essere chiusi.

Lo spoofing cambia il tuo IP?

Lo spoofing del protocollo Internet (IP) è un tipo di attacco dannoso in cui l’attore delle minacce nasconde la vera fonte dei pacchetti IP per rendere difficile sapere da dove provengono. L’attaccante crea pacchetti, modificando l’indirizzo IP di origine per impersonare un sistema informatico diverso, mascherare l’identità del mittente o entrambi.

Puoi falsificare un nome di dominio?

Lo spoofing di dominio, una forma comune di phishing, si verifica quando unl’attaccante sembra utilizzare il dominio di un’azienda per impersonare un’azienda o uno dei suoi dipendenti. Questo può essere fatto inviando e-mail con nomi di dominio falsi che sembrano legittimi o creando siti Web con caratteri leggermente modificati che si leggono come corretti.

Puoi falsificare un URL?

Lo spoofing di un sito Web è quando un utente malintenzionato crea un sito Web con un URL che assomiglia molto, o addirittura copia, l’URL di un sito Web legittimo che un utente conosce e di cui si fida. Oltre a falsificare l’URL, l’autore dell’attacco può copiare il contenuto e lo stile di un sito Web, completo di immagini e testo.

Gli hacker possono falsificare il tuo dominio?

In pratica, lo spoofing del dominio viene utilizzato dagli hacker in diversi modi. Potrebbe essere, ad esempio, semplicemente aggiungendo una lettera a un indirizzo email o creando un sito web fasullo che abbia un indirizzo molto simile a quello legittimo. Nella routine quotidiana, questi piccoli cambiamenti finiscono per essere trascurati da molte persone.

Quali sono gli esempi di attacco su Path?

Puoi pensare a un aggressore sul percorso come a un impiegato delle poste canaglia che si siede in un ufficio postale e intercetta le lettere scritte tra due persone. Questo impiegato delle poste può leggere i messaggi privati e persino modificare il contenuto di quelle lettere prima di passarle ai destinatari previsti.

Come si verifica l’attacco di spoofing?

Lo spoofing è un crimine informatico che si verifica quando qualcuno impersona un contatto o un marchio fidato, fingendo di essere qualcuno di cui ti fidi per accedere a informazioni personali sensibili. Gli attacchi di spoofing copiano e sfruttano l’identità dei tuoi contatti, l’aspetto di marchi noti o gli indirizzi di siti Web affidabili.

Che cos’è lo spoofing nella criminalità informatica?

Lo spoofing implica la falsificazione della propria identità e può essere utilizzato per vari attacchi come il furto di identità. Il phishing è uno di questi usispoofing che tenta di rubare le informazioni personali o le credenziali di qualcuno facendogli offrire volontariamente tali informazioni da una fonte nefasta che sembra legittima.

Cosa causa lo spoofing DNS?

In particolare, gli hacker ottengono l’accesso a un server DNS in modo da poter modificare la sua directory per indirizzare il nome di dominio inserito dagli utenti a un indirizzo IP diverso e errato. Una volta che qualcuno ottiene l’accesso a un server DNS e inizia a reindirizzare il traffico, si sta impegnando nello spoofing DNS.

Cosa sono gli strumenti di spoofing?

Nello spoofing IP, un hacker utilizza strumenti per modificare l’indirizzo di origine nell’intestazione del pacchetto in modo che il sistema del computer ricevente pensi che il pacchetto provenga da una fonte attendibile, ad esempio un altro computer su una rete legittima, e lo accetti. Ciò si verifica a livello di rete, quindi non ci sono segni esterni di manomissione.

A cosa serve lo spoofing?

Nella sicurezza informatica, lo “spoofing” è quando i truffatori fingono di essere qualcuno o qualcos’altro per conquistare la fiducia di una persona. La motivazione è solitamente quella di accedere ai sistemi, rubare dati, rubare denaro o diffondere malware.

Come fa qualcuno a falsificare un indirizzo email?

Negli attacchi di spoofing, il mittente falsifica le intestazioni delle e-mail in modo che il software client visualizzi l’indirizzo del mittente fraudolento, che la maggior parte degli utenti prende per valore nominale. A meno che non esaminino l’intestazione più da vicino, gli utenti vedono il mittente contraffatto in un messaggio. Se è un nome che riconoscono, è più probabile che si fidino di esso.