Ad esempio, le tecniche di tunneling DNS consentono agli attori delle minacce di compromettere la connettività di rete e ottenere l’accesso remoto a un server mirato. Altre forme di attacchi DNS possono consentire agli attori delle minacce di abbattere i server, rubare dati, portare gli utenti a siti fraudolenti ed eseguire attacchi DDoS (Distributed Denial of Service).

Che tipo di attacco è un attacco DNS?

Un attacco DNS è qualsiasi attacco mirato alla disponibilità o alla stabilità del servizio DNS di una rete. Anche gli attacchi che sfruttano il DNS come meccanismo come parte della sua strategia di attacco complessiva, come il cache poisoning, sono considerati attacchi DNS.

Cos’è un attacco informatico DNS?

Un attacco DNS (Domain Name System) è il punto in cui i criminali informatici sfruttano le vulnerabilità rilevate nel Domain Name System (DNS) di un server. Lo scopo del sistema dei nomi di dominio è tradurre i nomi di dominio di facile utilizzo in indirizzi IP leggibili dalla macchina, tramite un risolutore DNS.

Quale dei seguenti è l’attacco più comune ai server DNS?

Attacco DNS Flood È uno dei tipi più comuni di attacchi DNS, in questo tipo di attacco DDoS (Distributed Denial of Service) l’intruso attacca i tuoi server DNS.

Che tipo di attacco è un attacco DNS?

Un attacco DNS è qualsiasi attacco mirato alla disponibilità o alla stabilità del servizio DNS di una rete. Anche gli attacchi che sfruttano il DNS come meccanismo come parte della sua strategia di attacco complessiva, come il cache poisoning, sono considerati attacchi DNS.

Quali sono i due tipi di attacchi utilizzati su DNS aperti?

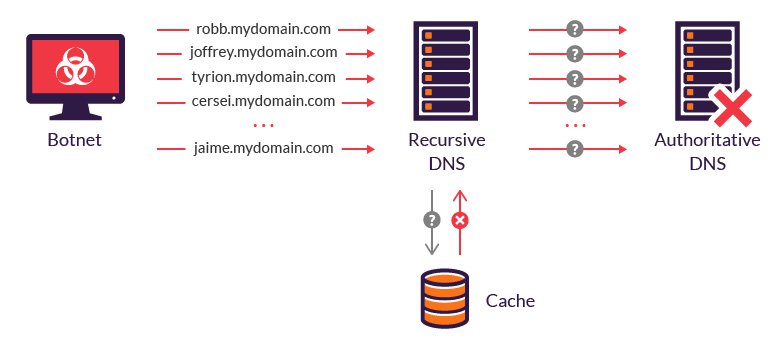

I DNS Open-resolver sono anche vulnerabili al Cache Poisoning e possono essere sfruttati in altri tipi di attacchi DNS, come il tunneling DNS, l’attacco di dirottamento DNS, l’attacco NXDOMAIN, l’attacco al sottodominio casuale e l’attacco al dominio fantasma.

Quali sono i quattro tipi di attacchi?

Quali sono i quattro tipidi attacchi? I diversi tipi di attacchi informatici sono attacchi malware, attacchi password, attacchi di phishing e attacchi SQL injection.

Il DNS può essere violato?

Un server dei nomi DNS è un’infrastruttura altamente sensibile che richiede solide misure di sicurezza, in quanto può essere dirottato e utilizzato dagli hacker per sferrare attacchi DDoS su altri: cerca i resolver sulla tua rete: i resolver DNS non necessari dovrebbero essere chiusi.

Quali sono i 3 tipi di DNS?

Esistono tre tipi principali di server DNS: server primari, server secondari e server di memorizzazione nella cache.

DDoS è un attacco DNS?

L’amplificazione DNS è un attacco DDoS (Distributed Denial of Service) in cui l’attaccante sfrutta le vulnerabilità nei server DNS (Domain Name System) per trasformare inizialmente piccole query in payload molto più grandi, che vengono utilizzati per bloccare i server della vittima.

Qual è un attacco DNS molto famoso?

Uno dei più grandi attacchi DDoS verificabili su record ha preso di mira GitHub, un popolare servizio di gestione del codice online utilizzato da milioni di sviluppatori. Questo attacco ha raggiunto 1,3 Tbps, inviando pacchetti a una velocità di 126,9 milioni al secondo. L’attacco GitHub era un attacco DDoS memorizzato nella cache, quindi non erano coinvolte botnet.

Quali sono i tre tipi di attacco?

Ogni classe ha varie sottocategorie più specifiche di metodi di attacco che verranno trattate in modo più dettagliato. Le tre classi comuni di attacco sono l’accesso, la ricognizione e il DoS.

Qual è un esempio di attacco DNS?

Ad esempio, le tecniche di tunneling DNS consentono agli attori delle minacce di compromettere la connettività di rete e ottenere l’accesso remoto a un server mirato. Altre forme di attacchi DNS possono consentire agli attori delle minacce di abbattere i server, rubare dati, portare gli utenti a siti fraudolenti ed eseguire DDoS (Distributed Denial of Service)attacchi.

DDoS è un attacco DNS?

L’amplificazione DNS è un attacco DDoS (Distributed Denial of Service) in cui l’attaccante sfrutta le vulnerabilità nei server DNS (Domain Name System) per trasformare inizialmente piccole query in payload molto più grandi, che vengono utilizzati per bloccare i server della vittima.

Che tipo di attacco è un attacco DNS?

Un attacco DNS è qualsiasi attacco mirato alla disponibilità o alla stabilità del servizio DNS di una rete. Anche gli attacchi che sfruttano il DNS come meccanismo come parte della sua strategia di attacco complessiva, come il cache poisoning, sono considerati attacchi DNS.

Quali sono i due tipi di attacchi DHCP?

Due tipi di attacchi DHCP sono: Spoofing DHCP: un server DHCP falso viene inserito nella rete per inviare indirizzi DHCP ai client. Fame DHCP: l’attacco nega il servizio al server DHCP legittimo.

Quanti tipi di attacchi attivi ci sono?

Techopedia spiega il replay della sessione di tipo DDoS (Distributed Denial of Service) di attacco attivo. Mascherata.

Il DNS è un rischio per la sicurezza?

Gli attacchi DNS sono tra le minacce alla sicurezza web più diffuse ed efficaci.

Quanti tipi di dirottamento DNS esistono?

Tipi di attacchi di dirottamento del DNS I criminali informatici possono ottenere il dirottamento del DNS in quattro modi diversi: Hijack del DNS locale: questo metodo di dirottamento del DNS si ottiene quando un criminale informatico installa un malware trojan sul computer di un utente del sito Web.

Quanto è sicuro il DNS?

Il DNS è ampiamente considerato dalle organizzazioni e in genere il traffico DNS può passare liberamente attraverso i firewall di rete. Tuttavia, è comunemente attaccato e abusato dai criminali informatici. Di conseguenza, la sicurezza del DNS è una componente fondamentale della sicurezza della rete.

Cosa sono gli esempi DNS?

DNS, o Domain Name System, traduce in leggibile dall’uomonomi di dominio (ad esempio, www.amazon.com) a indirizzi IP leggibili dalla macchina (ad esempio, 192.0. 2.44).

Cos’è l’attacco di forza bruta DNS?

L’attacco di forza bruta DNS è un metodo per raccogliere tutti i sottodomini di un particolare dominio utilizzando script o altri strumenti e inviando query dall’aspetto legittimo.