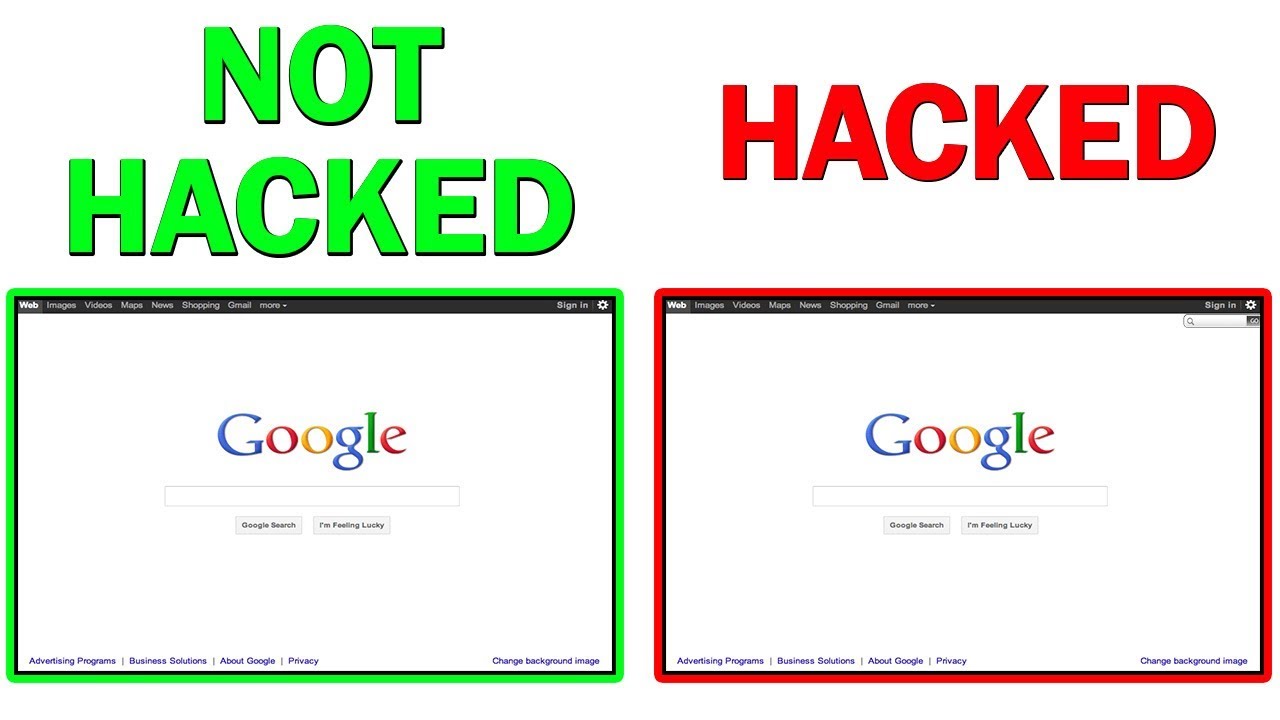

Se il tuo computer è stato violato, potresti notare alcuni dei seguenti sintomi: Finestre pop-up frequenti, in particolare quelle che ti incoraggiano a visitare siti insoliti oa scaricare antivirus o altro software. Modifiche alla tua home page. E-mail di massa inviate dal tuo account e-mail.

Il mio computer può essere violato a mia insaputa?

Tecnicamente, al momento, la risposta è no. Se non ti connetti mai al tuo computer, sei al 100% al sicuro dagli hacker su Internet. Non c’è modo che qualcuno possa hackerare e recuperare, alterare o monitorare le informazioni senza l’accesso fisico.

Qual è la prima cosa che fai quando vieni hackerato?

Passaggio 1: modifica le password Questo è importante perché gli hacker cercano qualsiasi punto di ingresso in una rete più ampia e possono accedervi tramite una password debole. Su account o dispositivi che contengono informazioni riservate, assicurati che la tua password sia complessa, univoca e non facilmente intuibile.

Lo spegnimento del computer blocca gli hacker?

In generale, la risposta è no, non puoi hackerare un computer spento. A meno che non siano soddisfatte due condizioni, il PC non può essere riavviato e hackerato dall’esterno, anche se lo si lascia connesso a Internet e all’alimentazione.

In che modo gli hacker prendono il controllo del tuo computer?

Un altro modo comune utilizzato dagli hacker per ottenere il controllo dei tuoi computer è inviare virus Trojan camuffati da allegati di posta elettronica. Gli hacker in genere inviano questi messaggi a migliaia di utenti con intestazioni allettanti e un allegato che sperano tu possa aprire.

Cosa succede quando vieni hackerato?

Questo può essere davvero grave, gli hacker possono utilizzare i dati della tua identità per aprire conti bancari, ottenere carte di credito, ordinare prodotti a tuo nome, rilevare account esistenti ed estrarre il cellularecontratti. Gli hacker potrebbero persino ottenere documenti autentici come passaporti e patenti di guida a tuo nome una volta che hanno rubato il tuo …

Cosa succede quando vieni hackerato?

Questo può essere davvero grave, gli hacker possono utilizzare i dati della tua identità per aprire conti bancari, ottenere carte di credito, ordinare prodotti a tuo nome, rilevare account esistenti e stipulare contratti di telefonia mobile. Gli hacker potrebbero persino ottenere documenti autentici come passaporti e patenti di guida a tuo nome una volta che hanno rubato il tuo …

Quali sono i sintomi dello spyware?

Sintomi comuni di spyware Difficoltà di accesso a siti Web protetti come ICON e MyUI. Annunci casuali che compaiono sul tuo computer. Insolita lentezza del tuo sistema. Insolita instabilità nel sistema (il computer si arresta in modo anomalo più del solito)

Chi è l’hacker numero 1 al mondo?

Kevin Mitnick è l’autorità mondiale in materia di hacking, ingegneria sociale e formazione sulla sensibilizzazione alla sicurezza. In effetti, la suite di formazione sulla sensibilizzazione alla sicurezza degli utenti finali basata su computer più utilizzata al mondo porta il suo nome. Le presentazioni principali di Kevin sono in parte spettacolo di magia, in parte istruzione e tutte in parte divertenti.

La modifica della password blocca gli hacker?

Sì, la modifica della password impedirà agli hacker di accedere al tuo account. L’aggiornamento della password del tuo account al primo segnale di un attacco limita i danni. Anche la modifica regolare della password migliora la sicurezza. Le credenziali rubate nelle violazioni dei dati sono spesso vecchie.

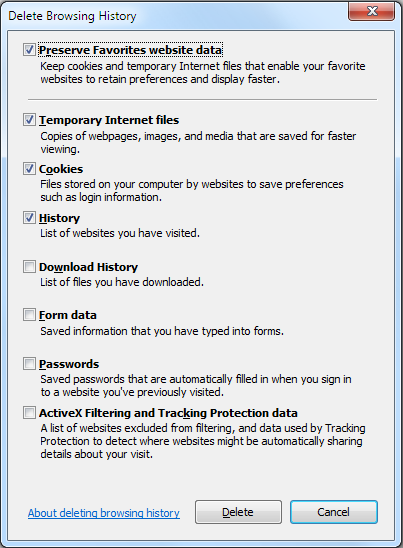

Devo eliminare la mia email se è stata violata?

Se sei stato violato più volte e il tuo provider di posta elettronica non sta mitigando la quantità di spam che stai ricevendo, considera di ricominciare da capo ma non eliminare il tuo indirizzo e-mail! Molti esperti mettono in guardia contro l’eliminazione degli account di posta elettronica poiché la maggior parte dei provider di posta elettronica li riciclavecchio indirizzo email.

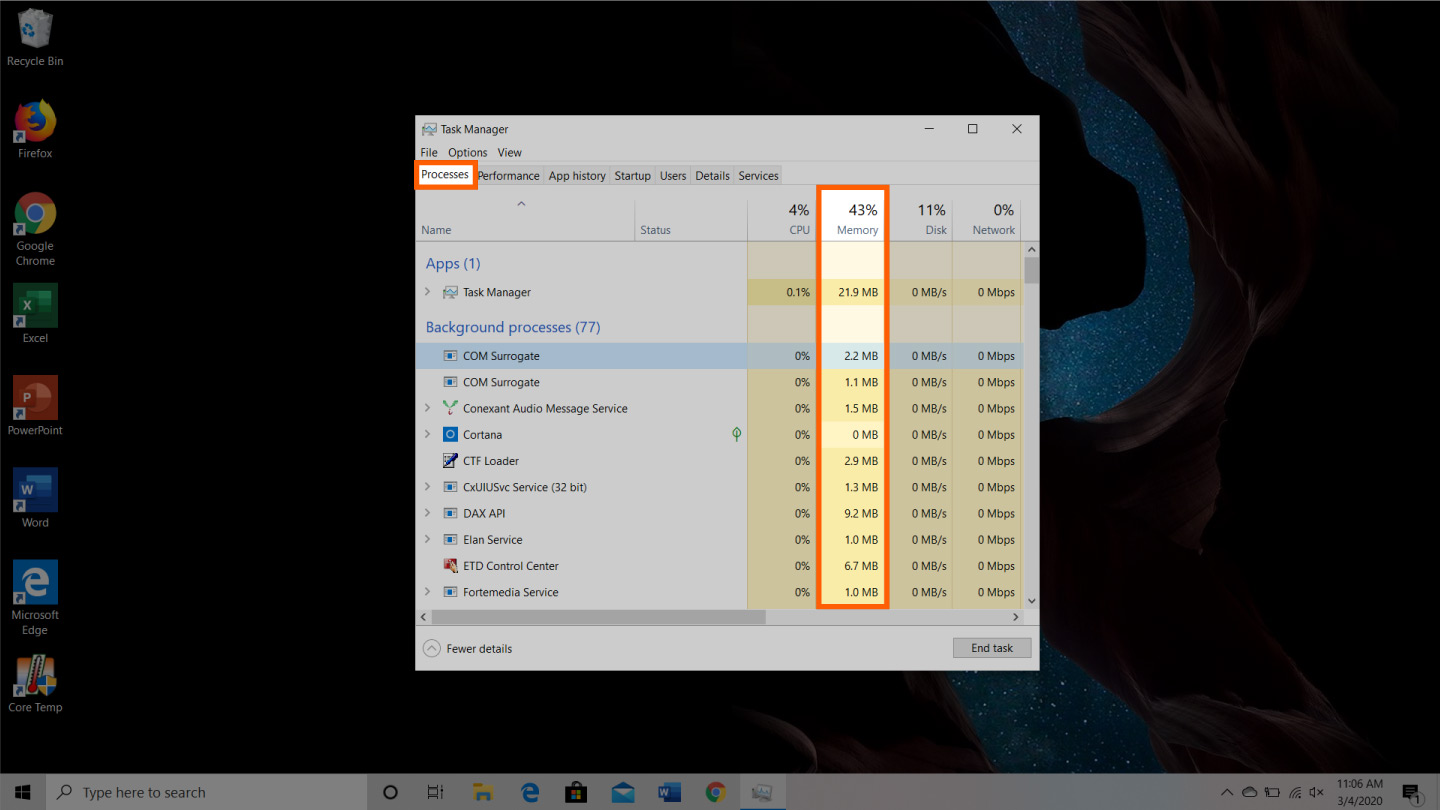

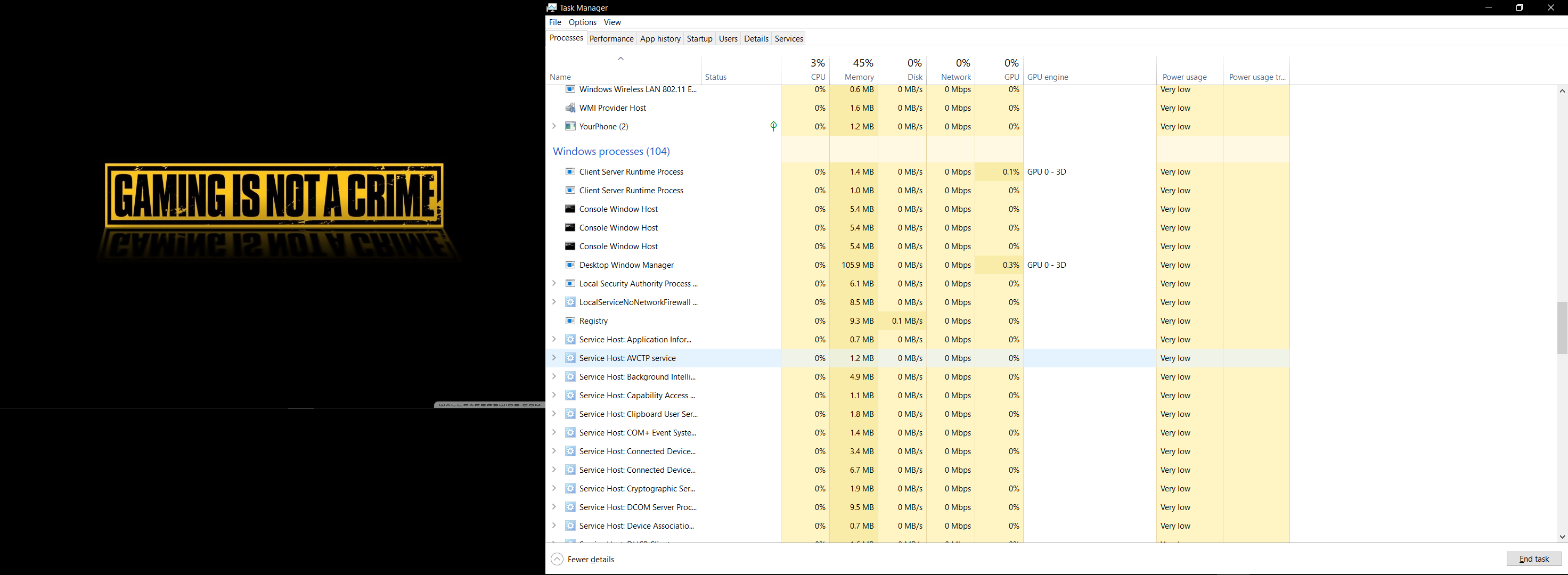

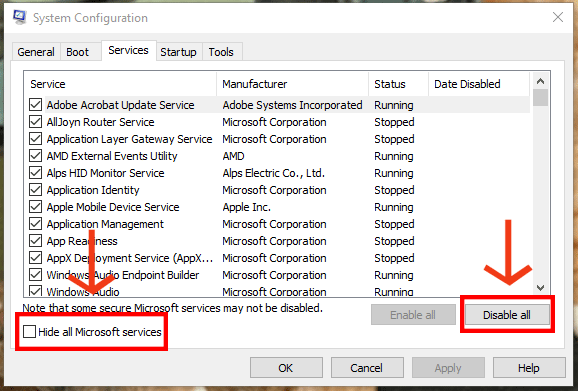

Apri Task Manager facendo clic con il pulsante destro del mouse sulla barra delle applicazioni e scegliendo Task Manager. Se c’è un processo sospetto, quella è l’app di monitoraggio. Domanda: la mia azienda può vedere cosa faccio sul mio computer? Risposta: la tua azienda può vedere le attività del tuo dispositivo e tenerne traccia se ti fornisce quel computer.

Qualcuno può vederti attraverso lo schermo del tuo computer?

Qualcuno potrebbe osservarti attraverso la tua webcam, senza che tu te ne accorga. Non intendiamo allarmarti indebitamente, ma telecamere non protette sul tuo computer potrebbero fornire a un hacker malintenzionato una finestra diretta sulla tua vita.

Il mio Internet è monitorato?

Controlla la barra delle applicazioni. La maggior parte dei programmi di monitoraggio di Internet ha un’icona che appare sulla barra delle applicazioni di Windows. Puoi trovare la barra delle applicazioni nell’angolo in basso a destra dello schermo; guarda i programmi in esecuzione ed esamina quelli che sembrano sospetti.

Il laptop può essere violato tramite Wi-Fi?

Probabilmente hai sentito parlare dei pericoli dell’utilizzo di Wi-Fi pubblico non protetto, quindi sai che gli hacker sono là fuori a curiosare. È abbastanza facile hackerare un laptop o un dispositivo mobile che si trova su una connessione Wi-Fi pubblica senza protezione. Gli hacker possono leggere le tue email, rubare password e persino dirottare gli accessi al tuo sito web.

Cosa può fare un hacker con il tuo indirizzo email?

Potrebbe fornire loro informazioni di cui hanno bisogno per rubare denaro o scoprire altre informazioni personali che possono poi essere vendute sul web. Possono anche estrarre il tuo elenco di contatti per inviare e-mail di phishing e/o malware per compromettere ancora più account o frodare le persone che conosci!

Perché le persone vengono hackerate?

Alcuni motivi comuni per l’hacking includono diritti di vanteria di base, curiosità, vendetta, noia, sfida, furto a scopo di lucro, sabotaggio,vandalismo, spionaggio aziendale, ricatti ed estorsioni. È noto che gli hacker citano regolarmente questi motivi per spiegare il loro comportamento.

Cosa significa hackerato sul computer?

Hacking: definizione, tipi, sicurezza e altro Una definizione di hacking comunemente usata è l’atto di compromettere dispositivi e reti digitali attraverso l’accesso non autorizzato a un account o a un sistema informatico.

Apri Task Manager facendo clic con il pulsante destro del mouse sulla barra delle applicazioni e scegliendo Task Manager. Se c’è un processo sospetto, quella è l’app di monitoraggio. Domanda: la mia azienda può vedere cosa faccio sul mio computer? Risposta: la tua azienda può vedere le attività del tuo dispositivo e tenerne traccia se ti fornisce quel computer.

Qualcuno può vederti attraverso lo schermo del tuo computer?

Qualcuno potrebbe osservarti attraverso la tua webcam, senza che tu te ne accorga. Non intendiamo allarmarti indebitamente, ma telecamere non protette sul tuo computer potrebbero fornire a un hacker malintenzionato una finestra diretta sulla tua vita.

La modifica della password blocca gli hacker?

Sì, la modifica della password impedirà agli hacker di accedere al tuo account. L’aggiornamento della password del tuo account al primo segnale di un attacco limita i danni. Anche la modifica regolare della password migliora la sicurezza. Le credenziali rubate nelle violazioni dei dati sono spesso vecchie.

Devo eliminare la mia email se è stata violata?

Se sei stato violato più volte e il tuo provider di posta elettronica non sta mitigando la quantità di spam che stai ricevendo, considera di ricominciare da capo ma non eliminare il tuo indirizzo e-mail! Molti esperti mettono in guardia contro l’eliminazione degli account e-mail poiché la maggior parte dei provider di posta elettronica ricicla il tuo vecchio indirizzo e-mail.