Modificare l’IP del server o chiamare immediatamente il proprio ISP Quando è in corso un attacco DDoS su vasta scala, la modifica dell’IP del server e del nome DNS può fermare l’attacco. Tuttavia, se l’attaccante è vigile, potrebbe iniziare a inviare traffico anche al tuo nuovo indirizzo IP.

Gli IPS possono prevenire gli attacchi DDoS?

Quasi tutti i moderni firewall e sistemi di prevenzione delle intrusioni (IPS) richiedono un certo livello di difesa dagli attacchi DDoS. Alcuni dispositivi UTM (Unified Threat Management) o firewall di nuova generazione (NGFW) offrono servizi anti-DDoS e possono mitigare molti attacchi DDoS.

Come si possono fermare gli attacchi DDoS?

Proteggi il perimetro della tua rete Timeout più aggressivo delle connessioni semiaperte quando possibile. Elimina i pacchetti malformati e falsificati il prima possibile. Limita la velocità del tuo router per prevenire attacchi DDoS volumetrici. Imposta soglie inferiori per SYN, ICMP e UDP flood.

Puoi ottenere Ddosed se qualcuno ha il tuo IP?

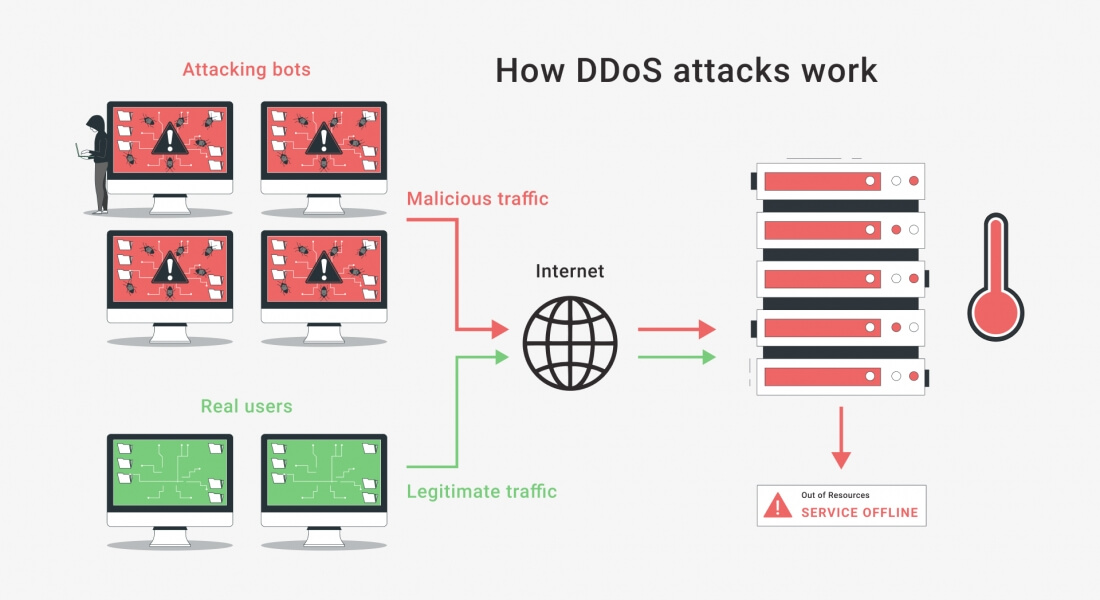

Un hacker può colpirti con un attacco DDoS Se un hacker ha il tuo indirizzo IP, potrebbe danneggiarti con un attacco DDoS (Distributed Denial of Service). Un attacco DDoS utilizza un esercito di computer controllati da un hacker per inondare di traffico il tuo dispositivo in modo che si disconnetta da Internet e si spenga completamente.

Riesci a sbarazzarti di un attacco DDoS?

Tolleranza e mitigazione degli attacchi I passaggi tipici per contrastare gli attacchi DDoS includono, ma non sono limitati a: Limitazione della velocità: blocca gli utenti che superano una soglia per le richieste. Blocco della sorgente: blocca gli indirizzi IP noti per essere attaccanti. Reindirizzamento del traffico: sposta l’applicazione o il dispositivo su un nuovo IP e reindirizza il traffico legittimo.

Quanto durano gli attacchi DDoS?

Attacco a lungo termine: un attacco condotto per un periodo di ore o giorni è considerato un attacco a lungo termine. Ad esempio, l’attacco DDoS su AWS ha causato interruzioniper tre giorni prima di essere finalmente mitigato. Attacco a raffica: condotti in un periodo di tempo molto breve, questi attacchi DDoS durano solo un minuto o anche pochi secondi.

È difficile eseguire attacchi DDoS?

Un attacco DDoS è sorprendentemente facile da eseguire e colpisce milioni di siti Web in tutto il mondo ogni anno, con un numero di attacchi in aumento.

Perché mi viene Ddosed?

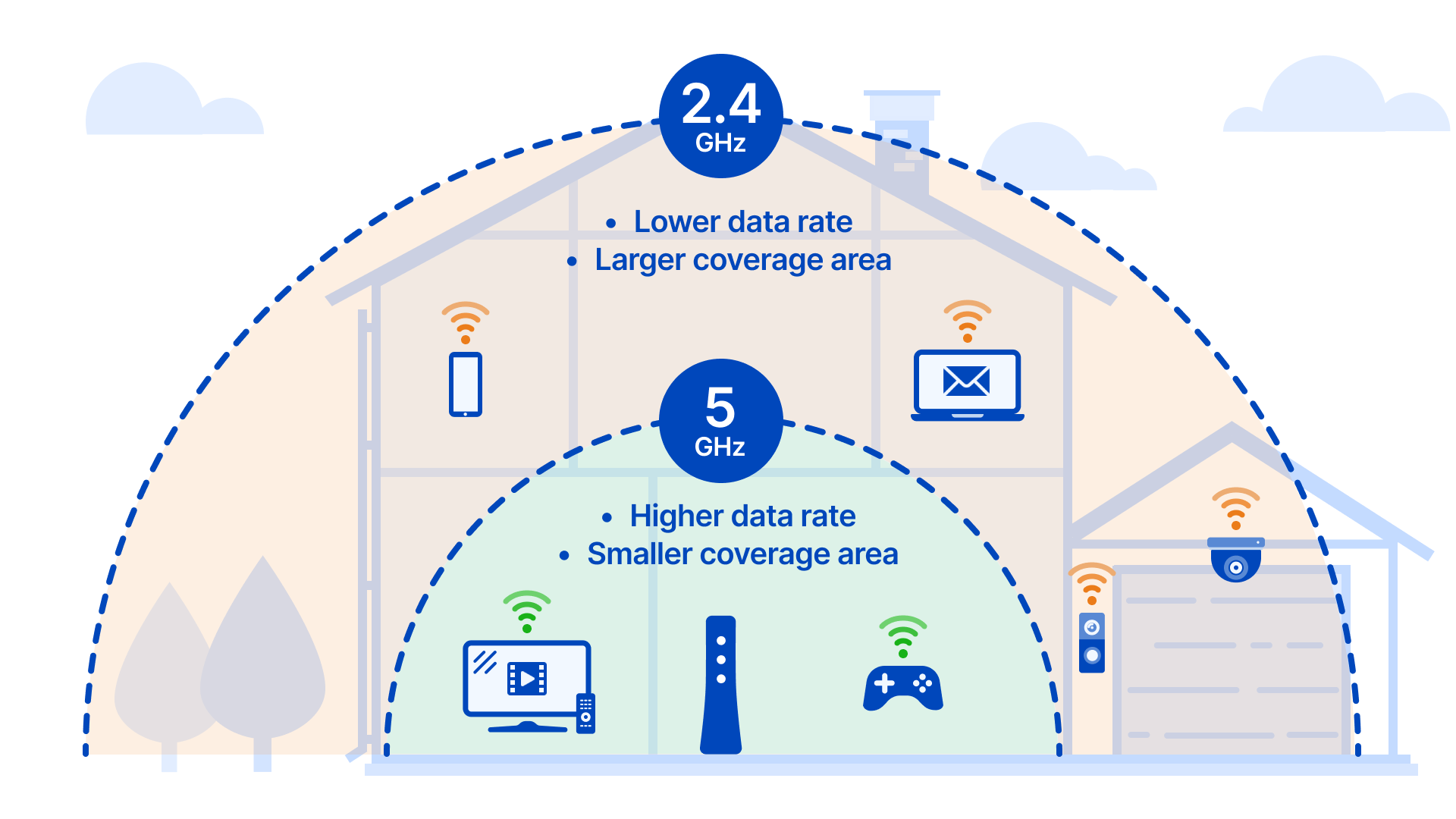

In pratica qualsiasi cosa connessa a Internet è un potenziale bersaglio per gli attacchi DDoS. Lo stesso vale per la fonte degli attacchi DDoS: i colpevoli comuni includono server Web compromessi e dispositivi “Internet delle cose” come elettrodomestici intelligenti, router e persino telecamere a circuito chiuso. Le cause possono essere accidentali o intenzionali.

Cosa succede dopo aver ricevuto Ddosed?

In un attacco DoS o DDoS, un utente malintenzionato inonda l’indirizzo IP del dispositivo preso di mira (come una console o un computer) con richieste di comunicazione superflue. Queste richieste possono sovraccaricare un sistema e creare un inceppamento che blocca le connessioni di rete sul dispositivo di destinazione.

Come fai a sapere se sei stato Ddosato?

Ci sono diversi indizi che indicano che si sta verificando un attacco DDoS in corso: Un indirizzo IP effettua x richieste in y secondi. Il tuo server risponde con un 503 a causa di interruzioni del servizio. Il TTL (time to live) su una richiesta ping scade.

Quanto costa DDoS?

Le conseguenze DDoS possono includere una significativa perdita di entrate, in particolare per i rivenditori online. In generale, le piccole imprese perdono tra $ 8.000 e $ 74.000 per ogni ora di inattività. Un attacco può anche danneggiare la fiducia dei clienti e dei clienti e mettere a repentaglio le future opportunità di business.

La polizia può rintracciare l’indirizzo IP?

Le forze dell’ordine possono scoprire chi è questa persona citando in giudizio il fornitore di servizi per l’indirizzo IP associato a tale attività. Un mandato di comparizione è uno strumento legale utilizzato perobbligare individui o aziende a fornire prove, di solito sotto la minaccia di una sanzione per il mancato rispetto.

In che modo gli hacker ottengono il tuo indirizzo IP?

Modifica le tue impostazioni sulla privacy: gli hacker possono accedere al tuo indirizzo IP tramite app di messaggistica come Skype. Assicurati che le tue app di messaggistica siano impostate su private e non accetti chiamate o messaggi da persone che non conosci.

Il firewall può prevenire gli attacchi DDoS?

I firewall non possono proteggerti dagli attacchi DDoS. Sebbene i firewall siano progettati per proteggere le reti da una serie di problemi di sicurezza, e lo fanno tuttora, ci sono delle lacune quando si tratta di attacchi DDoS e dannosi mirati ai server.

Perché le persone fanno giochi DDoS?

I giocatori schierano regolarmente attacchi DDoS come mezzo per ottenere un vantaggio tattico all’interno di una partita. È diventato una parte prevista della cultura del gioco che un giocatore utilizzi DDoS per mettere offline altri giocatori o, talvolta, per prendere di mira un intero servizio per impedire ad altri di ottenere un vantaggio competitivo.

Qual è la differenza tra DDoS e DoS?

Un attacco DoS è un attacco Denial of Service in cui un computer viene utilizzato per inondare un server con pacchetti TCP e UDP. Un attacco DDoS è il punto in cui più sistemi prendono di mira un singolo sistema con un attacco DoS. La rete di destinazione viene quindi bombardata con pacchetti provenienti da più posizioni. Tutti gli DDoS = DoS ma non tutti i DoS = DDoS.

Il firewall può fermare gli attacchi DDoS?

I firewall non possono proteggerti dagli attacchi DDoS. Sebbene i firewall siano progettati per proteggere le reti da una serie di problemi di sicurezza, e lo fanno tuttora, ci sono delle lacune quando si tratta di attacchi DDoS e dannosi mirati ai server.

Il firewall stateful può prevenire gli attacchi DDoS?

Ma la natura stateful dei firewall li rende suscettibili agli attacchi di esaurimento dello stato come gli attacchi TCP flood.Inoltre, non forniscono visibilità sul traffico degli attacchi DDoS né comunicano bene con le soluzioni basate su cloud per mitigare tali attacchi.

Come faccio a sapere se sto venendo drogato?

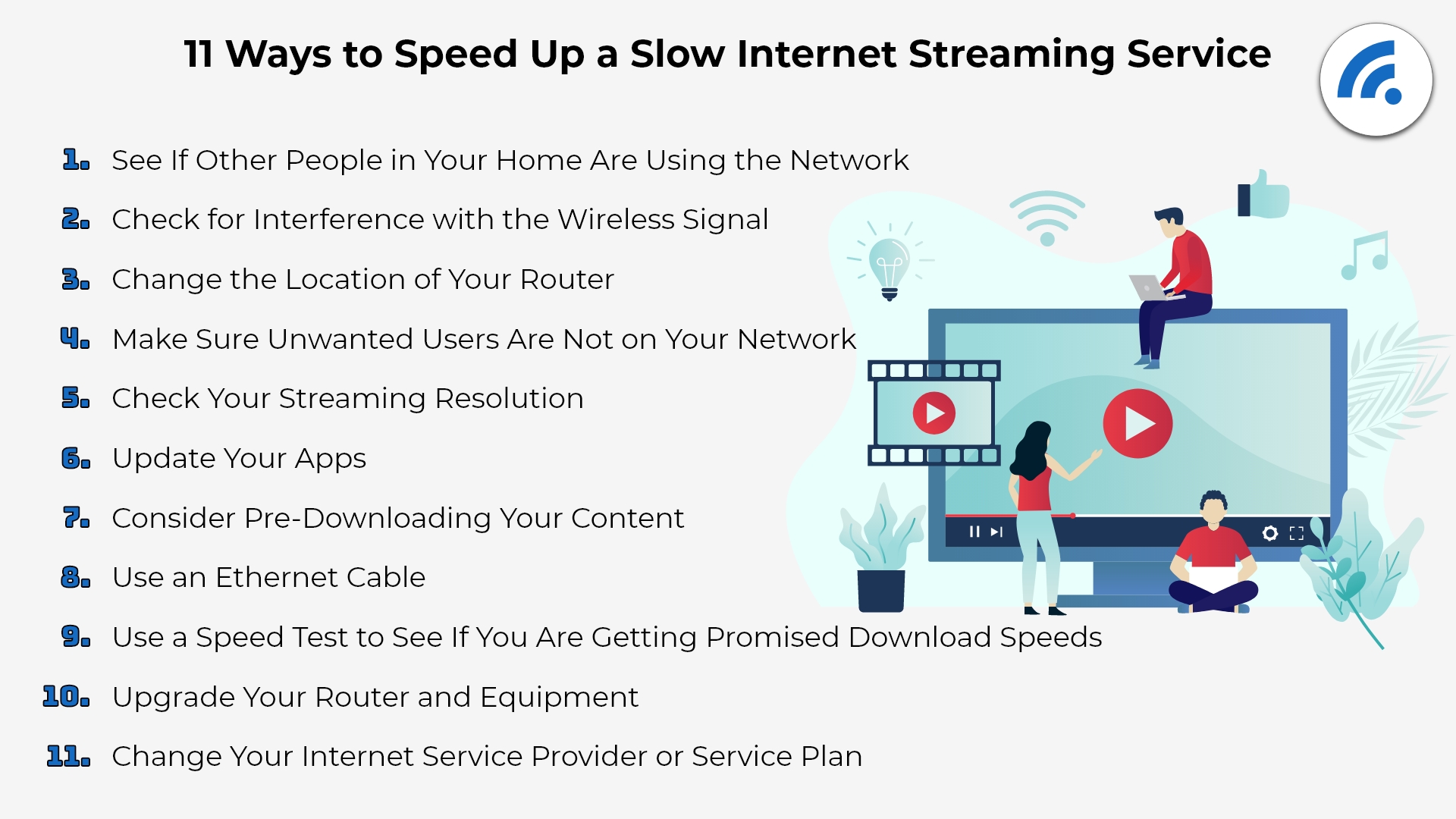

Alcuni segni abbastanza evidenti di un attacco DDoS al tuo sito includono: Problemi di accesso al tuo sito web. I file si caricano lentamente o per niente. Server lenti o che non rispondono, inclusi avvisi di errore “troppe connessioni”.

In che modo IPSec può aiutare con gli attacchi DDoS?

Se si verifica un attacco DDoS flood, le organizzazioni dovrebbero limitare il traffico IKE/ISAKMP, consentendo solo il traffico proveniente da siti noti. Poiché IPSec viene utilizzato principalmente per stabilire connessioni VPN tra siti predefiniti, le organizzazioni possono predefinire gli indirizzi IP di tali siti negli elenchi di accesso alle infrastrutture (iACL).

Gli attacchi DDoS sono permanenti?

Gli attacchi DOS denial-of-service transitori si verificano quando un malintenzionato sceglie di impedire agli utenti regolari di contattare una macchina o una rete per lo scopo previsto. L’effetto può essere temporaneo o indefinito a seconda di ciò che vogliono ottenere per il loro sforzo.

Google è stato dosato?

Google Cloud ha rivelato di aver bloccato il più grande attacco DDoS (Distributed Denial-of-Service) mai registrato, che ha raggiunto il picco di 46 milioni di richieste al secondo (rps).