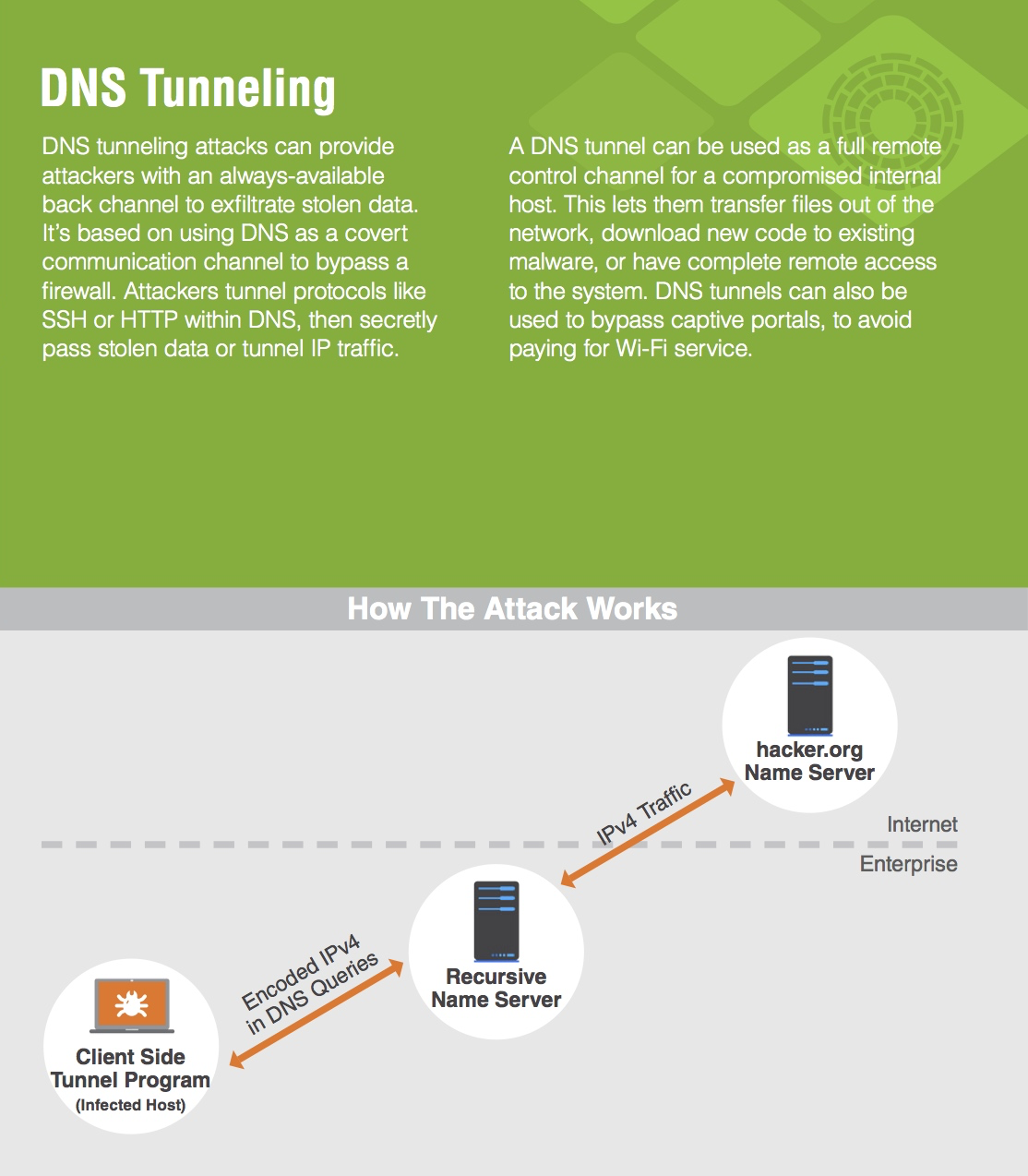

Il tunneling DNS sfrutta il protocollo DNS per eseguire il tunneling di malware e altri dati attraverso un modello client-server. L’attaccante registra un dominio, come badsite.com. Il server dei nomi di dominio punta al server dell’attaccante, dove è installato un programma malware di tunneling.

Che cos’è il tunneling DNS A cosa serve e come è possibile rilevarlo?

Cos’è il tunneling DNS? Il tunneling DNS è un attacco difficile da rilevare che instrada le richieste DNS al server dell’attaccante, fornendo agli aggressori un canale di comando e controllo nascosto e un percorso di esfiltrazione dei dati. Il DNS è come una rubrica per Internet, che aiuta a tradurre tra indirizzi IP e nomi di dominio.

Come faccio a bloccare il tunneling DNS?

Utilizzare l’oggetto protocollo per bloccare il protocollo del tunnel DNS. Vai a CONFIGURAZIONE > Albero di configurazione > Casella > Servizi assegnati > Firewall > Regole di spedizione. Nel menu a sinistra, fai clic su Regole dell’applicazione. Fare clic su Blocca.

Il DNS è su tunneling https?

Il DNS viene spesso utilizzato dagli aggressori come canale segreto per l’esfiltrazione dei dati, noto anche come tunneling DNS. Poiché la ricerca DNS in testo normale porta a problemi di privacy, il DNS su HTTPS (DoH) è stato recentemente standardizzato e distribuito. DoH incapsula il DNS in HTTPS per crittografare il traffico DNS tra client e risolutori ricorsivi.

Che cos’è il tunneling DNS Cisco?

Il tunneling DNS è una tecnica che codifica i dati di altri programmi e protocolli nelle query DNS, inclusi i payload di dati che possono essere utilizzati per controllare un server remoto e applicazioni.

Cos’è il tunneling DNS A cosa serve e come rilevarlo?

Cos’è il tunneling DNS? Il tunneling DNS è un attacco difficile da rilevare che instrada le richieste DNS al server dell’attaccante, fornendo agli aggressori un canale di comando e controllo nascosto e un percorso di esfiltrazione dei dati.Il DNS è come una rubrica per Internet, che aiuta a tradurre tra indirizzi IP e nomi di dominio.

Come posso controllare il tunneling DNS?

I tunnel DNS possono essere rilevati analizzando un singolo payload DNS o mediante analisi del traffico come l’analisi del conteggio e della frequenza delle richieste. L’analisi del carico utile viene utilizzata per rilevare attività dannose in base a una singola richiesta.

Cos’è il tunneling dei record DNS TXT?

Il tunneling DNS è un metodo di attacco informatico che codifica i dati di altri programmi o protocolli in query e risposte DNS. Il tunneling DNS spesso include payload di dati che possono essere aggiunti a un server DNS attaccato e utilizzati per controllare un server remoto e applicazioni.

Cos’è il proxy DNS?

Un proxy DNS migliora le prestazioni di ricerca del dominio memorizzando nella cache le ricerche precedenti. Un tipico proxy DNS elabora le query DNS inviando una nuova query di risoluzione DNS a ciascun server dei nomi che ha rilevato fino alla risoluzione del nome host.

Cos’è un firewall DNS?

Un firewall DNS Firewall è una soluzione di sicurezza della rete che impedisce agli utenti e ai sistemi della rete di connettersi a posizioni Internet dannose note. DNS Firewall funziona utilizzando le DNS Response Policy Zones (RPZ) e informazioni utili sulle minacce per prevenire l’esfiltrazione dei dati.

Cos’è il traffico DNS?

DNS sta per Domain Name System. L’associazione del nome host e dell’indirizzo IP è denominata spazio dei nomi. Il monitoraggio dei record DNS ti aiuta a garantire che il Domain Name System continui a instradare correttamente il traffico verso i tuoi siti Web, servizi e comunicazioni elettroniche.

Il DNS è migliore di HTTPS?

L’utilizzo di DNS su HTTPS offre numerosi vantaggi. Il vantaggio principale è che la crittografia del traffico di risoluzione dei nomi DNS aiuta a nascondere le tue attività online. Quando gli utenti immettono un URL nel lorobrowser, in genere è necessaria una query DNS per risolvere la parte di dominio dell’URL in un indirizzo IP.

Qual è il migliore DNS su TLS o DNS su HTTPS?

Le richieste DNS su TLS utilizzano una porta distinta, quindi chiunque sia a livello di rete può trovarle e persino bloccarle. Le richieste DNS su HTTPS possono rimanere nascoste nel traffico crittografato. DNS su TLS è una buona opzione quando l’utente non vuole trattare con i client, forniti da referrer/forwarder DNS.

Come funziona l’esfiltrazione DNS?

L’esfiltrazione dei dati DNS è un modo per scambiare dati tra due computer senza alcuna connessione diretta. I dati vengono scambiati tramite protocollo DNS su server DNS intermedi. Durante la fase di esfiltrazione, il client effettua una richiesta di risoluzione DNS a un indirizzo di server DNS esterno.

Come funziona l’esfiltrazione DNS?

L’esfiltrazione dei dati DNS è un modo per scambiare dati tra due computer senza alcuna connessione diretta. I dati vengono scambiati tramite protocollo DNS su server DNS intermedi. Durante la fase di esfiltrazione, il client effettua una richiesta di risoluzione DNS a un indirizzo di server DNS esterno.

Quali sono i due metodi utilizzati dai criminali informatici per mascherare gli attacchi DNS?

Risposte Spiegazione e amp; Suggerimenti: gli algoritmi di flusso rapido, flusso IP doppio e generazione di domini vengono utilizzati dai criminali informatici per attaccare i server DNS e influenzare i servizi DNS. Fast Flux è una tecnica utilizzata per nascondere i siti di phishing e di distribuzione di malware dietro una rete in rapida evoluzione di host DNS compromessi (bot all’interno di botnet).

Cos’è un firewall DNS?

Un firewall DNS Firewall è una soluzione di sicurezza della rete che impedisce agli utenti e ai sistemi della rete di connettersi a posizioni Internet dannose note. DNS Firewall funziona utilizzando le DNS Response Policy Zone (RPZ) e le minacce attuabiliintelligence per prevenire l’esfiltrazione dei dati.

Cos’è il tunneling DNS A cosa serve e come rilevarlo?

Cos’è il tunneling DNS? Il tunneling DNS è un attacco difficile da rilevare che instrada le richieste DNS al server dell’attaccante, fornendo agli aggressori un canale di comando e controllo nascosto e un percorso di esfiltrazione dei dati. Il DNS è come una rubrica per Internet, che aiuta a tradurre tra indirizzi IP e nomi di dominio.

Qual è il numero di porta di DNS TCP?

DNS utilizza la porta 53.

Quali sono i due metodi utilizzati dai criminali informatici per mascherare gli attacchi DNS?

Risposte Spiegazione e amp; Suggerimenti: gli algoritmi di flusso rapido, flusso IP doppio e generazione di domini vengono utilizzati dai criminali informatici per attaccare i server DNS e influenzare i servizi DNS. Fast Flux è una tecnica utilizzata per nascondere i siti di phishing e di distribuzione di malware dietro una rete in rapida evoluzione di host DNS compromessi (bot all’interno di botnet).

Perché gli aggressori utilizzano il tunneling DNS?

Questo tunnel può essere utilizzato per esfiltrare dati o per altri scopi dannosi. Poiché non esiste una connessione diretta tra l’attaccante e la vittima, è più difficile rintracciare il computer dell’attaccante.

Il DNS su TLS è sicuro?

DNS su TLS, o DoT, è uno standard per crittografare le query DNS per mantenerle sicure e private. DoT utilizza lo stesso protocollo di sicurezza, TLS, utilizzato dai siti Web HTTPS per crittografare e autenticare le comunicazioni.