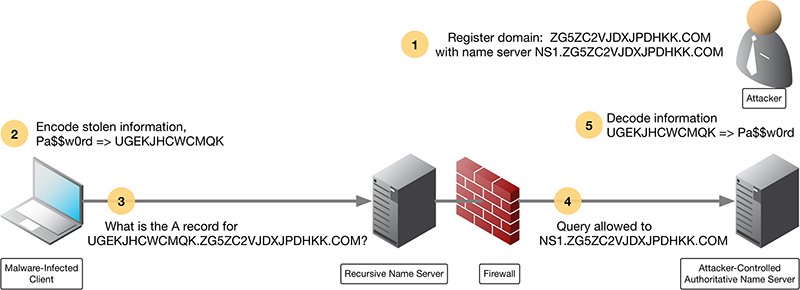

DNS-gegevensexfiltratie is een manier om gegevens tussen twee computers uit te wisselen zonder enige directe verbinding. De gegevens worden uitgewisseld via het DNS-protocol op tussenliggende DNS-servers. Tijdens de exfiltratiefase doet de client een DNS-resolutieverzoek aan een extern DNS-serveradres.

Waarom is DNS geselecteerd als middel om gegevens te exfiltreren?

DNS wordt vaak gebruikt als een pad voor gegevensexfiltratie, omdat het niet wordt geïnspecteerd door algemene beveiligingscontroles.

Wat veroorzaakt gegevensexfiltratie?

Naast gebruikers met kwaadaardige bedoelingen, kunnen onbedoelde bedreigingen van binnenuit een belangrijke oorzaak zijn van gegevensonderdrukking. Phishing-e-mails en social engineering-aanvallen blijven een beproefde manier voor hackers om toegang te krijgen tot bedrijfsgegevens.

Hoe gebruiken aanvallers het DNS-proces om opdrachten te stagen en gegevens te exfiltreren?

De aanvaller gebruikt een host die ze hebben geïnfecteerd met malware om te zoeken naar het door de aanvaller gecontroleerde domein. Wanneer de DNS-resolver de query doorstuurt, creëert deze een tunnel van de aanvaller naar zijn doelwit, waardoor deze gegevens kan krijgen, de host op afstand kan besturen of op een andere manier de volgende stap in de aanvalsketen kan nemen.

Hoe werkt de DNS-tunnel?

DNS-tunneling maakt gebruik van het DNS-protocol om malware en andere gegevens te tunnelen via een client-servermodel. De aanvaller registreert een domein, zoals badsite.com. De naamserver van het domein verwijst naar de server van de aanvaller, waar een tunneling-malwareprogramma is geïnstalleerd.

Wat is DNS-tunneling?

DNS-tunneling houdt misbruik in van het onderliggende DNS-protocol. In plaats van DNS-verzoeken en antwoorden te gebruiken om legitieme IP-adressen op te zoeken, gebruikt malware het om een commando- en controlekanaal te implementeren met zijn handler. De flexibiliteit van DNS maakt het een goede keuze voor data-exfiltratie; het heeft echter zijn limieten.

Wat is?exfiltratiedetectie?

Data-exfiltratie is een techniek die door kwaadwillende actoren wordt gebruikt om gevoelige gegevens te targeten, kopiëren en over te dragen. Gegevensexfiltratie kan op afstand of handmatig worden gedaan en kan uiterst moeilijk te detecteren zijn, aangezien het vaak lijkt op zakelijk gerechtvaardigd (of “normaal”) netwerkverkeer.

Hoe exfiltreren hackers gegevens?

Ze kunnen gegevens exfiltreren via fysieke vectoren, zoals flashdrives, of digitale vectoren, door netwerkverkeer om te leiden naar cloudopslagservices. Externe dreigingen – Cybercriminelen geven de voorkeur aan externe data-exfiltratiemethoden, omdat deze aanvallen overal ter wereld op afstand kunnen worden uitgevoerd.

Hoe wordt gegevensexfiltratie gedetecteerd?

Een van de methoden die worden gebruikt bij het opsporen van gegevensexfiltratie moet het bewaken van de e-mails, DNS-vragen, bestandstoegangseisen en illegale poortverbindingen zijn. Detectie wordt gemakkelijker gemaakt wanneer bewakingspanelen en waarschuwingen worden gevormd. Logsign SIEM detecteert het afwijkende gedrag van de gebruiker door middel van een correlatiemotor.

Hoe kan DNS worden aangevallen?

De aanvaller corrumpeert een DNS-server door een legitiem IP-adres in de cache van de server te vervangen door dat van een frauduleus adres om verkeer om te leiden naar een kwaadwillende website, informatie te verzamelen of een nieuwe aanval te starten. Cachevergiftiging wordt ook wel DNS-vergiftiging genoemd.

Wat zijn twee soorten aanvallen die worden gebruikt op DNS open?

DNS Open-resolvers zijn ook kwetsbaar voor cachevergiftiging en kunnen worden misbruikt bij andere soorten DNS-aanvallen, zoals DNS-tunneling, DNS-kapingaanval, NXDOMAIN-aanval, willekeurige subdomeinaanval en Phantom-domeinaanval.

Hoe kan data-exfiltratie worden voorkomen?

Om het risico op gegevensexfiltratie te verminderen, moeten organisaties beveiligingsbewustzijn en best practices in hun cultuur integreren. Ze moetenevalueer consequent de risico’s van elke interactie met computernetwerken, apparaten, applicaties, gegevens en andere gebruikers.

Hoe controleer ik mijn DNS-exfiltratie?

DNS-tunneling vormt een aanzienlijke bedreiging en er zijn methoden om dit te detecteren. DNS-tunnels kunnen worden gedetecteerd door een enkele DNS-payload te analyseren of door verkeersanalyse, zoals het analyseren van het aantal en de frequentie van verzoeken. Payload-analyse wordt gebruikt om kwaadaardige activiteiten te detecteren op basis van een enkel verzoek.

Hoe bescherm ik DNS-tunneling?

Bescherming tegen DNS Tunneling-aanvallen U kunt alle interne clients zo instellen dat ze hun DNS-verzoeken (DNS-query’s) naar een interne DNS-server sturen. Op die manier kunt u potentiële kwaadaardige domeinen filteren.

Hoe stop ik DNS-tunneling?

Preventieve maatregelen voor DNS-tunneling Om het bezit van gegevens te voorkomen, moet een tool worden geïnstalleerd die de bestemmingen die gegevens moeten extraheren op een zwarte lijst zet. Deze activiteit moet regelmatig worden gedaan. Een DNS-firewall moet zo worden geconfigureerd en ontworpen dat deze snel elke inbraak identificeert.

Hoe worden domeinen gekaapt?

Hoe worden domeinen gekaapt? Domeinkaping vindt plaats door illegale toegang tot of exploitatie van een veelvoorkomende cyberbeveiligingskwetsbaarheid in een domeinnaamregistreerder, of door toegang te krijgen tot het e-mailadres van de eigenaar van de domeinnaam en vervolgens het wachtwoord te wijzigen in de domeinnaamregistreerder van de eigenaar.

Wat is DNS-trafficking?

Wat is een DNS-kaping/omleidingsaanval. Domain Name Server (DNS)-kaping, ook wel DNS-omleiding genoemd, is een type DNS-aanval waarbij DNS-query’s onjuist worden opgelost om gebruikers onverwachts om te leiden naar kwaadaardige sites.

Is exfiltratiegegevens illegaal?

Veel datalekken zijn het gevolg van data-exfiltratie of de illegale overdracht van data van een apparaatmet gevoelige informatie aan onbevoegde partijen.

Wat is het doel van een exfiltratiegeul?

Sommige exfiltratiegeulen zijn ontworpen om al het regenwater uit een afwateringsbassin vast te houden zonder andere uitstroom dan aanvulling; andere zijn ontworpen om de eerste centimeter regenwater vast te houden voordat het overloopt door middel van een afvoerleiding.

Welke van de volgende is een voorbeeld van gegevensexfiltratie?

Soorten geëxfiltreerde gegevens Gebruikersnamen, bijbehorende wachtwoorden en andere informatie over systeemauthenticatie. Informatie in verband met strategische beslissingen. Cryptografische sleutels. Persoonlijke financiële informatie.

Wat doet ransomware?

Ransomware is malware die is ontworpen om een gebruiker of organisatie de toegang tot bestanden op hun computer te ontzeggen. Door deze bestanden te versleutelen en losgeld te eisen voor de decoderingssleutel, plaatsen cyberaanvallen organisaties in een positie waarin het betalen van het losgeld de gemakkelijkste en goedkoopste manier is om weer toegang te krijgen tot hun bestanden.

Welke van de volgende services wordt gebruikt in het gegevensexfiltratieproces in de cloudwatch?

Antwoord. AWS CloudTrail is samen met AWS Lambda het servicegebruik om gegevensexfiltratie te detecteren.