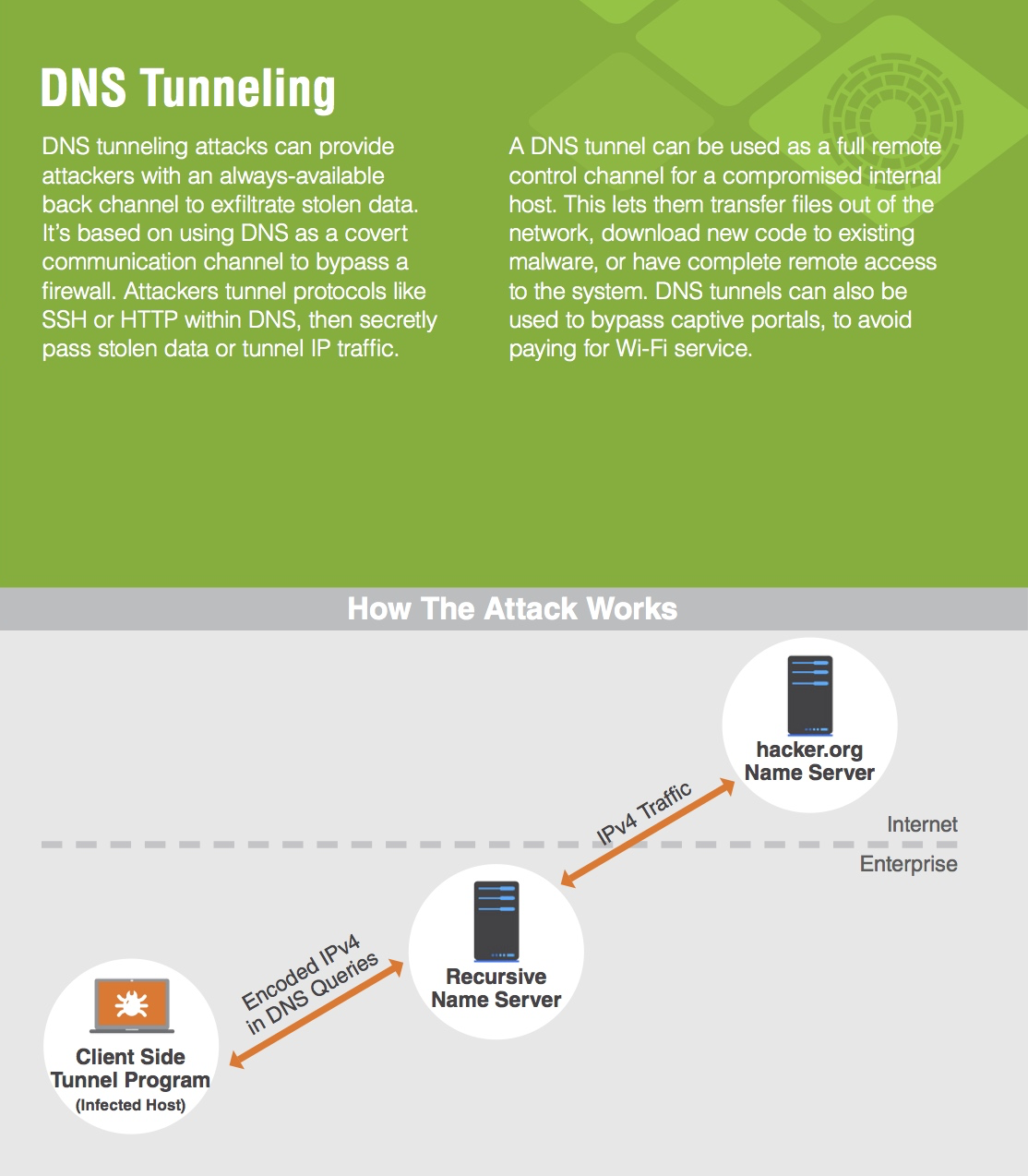

O tunelamento de DNS permite que esses cibercriminosos insiram malware ou passem informações roubadas em consultas de DNS, criando um canal de comunicação secreto que ignora a maioria dos firewalls. Embora existam usos quase legítimos de encapsulamento de DNS, muitas instâncias de encapsulamento são maliciosas.

O encapsulamento de DNS é um ataque cibernético?

O tunelamento DNS é um desses ataques. O tunelamento DNS explora o protocolo DNS para encapsular malware e outros dados por meio de um modelo cliente-servidor. O invasor registra um domínio, como badsite.com. O servidor de nomes do domínio aponta para o servidor do invasor, onde um programa de malware de encapsulamento está instalado.

Como um ataque de tunelamento DNS pode ser evitado?

Medidas preventivas para DNS Tunneling A ferramenta deve ser projetada de forma a identificar técnicas de extração de dados mais complexas e ataques baseados em kits de ferramentas pré-configurados. Para evitar a posse de dados, deve ser instalada uma ferramenta que coloque na lista negra os destinos que devem extrair dados.

O que é uma possível ameaça à segurança do tráfego do túnel DNS?

Se o tunelamento DNS malicioso não for observado, isso cria um risco significativo, com as empresas se deixando abertas à exfiltração de dados, atividades de comando e controle, bem como outros perigos.

O que é o encapsulamento DNS e como ele pode ser evitado?

O túnel DNS depende de consultas DNS para formar uma associação maliciosa com o computador do cibercriminoso. Assim, se você pode monitorar, detectar e bloquear consultas maliciosas, isso é altamente eficaz na prevenção desses tipos de ataques.

O túnel DNS é um ataque cibernético?

O tunelamento DNS é um desses ataques. O tunelamento DNS explora o protocolo DNS para encapsular malware e outros dados por meio de um modelo cliente-servidor. O invasor registra um domínio, como badsite.com. O servidor de nomes do domínioaponta para o servidor do invasor, onde um programa de malware de encapsulamento está instalado.

O que é o encapsulamento DNS e como ele pode ser evitado?

O túnel DNS depende de consultas DNS para formar uma associação maliciosa com o computador do cibercriminoso. Assim, se você pode monitorar, detectar e bloquear consultas maliciosas, isso é altamente eficaz na prevenção desses tipos de ataques.

Como os invasores usam o DNS?

O invasor corrompe um servidor DNS substituindo um endereço IP legítimo no cache do servidor por um endereço não autorizado para redirecionar o tráfego para um site malicioso, coletar informações ou iniciar outro ataque. O envenenamento de cache também é conhecido como envenenamento de DNS.

Os hackers usam DNS?

Os invasores podem assumir o controle de um roteador e substituir as configurações de DNS, afetando todos os usuários conectados a esse roteador. Ataques DNS intermediários — os invasores interceptam a comunicação entre um usuário e um servidor DNS e fornecem endereços IP de destino diferentes apontando para sites maliciosos.

Como faço para investigar o encapsulamento de DNS?

Os túneis DNS podem ser detectados analisando uma única carga útil DNS ou por análise de tráfego, como análise de contagem e frequência de solicitações. A análise de carga útil é usada para detectar atividades maliciosas com base em uma única solicitação.

O que é túnel DNS oculto?

O DNS Tunneling é um método de ataque cibernético que codifica os dados de outros programas ou protocolos em consultas e respostas de DNS. O tunelamento DNS geralmente inclui cargas úteis de dados que podem ser adicionadas a um servidor DNS atacado e usadas para controlar um servidor remoto e aplicativos.

Quais são os dois métodos usados pelos cibercriminosos para mascarar ataques de DNS?

Respostas Explicação & Dicas: Fluxo rápido, fluxo de IP duplo e algoritmos de geração de domínio são usados por cibercriminosos para atacar servidores DNS e afetar o DNSServiços. O fluxo rápido é uma técnica usada para ocultar sites de entrega de phishing e malware por trás de uma rede em rápida mudança de hosts DNS comprometidos (bots dentro de botnets).

Como funciona a exfiltração de DNS?

Exfiltração de dados DNS é uma maneira de trocar dados entre dois computadores sem qualquer conexão direta. Os dados são trocados através do protocolo DNS em servidores DNS intermediários. Durante a fase de exfiltração, o cliente faz uma solicitação de resolução de DNS para um endereço de servidor DNS externo.

O que são dados de encapsulamento?

Tunneling, também conhecido como “port forwarding”, é a transmissão de dados destinada ao uso apenas dentro de uma rede privada, geralmente corporativa, através de uma rede pública, de forma que os nós de roteamento na rede pública não saibam que a transmissão faz parte de uma rede privada.

Como os domínios são sequestrados?

Como os domínios são sequestrados? O sequestro de domínio ocorre a partir do acesso ilegal ou da exploração de uma vulnerabilidade comum de segurança cibernética em um registrador de nomes de domínio ou da aquisição de acesso ao endereço de e-mail do proprietário do nome de domínio e, em seguida, alterando a senha para o registrador de nome de domínio do proprietário.

O que é enumeração de DNS e por que é importante?

A enumeração DNS é o processo de localização de todos os servidores DNS e seus registros correspondentes para uma organização. A enumeração de DNS produzirá nomes de usuário, nomes de computador e endereços IP de sistemas de destino em potencial.

O que é envenenamento de cache DNS e qual é seu objetivo geral?

O envenenamento de cache é um tipo de ataque cibernético no qual os invasores inserem informações falsas em um cache do sistema de nomes de domínio (DNS) ou em um cache da Web com o objetivo de prejudicar os usuários. No envenenamento de cache DNS ou falsificação de DNS, um invasor desvia o tráfego de um servidor legítimo para um servidor malicioso/perigoso.

O que étunelamento cibernético?

Tunneling, também conhecido como “port forwarding”, é a transmissão de dados destinada ao uso apenas dentro de uma rede privada, geralmente corporativa, através de uma rede pública, de forma que os nós de roteamento na rede pública não saibam que a transmissão faz parte de uma rede privada.

O que o analista de segurança cibernética deve procurar para detectar o túnel DNS?

Os túneis DNS podem ser detectados analisando uma única carga útil DNS ou por análise de tráfego, como análise de contagem e frequência de solicitações. A análise de carga útil é usada para detectar atividades maliciosas com base em uma única solicitação.

O DNS é seguro?

O DNS é amplamente confiável para as organizações, e o tráfego DNS normalmente pode passar livremente pelos firewalls de rede. No entanto, é comumente atacado e abusado por cibercriminosos. Como resultado, a segurança do DNS é um componente crítico da segurança da rede.

O túnel DNS é um ataque cibernético?

O tunelamento DNS é um desses ataques. O tunelamento DNS explora o protocolo DNS para encapsular malware e outros dados por meio de um modelo cliente-servidor. O invasor registra um domínio, como badsite.com. O servidor de nomes do domínio aponta para o servidor do invasor, onde um programa de malware de encapsulamento está instalado.

O que é o encapsulamento DNS e como ele pode ser evitado?

O túnel DNS depende de consultas DNS para formar uma associação maliciosa com o computador do cibercriminoso. Assim, se você pode monitorar, detectar e bloquear consultas maliciosas, isso é altamente eficaz na prevenção desses tipos de ataques.