Com o HSTS, você pode forçar os navegadores a sempre carregar seu site em HTTPS. Isso ajuda a evitar o envenenamento do cache DNS de uma maneira importante: é improvável que um hacker que crie uma versão falsa do seu site consiga um certificado SSL/TLS confiável para seu domínio.

O https impede a falsificação de DNS ?

HTTPS e HSTS trabalham juntos para proteger um domínio contra falsificação de DNS.

O SSL impede a falsificação?

O SSL/TLS torna os sites seguros, pois muitas vezes protege os dados contra roubo, modificação ou falsificação.

Qual destas é uma maneira de mitigar os ataques de envenenamento de cache DNS?

Felizmente, existe um antídoto: DNS Security Protocol (DNSSEC). Este protocolo foi desenvolvido especificamente para combater o envenenamento de DNS. A implementação do DNSSEC é uma prática recomendada reconhecida usada pela maioria das grandes empresas.

Devo usar DNS sobre https ou TLS?

Enquanto as solicitações de DNS sobre HTTPS podem se esconder no restante do tráfego criptografado, todas as solicitações de DNS sobre TLS usam uma porta distinta onde qualquer pessoa no nível da rede pode vê-las facilmente e até bloqueá-las. É verdade que a solicitação em si – seu conteúdo ou resposta – é criptografada.

Os hackers podem interceptar HTTPS?

HTTPS usa duas chaves – uma pública e outra privada – para criptografar os dados. A criptografia é importante ao usar sites que exigem detalhes de login, informações de cartão de crédito, dados bancários ou qualquer tipo de dados pessoais. Sem criptografia, hackers maliciosos podem interceptar e roubar dados.

A limpeza do DNS prejudica alguma coisa?

A limpeza do cache DNS não afeta muito a velocidade da sua internet. Você se livrará de dados em cache desatualizados, mas pode demorar um pouco mais diretamente após o esvaziamento do cache DNS para carregar diferentes páginas da Web, pois o navegador precisa buscar e armazenar novamente os dados em cache.

Alguém pode hackear você através do DNS?

Um servidor de nomes DNS é uma infraestrutura altamente sensível que requer fortes medidas de segurança, pois pode ser invadida e usada por hackers para montar ataques DDoS a outros: Preste atenção aos resolvedores em sua rede — os resolvedores de DNS desnecessários devem ser desligados.

Um site HTTPS pode ser falsificado?

Um método comum de ataque é chamado de falsificação de HTTPS, no qual um invasor usa um domínio que se parece muito com o do site de destino. Com essa tática, também conhecida como “ataque homógrafo”, os caracteres no domínio de destino são substituídos por outros caracteres não ASCII que têm aparência muito semelhante.

Do que o HTTPS SSL protege?

SSL significa Secure Sockets Layer e, em resumo, é a tecnologia padrão para manter uma conexão de internet segura e proteger quaisquer dados confidenciais que estão sendo enviados entre dois sistemas, evitando que criminosos leiam e modifiquem qualquer informação transferida, incluindo potenciais detalhes.

O HTTPS pode ser hackeado?

Por que os certificados SSL não são “à prova de hackers” Quando se trata de proteger as informações de seus clientes, um certificado SSL desempenha um papel crucial. Criptografar seus dados em trânsito pode evitar que sejam interceptados por invasores ao longo do caminho. Com isso dito, no entanto, isso não protege a origem.

Como posso saber se meu DNS está envenenado?

Um aumento repentino na atividade de DNS de uma única fonte sobre um único domínio indica um possível ataque de aniversário. Um aumento na atividade DNS de uma única fonte que está consultando seu servidor DNS para vários nomes de domínio sem recursão indica uma tentativa de encontrar uma entrada para usar para envenenamento.

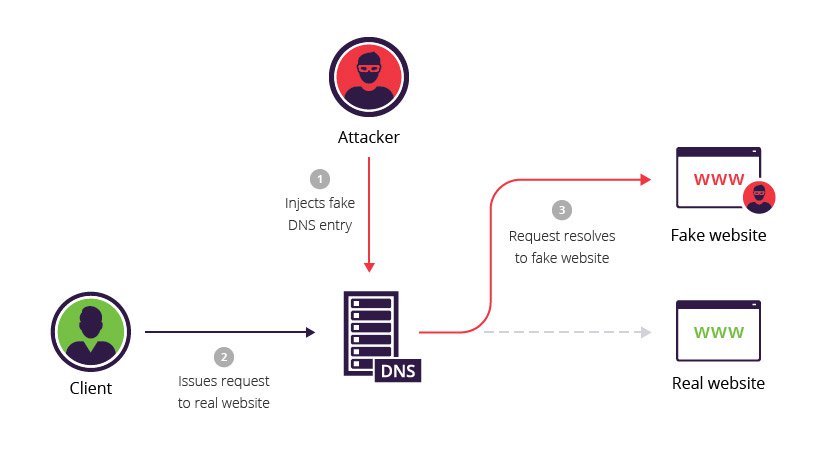

O que causa envenenamento de DNS?

O envenenamento de DNS é uma técnica de hackers que manipula vulnerabilidades conhecidas no sistema de nomes de domínio(DNS). Quando estiver concluído, um hacker pode redirecionar o tráfego de um site para uma versão falsa. E o contágio pode se espalhar devido ao funcionamento do DNS.

O que é uma medida preventiva contra o envenenamento de cache do servidor de nomes?

A ferramenta de prevenção de envenenamento de cache mais usada é o DNSSEC (Domain Name System Security Extension). Ele foi desenvolvido pela Internet Engineering Task Force e fornece autenticação segura de dados DNS.

Um site HTTPS pode ser falsificado?

Um método comum de ataque é chamado de falsificação de HTTPS, no qual um invasor usa um domínio que se parece muito com o do site de destino. Com essa tática, também conhecida como “ataque homógrafo”, os caracteres no domínio de destino são substituídos por outros caracteres não ASCII que têm aparência muito semelhante.

O HTTPS impede o sniffing?

HTTPS impede que sites tenham suas informações transmitidas de uma forma que seja facilmente visualizada por qualquer pessoa que esteja bisbilhotando na rede. Quando as informações são enviadas por HTTP normal, as informações são divididas em pacotes de dados que podem ser facilmente “farejados” usando software livre.

O HTTPS evita espionagem?

Embora as sessões HTTPS possam ser consideradas seguras contra ataques de espionagem, o HTTPS por si só não protege contra nenhum outro tipo de ataque.

O HTTPS usa DNS?

DNS sobre HTTPS (DoH) é um protocolo relativamente novo que criptografa o tráfego do sistema de nomes de domínio passando consultas DNS por meio de uma sessão criptografada segura de protocolo de transferência de hipertexto. O DoH procura melhorar a privacidade online ocultando as consultas de DNS.

Qual destas é uma maneira de mitigar os ataques de envenenamento de cache DNS?

Felizmente, existe um antídoto: DNS Security Protocol (DNSSEC). Este protocolo foi desenvolvido especificamente para combater o envenenamento de DNS. Implementaçãodo DNSSEC é uma prática recomendada reconhecida usada pela maioria das grandes empresas.

O DNS sobre https é mais seguro?

Dessa forma, o DNS sobre HTTPS (DoH) protege os usuários. Também previne ataques, incluindo ataques Man-in-the-Middle (MITM) e spoofing, porque a comunicação entre os servidores DNS e os navegadores da web é totalmente criptografada.

Por que devo usar DNS em https?

DNS sobre HTTPS (DoH) é um protocolo para realizar a resolução remota do Domain Name System (DNS) por meio do protocolo HTTPS. Devo usar DNS sobre HTTPS? Com o DoH ativado, você poderá contornar a censura, melhorar a segurança do tráfego de sua rede e aumentar a privacidade da sua rede.

O ISP pode ver o DNS em https?

Um ISP pode ver DNS sobre HTTPS? O ISP verá uma solicitação/conexão ao seu servidor DoH, mas não terá acesso à consulta DNS. Seu ISP pode reconhecer o endereço IP ao qual você está se conectando como sendo um servidor DoH, então eles podem presumir que você está fazendo uma consulta DNS criptografada, mas eles não saberão o nome de domínio que você está procurando.