O monitoramento de atividades suspeitas é um recurso incluído no Malwarebytes Endpoint Detection and Response. Ele observa comportamentos potencialmente maliciosos monitorando os processos, registro, sistema de arquivos e atividade de rede no endpoint.

O que é atividade suspeita no Activity Monitor?

Monitoramento de atividades suspeitas é o procedimento de identificar, pesquisar, documentar—e, se necessário, relatar—o padrão bancário de um cliente quando ele indica um possível comportamento ilegal. Essa prática é feita tanto para gerenciar o risco de um banco quanto para cumprir os regulamentos.

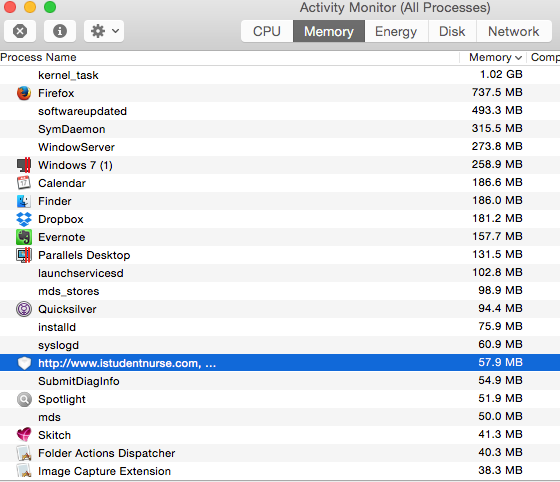

Como saber se um Mac é um processo suspeito?

Procure quaisquer processos suspeitos em execução no seu Mac. Na barra de menus, clique em Ir e selecione Utilitários. Clique duas vezes em Monitor de Atividade. Revise a lista para quaisquer processos que pareçam suspeitos para investigar mais.

O que é atividade suspeita no Activity Monitor?

Monitoramento de atividades suspeitas é o procedimento de identificar, pesquisar, documentar—e, se necessário, relatar—o padrão bancário de um cliente quando ele indica um possível comportamento ilegal. Essa prática é feita tanto para gerenciar o risco de um banco quanto para cumprir os regulamentos.

Como saber se um Mac é um processo suspeito?

Procure quaisquer processos suspeitos em execução no seu Mac. Na barra de menus, clique em Ir e selecione Utilitários. Clique duas vezes em Monitor de Atividade. Revise a lista para quaisquer processos que pareçam suspeitos para investigar mais.

O que aciona o relatório de atividades suspeitas?

Se uma possível lavagem de dinheiro ou violações da BSA forem detectadas, um relatório é necessário. A invasão de computadores e os clientes que operam uma empresa de serviços financeiros não licenciados também desencadeiam uma ação. Uma vez detectada a atividade criminosa potencial, o SARdeve ser apresentado no prazo de 30 dias.

O que são transações suspeitas?

Qualquer transação ou negociação que levante na mente de uma pessoa envolvida quaisquer preocupações ou indicadores de que tal transação ou negociação possa estar relacionada à lavagem de dinheiro ou financiamento do terrorismo ou outra atividade ilegal.

O aviso de segurança da Apple é real?

Embora a mensagem possa parecer convincente, é apenas um golpe projetado para roubar dinheiro de usuários desavisados, roubar dados pessoais e espalhar malware. É importante mencionar que a Apple não envia avisos de segurança e este alerta é falso.

Meu computador está sendo monitorado Mac?

Usuários de Mac: siga estas etapas Para abrir o Monitor de atividades, pressione Comando + Barra de espaço para abrir a Pesquisa do Spotlight. Em seguida, digite Monitor de Atividade e pressione Enter. Verifique a lista para qualquer coisa que você não reconheça. Para fechar um programa ou processo, clique duas vezes e pressione Sair.

Os computadores Mac podem ser hackeados?

Os Macs são hackeados? Sim, embora não seja tão frequente os PCs com Windows, ainda houve incidentes de hackers comprometendo os Macs. Esses hackers podem ser vários, desde programas falsos até explorações de vulnerabilidades. Apresentamos um resumo das formas mais comuns de malware usadas para hackear Macs.

O vírus Trojan pode ser removido do Mac?

Você pode escanear rapidamente seu Mac e remover vírus trojan e outros malwares usando o menu CleanMyMac X. Ele também permite que você monitore o desempenho do seu Mac e gerencie a memória e a carga da CPU.

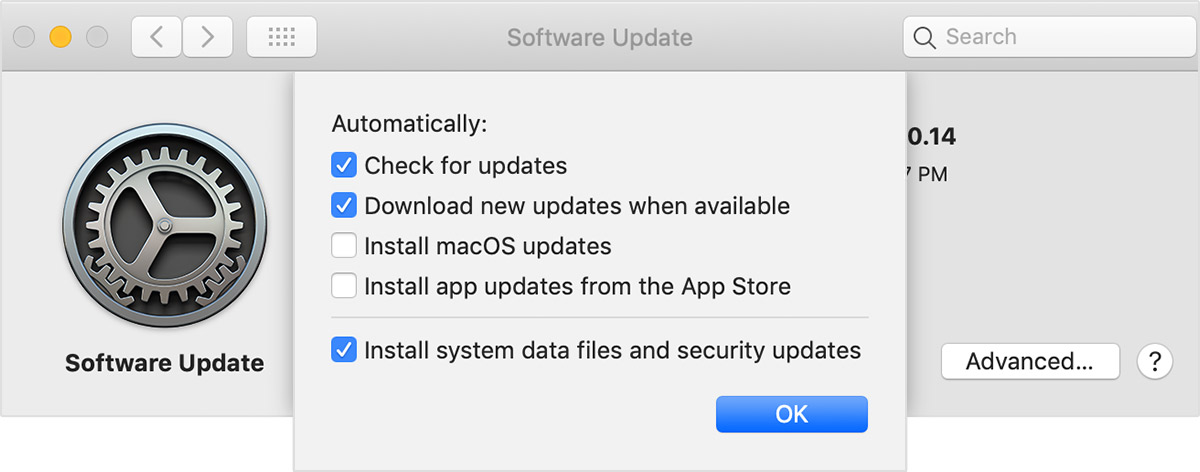

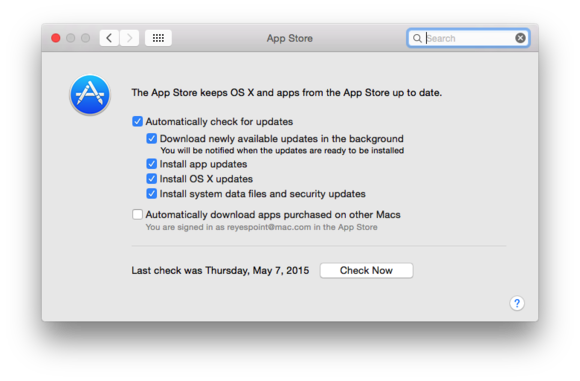

O Mac tem um antivírus integrado?

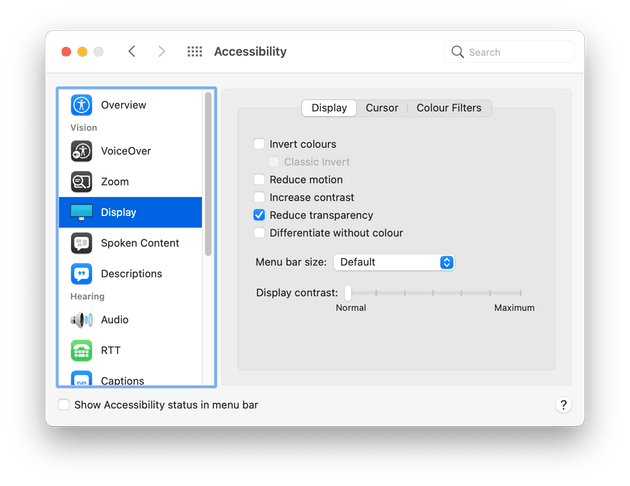

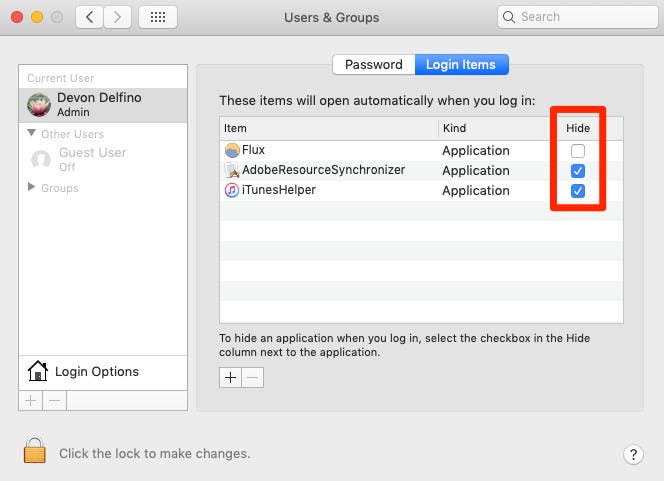

Como faço para impedir que alguém acesse meu Mac remotamente?

Desativando o acesso remoto para macOS 1. Clique no ícone da Apple > Preferências do Sistema e clique no ícone Compartilhamento. 2. Desmarque as caixas ao lado de Login Remoto e Gerenciamento Remoto.

Como você monitoratransações suspeitas?

As empresas podem detectar atividades financeiras suspeitas usando o monitoramento de transações AML e escrever um SAR para relatar a atividade aos reguladores locais, como a Financial Crimes Enforcement Network (FinCEN) e reguladores globais, como a Financial Action Task Force (FATF).

É usado para monitorar atividades suspeitas em uma rede?

Um sistema de detecção de intrusão (IDS) é um sistema que monitora o tráfego de rede em busca de atividades suspeitas e alerta quando tal atividade é descoberta.

O que é o Hidd no meu Mac?

O que está escondido? Hidd é uma abreviação de daemon de dispositivo de interface humana. Em termos mais simples, é o processo que permite que o mouse ou trackpad e teclado do seu Mac funcionem. Ele interpreta comandos do teclado, movimentos do mouse e gestos do trackpad e passa os resultados para a parte relevante do sistema operacional.

O que é MDNSResponder no meu Mac?

MDNSResponder, também conhecido como Bonjour, é o processo de rede de configuração zero nativo da Apple para Mac que foi portado para o Windows e associado ao MDNSNSP. DLL. Em um dispositivo Mac ou iOS, este programa é usado para quase tudo em rede.

O que é atividade suspeita no Activity Monitor?

Monitoramento de atividades suspeitas é o procedimento de identificar, pesquisar, documentar—e, se necessário, relatar—o padrão bancário de um cliente quando ele indica um possível comportamento ilegal. Essa prática é feita tanto para gerenciar o risco de um banco quanto para cumprir os regulamentos.

Como saber se um Mac é um processo suspeito?

Procure quaisquer processos suspeitos em execução no seu Mac. Na barra de menus, clique em Ir e selecione Utilitários. Clique duas vezes em Monitor de Atividade. Revise a lista para quaisquer processos que pareçam suspeitos para investigar mais.

Como você identifica suspeitostransações?

Uma avaliação de suspeita deve ser baseada em uma avaliação razoável de fatores relevantes, incluindo o conhecimento do negócio do cliente, se as transações estão de acordo com as práticas normais do setor, histórico financeiro, histórico e comportamento.

O que acontece quando um relatório de atividade suspeita é arquivado?

O objetivo do SAR e da investigação resultante é identificar clientes envolvidos em lavagem de dinheiro, fraude ou financiamento de terrorismo. A divulgação ao cliente ou a não apresentação de um SAR pode resultar em penalidades muito severas para indivíduos e instituições.

Qual é um exemplo de transação suspeita?

transações que não correspondem ao perfil do cliente. grandes volumes de transações sendo feitas em um curto período de tempo. depositar grandes quantias de dinheiro em contas da empresa. depositar vários cheques em uma conta bancária.