Monitorizarea activităților suspecte este o caracteristică inclusă în Malwarebytes Endpoint Detection and Response. Acesta urmărește comportamentul potențial rău intenționat prin monitorizarea proceselor, a registrului, a sistemului de fișiere și a activității de rețea la punctul final.

Ce este activitatea suspectă pe Monitorul de activitate?

Monitorizarea activităților suspecte este procedura de identificare, cercetare, documentare – și, dacă este necesar, raportare – modelul bancar al unui client atunci când indică un posibil comportament ilegal. Această practică se face atât pentru a gestiona riscul unei bănci, cât și pentru a respecta reglementările.

Cum vă puteți da seama dacă un Mac este un proces suspect?

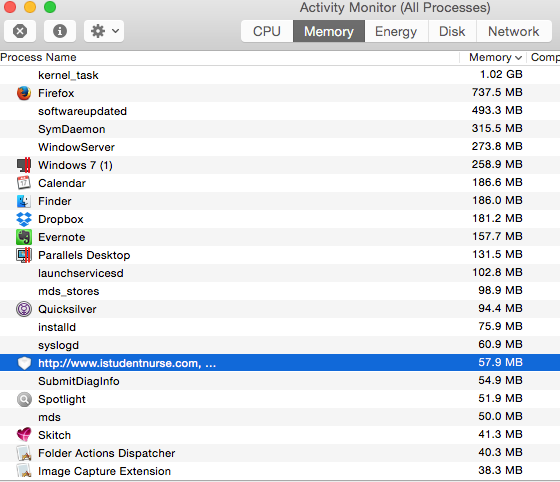

Căutați orice procese suspecte care rulează pe Mac. În bara de meniu, faceți clic pe Go, apoi selectați Utilities. Faceți dublu clic pe Monitor de activitate. Examinați lista pentru orice procese care par suspecte pentru a fi investigate în continuare.

Ce este activitatea suspectă pe Monitorul de activitate?

Monitorizarea activităților suspecte este procedura de identificare, cercetare, documentare – și, dacă este necesar, raportare – modelul bancar al unui client atunci când indică un posibil comportament ilegal. Această practică se face atât pentru a gestiona riscul unei bănci, cât și pentru a respecta reglementările.

Cum vă puteți da seama dacă un Mac este un proces suspect?

Căutați orice procese suspecte care rulează pe Mac. În bara de meniu, faceți clic pe Go, apoi selectați Utilities. Faceți dublu clic pe Monitor de activitate. Examinați lista pentru orice procese care par suspecte pentru a fi investigate în continuare.

Ce declanșează raportul de activitate suspectă?

Dacă sunt detectate potențiale spălare de bani sau încălcări ale BSA, este necesar un raport. Hackerea computerelor și clienții care operează o afacere de servicii monetare fără licență declanșează, de asemenea, o acțiune. Odată ce este detectată o potențială activitate criminală, SARtrebuie depus în termen de 30 de zile.

Ce sunt tranzacțiile suspecte?

Orice tranzacție sau tranzacție care ridică în mintea unei persoane implicate orice îngrijorare sau indicii că o astfel de tranzacție sau tranzacție poate fi legată de spălarea banilor sau finanțarea terorismului sau alte activități ilegale.

Avertismentul de securitate Apple este real?

Deși mesajul ar putea părea convingător, este doar o înșelătorie care este concepută pentru a escroche bani de la utilizatori nebănuiți, a fura date personale și a răspândi programe malware. Este important de menționat că Apple nu trimite avertismente de securitate și această alertă este falsă.

Computerul meu este monitorizat Mac?

Utilizatori de Mac: urmați acești pași. Pentru a deschide Monitorul de activitate, apăsați Comandă + Bara de spațiu pentru a deschide Căutarea în Spotlight. Apoi, tastați Monitor de activitate și apăsați Enter. Verificați lista pentru orice nu recunoașteți. Pentru a închide un program sau un proces, faceți dublu clic, apoi apăsați Ieșire.

Pot fi piratate computerele Mac?

Mac-urile sunt piratate? Da, deși nu la fel de des sunt computerele Windows, au existat încă incidente de hackeri care compromit Mac-urile. O astfel de hacking poate fi diferită, de la programe false la exploatări de vulnerabilități. Vă oferim o descriere a celor mai comune forme de malware care sunt folosite pentru a sparge Mac-urile.

Poate fi eliminat virusul troian de pe Mac?

Puteți scana rapid Mac-ul și elimina virușii troieni și alte programe malware utilizând meniul CleanMyMac X. De asemenea, vă permite să monitorizați performanța Mac și să gestionați memoria și încărcarea procesorului.

Mac are un scanner de viruși încorporat?

Cum împiedic pe cineva să-mi acceseze Mac-ul de la distanță?

Dezactivarea accesului la distanță pentru macOS 1. Faceți clic pe pictograma Apple > Preferințe de sistem, apoi faceți clic pe pictograma Partajare. 2. Debifați casetele de lângă Conectare de la distanță și Gestionare de la distanță.

Cum monitorizezitranzacții suspecte?

Companiile pot detecta activități financiare suspecte utilizând monitorizarea tranzacțiilor AML și pot scrie un SAR pentru a raporta activitatea autorităților locale, cum ar fi Financial Crimes Enforcement Network (FinCEN) și autorităților globale de reglementare, cum ar fi Financial Action Task Force (FATF).

Este folosit pentru a monitoriza activități suspecte într-o rețea?

Un sistem de detectare a intruziunilor (IDS) este un sistem care monitorizează traficul de rețea pentru activități suspecte și alertează atunci când o astfel de activitate este descoperită.

Ce este Hidd pe Mac-ul meu?

Ce este ascuns? Hidd este o abreviere a demonului dispozitivului cu interfață umană. În termeni cei mai simpli, este procesul care permite mouse-ului sau trackpad-ului și tastaturii Mac-ului dvs. să funcționeze. Acesta interpretează comenzile de la tastatură, mișcările mouse-ului și gesturile trackpad-ului și transmite rezultatele părții relevante a sistemului de operare.

Ce este MDNSResponder pe Mac-ul meu?

MDNSResponder, cunoscut și sub numele de Bonjour, este procesul nativ de rețea de configurare zero al Apple pentru Mac, care a fost portat pe Windows și asociat cu MDNSNSP. DLL. Pe un dispozitiv Mac sau iOS, acest program este folosit pentru conectarea în rețea a aproape orice.

Ce este activitatea suspectă pe Monitorul de activitate?

Monitorizarea activităților suspecte este procedura de identificare, cercetare, documentare – și, dacă este necesar, raportare – modelul bancar al unui client atunci când indică un posibil comportament ilegal. Această practică se face atât pentru a gestiona riscul unei bănci, cât și pentru a respecta reglementările.

Cum vă puteți da seama dacă un Mac este un proces suspect?

Căutați orice procese suspecte care rulează pe Mac. În bara de meniu, faceți clic pe Go, apoi selectați Utilities. Faceți dublu clic pe Monitor de activitate. Examinați lista pentru orice procese care par suspecte pentru a fi investigate în continuare.

Cum identifici suspectultranzacții?

O evaluare a suspiciunii ar trebui să se bazeze pe o evaluare rezonabilă a factorilor relevanți, inclusiv cunoștințele despre afacerea clientului, dacă tranzacțiile sunt în conformitate cu practicile normale din industrie, istoricul financiar, contextul și comportamentul.

Ce se întâmplă când este depus un raport de activitate suspectă?

Scopul SAR și investigația rezultată este de a identifica clienții care sunt implicați în spălarea banilor, fraudă sau finanțarea terorismului. Dezvăluirea către client sau nedepunerea unui SAR poate duce la sancțiuni foarte severe atât pentru persoane fizice, cât și pentru instituții.

Care este un exemplu de tranzacție suspectă?

tranzacții care nu se potrivesc cu profilul clientului. volume mari de tranzacții fiind efectuate într-o perioadă scurtă de timp. depunerea unor sume mari de numerar în conturile companiei. depunerea mai multor cecuri într-un singur cont bancar.