Il monitoraggio delle attività sospette è una funzionalità inclusa in Malwarebytes Endpoint Detection and Response. Controlla i comportamenti potenzialmente dannosi monitorando i processi, il registro, il file system e l’attività di rete sull’endpoint.

Che cos’è l’attività sospetta su Activity Monitor?

Il monitoraggio delle attività sospette è la procedura per identificare, ricercare, documentare e, se necessario, segnalare il modello bancario di un cliente quando indica un possibile comportamento illegale. Questa pratica viene adottata sia per gestire il rischio di una banca sia per conformarsi alle normative.

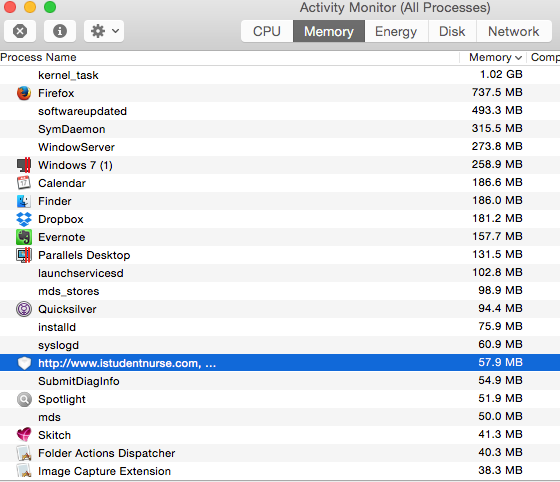

Come fai a sapere se un Mac è un processo sospetto?

Cerca eventuali processi sospetti in esecuzione sul tuo Mac. Sulla barra dei menu, fare clic su Vai, quindi selezionare Utilità. Fare doppio clic su Monitoraggio attività. Esamina l’elenco di tutti i processi che sembrano sospetti per indagare ulteriormente.

Che cos’è l’attività sospetta su Activity Monitor?

Il monitoraggio delle attività sospette è la procedura per identificare, ricercare, documentare e, se necessario, segnalare il modello bancario di un cliente quando indica un possibile comportamento illegale. Questa pratica viene adottata sia per gestire il rischio di una banca sia per conformarsi alle normative.

Come fai a sapere se un Mac è un processo sospetto?

Cerca eventuali processi sospetti in esecuzione sul tuo Mac. Sulla barra dei menu, fare clic su Vai, quindi selezionare Utilità. Fare doppio clic su Monitoraggio attività. Esamina l’elenco di tutti i processi che sembrano sospetti per indagare ulteriormente.

Cosa attiva la segnalazione di attività sospette?

Se vengono rilevati potenziali riciclaggio di denaro o violazioni della BSA, è necessaria una segnalazione. Anche l’hacking informatico e i clienti che gestiscono un’attività di servizi di denaro senza licenza attivano un’azione. Una volta rilevata una potenziale attività criminale, la SARdeve essere presentata entro 30 giorni.

Cosa sono le transazioni sospette?

Qualsiasi transazione o transazione che suscita nella mente di una persona coinvolta, qualsiasi dubbio o indicatore che tale transazione o transazione possa essere correlata al riciclaggio di denaro, al finanziamento del terrorismo o ad altre attività illecite.

L’avviso di sicurezza Apple è reale?

Sebbene il messaggio possa sembrare convincente, si tratta semplicemente di una truffa progettata per truffare denaro da utenti ignari, rubare dati personali e diffondere malware. È importante ricordare che Apple non invia avvisi di sicurezza e questo avviso è falso.

Il mio computer è monitorato Mac?

Utenti Mac: segui questi passaggi per aprire Monitor attività, premi Comando + Barra spaziatrice per aprire Ricerca Spotlight. Quindi, digita Activity Monitor e premi Invio. Controlla l’elenco per tutto ciò che non riconosci. Per chiudere un programma o un processo, fai doppio clic, quindi premi Esci.

I computer Mac possono essere violati?

I Mac sono hackerati? Sì, anche se non sono così frequenti i PC Windows, ci sono comunque stati incidenti di hacker che hanno compromesso i Mac. Tale hacking può essere vario, da programmi falsi a exploit di vulnerabilità. Ti diamo una panoramica delle forme più comuni di malware utilizzate per hackerare i Mac.

Il virus Trojan può essere rimosso dal Mac?

Puoi scansionare rapidamente il tuo Mac e rimuovere virus trojan e altri malware utilizzando il menu CleanMyMac X. Ti consente inoltre di monitorare le prestazioni del tuo Mac e gestire la memoria e il carico della CPU.

Il Mac dispone di uno scanner antivirus integrato?

Come posso impedire a qualcuno di accedere al mio Mac da remoto?

Disabilitazione dell’accesso remoto per macOS 1. Fai clic sull’icona Apple > Preferenze di Sistema, quindi fai clic sull’icona Condivisione. 2. Deseleziona le caselle accanto a Accesso remoto e Gestione remota.

Come fai a monitoraretransazioni sospette?

Le aziende possono rilevare attività finanziarie sospette utilizzando AML Transaction Monitoring e scrivere una SAR per segnalare l’attività alle autorità di regolamentazione locali come Financial Crimes Enforcement Network (FinCEN) e alle autorità di regolamentazione globali come Financial Action Task Force (GAFI).

Viene utilizzato per monitorare attività sospette su una rete?

Un sistema di rilevamento delle intrusioni (IDS) è un sistema che monitora il traffico di rete per rilevare attività sospette e avvisa quando viene rilevata tale attività.

Cos’è Hidd sul mio Mac?

Cos’è nascosto? Hidd è l’abbreviazione di demone del dispositivo di interfaccia umana. In parole povere, è il processo che consente al mouse o al trackpad e alla tastiera del tuo Mac di funzionare. Interpreta i comandi della tastiera, i movimenti del mouse e i gesti del trackpad e passa i risultati alla parte pertinente del sistema operativo.

Cos’è MDNSResponder sul mio Mac?

MDNSResponder, noto anche come Bonjour, è il processo di rete a configurazione zero nativo di Apple per Mac trasferito su Windows e associato a MDNSNSP. DLL. Su un dispositivo Mac o iOS, questo programma viene utilizzato per collegare in rete quasi tutto.

Che cos’è l’attività sospetta su Activity Monitor?

Il monitoraggio delle attività sospette è la procedura per identificare, ricercare, documentare e, se necessario, segnalare il modello bancario di un cliente quando indica un possibile comportamento illegale. Questa pratica viene adottata sia per gestire il rischio di una banca sia per conformarsi alle normative.

Come fai a sapere se un Mac è un processo sospetto?

Cerca eventuali processi sospetti in esecuzione sul tuo Mac. Sulla barra dei menu, fare clic su Vai, quindi selezionare Utilità. Fare doppio clic su Monitoraggio attività. Esamina l’elenco di tutti i processi che sembrano sospetti per indagare ulteriormente.

Come identificare i sospettitransazioni?

Una valutazione del sospetto dovrebbe basarsi su una valutazione ragionevole dei fattori rilevanti, inclusa la conoscenza dell’attività del cliente, se le transazioni sono in linea con le normali pratiche del settore, la storia finanziaria, il background e il comportamento.

Cosa succede quando viene archiviata una segnalazione di attività sospetta?

L’obiettivo della SAR e dell’indagine che ne deriva è identificare i clienti coinvolti in riciclaggio di denaro, frode o finanziamento del terrorismo. La divulgazione al cliente, o la mancata presentazione di una SAR, può comportare sanzioni molto severe sia per gli individui che per le istituzioni.

Qual è un esempio di transazione sospetta?

transazioni che non corrispondono al profilo del cliente. elevati volumi di transazioni effettuate in un breve periodo di tempo. depositare ingenti somme di denaro sui conti aziendali. depositando più assegni in un conto bancario.