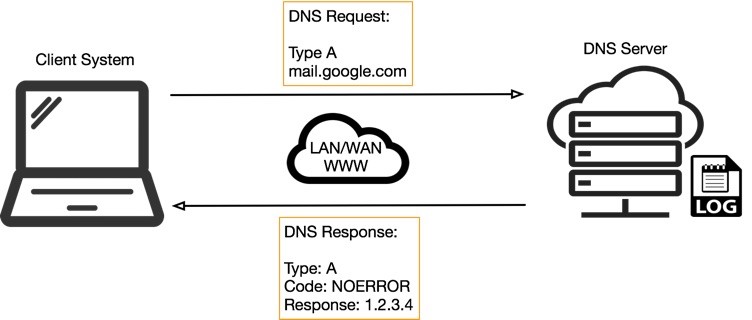

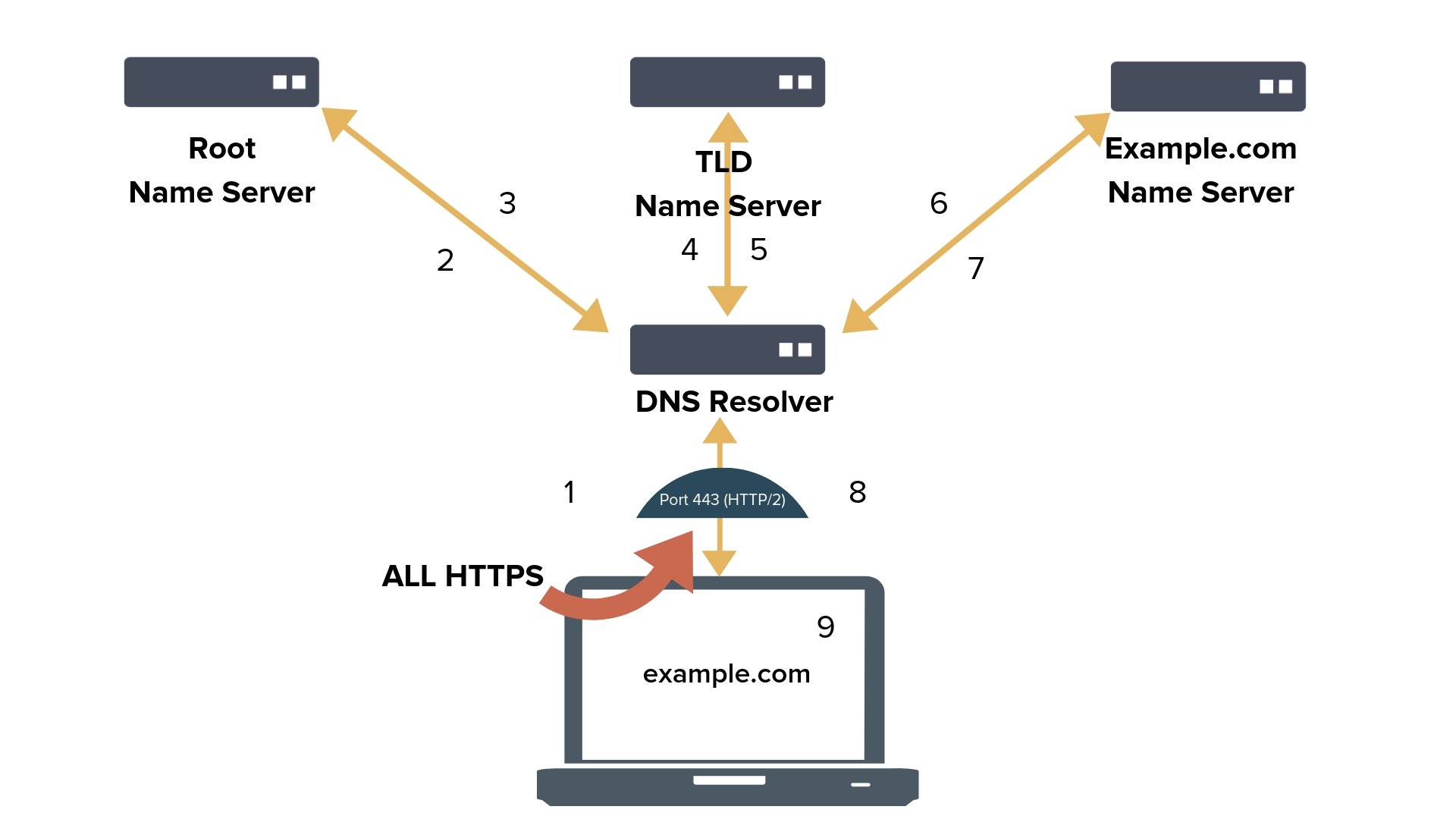

Jednak DNS, jak każdy inny protokół w Internecie, można manipulować i wykorzystywać. Złośliwy atakujący może skorzystać z rozpoznawania nazw domen, atakując serwer DNS i zmieniając jego rekordy, aby zwracać nieprawidłowe informacje o nazwach domen lub witrynach internetowych zamiast ich poprawnych adresów IP.

Jak można zaatakować DNS?

Atakujący uszkadza serwer DNS, zastępując prawidłowy adres IP w pamięci podręcznej serwera adresem fałszywego adresu, aby przekierować ruch do złośliwej witryny, zebrać informacje lub zainicjować kolejny atak. Zatrucie pamięci podręcznej jest również nazywane zatruciem DNS.

Jak hakerzy atakują DNS?

Serwery DNS, routery i komputery buforują rekordy DNS. Atakujący mogą „zatruć” pamięć podręczną DNS, wstawiając sfałszowany wpis DNS, zawierający alternatywny adres IP dla tej samej nazwy domeny. Serwer DNS rozpoznaje domenę do sfałszowanej witryny, dopóki pamięć podręczna nie zostanie odświeżona.

Jakie są zagrożenia dla serwera DNS?

Zalanie sieci Jak każdy inny serwer, serwery DNS są podatne na wszystkie ataki sieciowe. Istnieje wiele sposobów, w jakie atakujący mogą spowodować duży ruch sieciowy do serwerów DNS, na przykład zalania TCP/UDP/ICMP, powodujące niedostępność usługi dla innych użytkowników sieci poprzez nasycenie łącza sieciowego do serwerów DNS.

Co to jest wykorzystanie systemu DNS?

Dlaczego atakujący miałby chcieć przejąć usługę DNS?

Wyświetlaj reklamy, aby generować przychody Atakujący mogą przejąć kontrolę nad serwerem DNS, aby wyświetlać niechciane reklamy w celu generowania przychodów, korzystając z techniki znanej jako pharming. W mniej oszukańczym sensie Twój dostawca usług internetowych może również manipulować Twoimi żądaniami DNS, aby wyświetlać Ci reklamy.

Czy można zhakować prywatny DNS?

Serwery DNS są istotną częścią infrastruktury internetowej, ale mogą byćmanipulowane przez hakerów, aby przekierować Cię do uszkodzonych stron internetowych lub ukraść Twoje prywatne dane.

Czy Google DNS można zhakować?

Hakerzy tworzą złośliwe programy, które mogą zmieniać ustawienia serwera DNS. Jeśli na przykład Twój komputer korzysta z serwerów DNS Google i chcesz przejść do witryny banku, wpisz adres URL swojego banku i oczekujesz, że zostaniesz przeniesiony na oficjalną witrynę banku.

Który z nich jest bardzo znanym atakiem DNS?

Jaki jest przykład fałszowania DNS?

Jaki jest przykład zatrucia DNS?

Zatrucie DNS może ostatecznie skierować użytkowników na niewłaściwą stronę internetową. Na przykład użytkownik może wpisać „msn.com” w przeglądarce internetowej, ale zamiast tego ładuje się strona wybrana przez atakującego. Ponieważ użytkownicy wpisują prawidłową nazwę domeny, mogą nie zdawać sobie sprawy, że odwiedzana witryna jest fałszywa.

W jaki sposób dochodzi do przejęcia domen?

Prawdziwe przejęcie domeny ma miejsce, gdy legalny właściciel domeny nieświadomie ją traci. Dzieje się tak, gdy zgłaszają swoje dane uwierzytelniające systemu nazw domen (DNS) w wyniku phishingu lub innego oszustwa socjotechnicznego.

Skąd mam wiedzieć, czy mój DNS jest zatruty?

Głównym objawem ataku zatrucia DNS jest nagły, niewyjaśniony spadek ruchu internetowego. Chociaż ruch w sieci jest zawsze niestabilny, jeśli zauważysz nagły spadek liczby odwiedzających Twoją witrynę, zawsze warto zbadać, dlaczego.

Co to jest wirus DNS?

Kontrolując DNS, przestępca może skłonić niczego niepodejrzewającego użytkownika do połączenia się z fałszywą witryną lub ingerować w przeglądanie sieci przez tego użytkownika. Jednym ze sposobów, w jaki przestępcy to robią, jest infekowanie komputerów klasą złośliwego oprogramowania (malware) o nazwie DNSChanger.

Jaki jest przykład zatrucia DNS?

Zatrucie DNS może ostatecznie skierować użytkowników na niewłaściwą stronę internetową. Na przykład użytkownik może:wpisz „msn.com” w przeglądarce internetowej, ale zamiast tego ładuje się strona wybrana przez atakującego. Ponieważ użytkownicy wpisują prawidłową nazwę domeny, mogą nie zdawać sobie sprawy, że odwiedzana witryna jest fałszywa.

W jaki sposób dochodzi do przejęcia domen?

Prawdziwe przejęcie domeny ma miejsce, gdy legalny właściciel domeny nieświadomie ją traci. Dzieje się tak, gdy zgłaszają swoje dane uwierzytelniające systemu nazw domen (DNS) w wyniku phishingu lub innego oszustwa socjotechnicznego.

Co to jest zatrucie DNS wyjaśnić na jednym przykładzie?

Czy DNS jest bezpieczny?

DNS cieszy się dużym zaufaniem organizacji, a ruch DNS jest zazwyczaj swobodnie przepuszczany przez zapory sieciowe. Jest jednak często atakowany i nadużywany przez cyberprzestępców. W rezultacie bezpieczeństwo DNS jest krytycznym elementem bezpieczeństwa sieci.

Jakie są dwie metody wykorzystywane przez cyberprzestępców do maskowania ataków DNS?

Jakie są dwie metody wykorzystywane przez cyberprzestępców do maskowania ataków DNS? (Wybierz dwa). Odpowiedzi Wyjaśnienie & Wskazówki: Algorytmy szybkiego przepływu, podwójnego strumienia IP i generowania domeny są wykorzystywane przez cyberprzestępców do atakowania serwerów DNS i wpływania na usługi DNS.

Jaka jest różnica między zatruciem DNS a przejęciem DNS?

Zatruwanie systemu nazw domen (DNS), czasami określane jako przejęcie DNS, przekierowanie, podszywanie się lub zatruwanie pamięci podręcznej, to rodzaj cyberataku, w którym ruch jest złośliwie przekierowywany z legalnej witryny na fałszywą.

Jak hakerzy przekierowują ruch?

Przejęcie DNS Man-in-the-middle: Dokonują tego hakerzy działający w ramach komunikacji między użytkownikiem sieci a serwerem DNS, aby zablokować taką komunikację i ostatecznie przekierować użytkownika na nieznany docelowy adres IP prowadzący do szkodliwych witryn internetowych. Nazywa się to również fałszowaniem DNS.

Co to jest brutalne DNS?siła?

Atak typu brute force DNS to metoda gromadzenia wszystkich poddomen określonej domeny za pomocą skryptów lub innych narzędzi i wysyłania legalnie wyglądających zapytań.