Ataki DDoS (Distributed Denial of Service) uszkadzają sieć, atakując węzły znajdujące się w sieci, blokując w ten sposób ruch przychodzący do stron internetowych i ryzykując utratę poufnych danych. Ataki te mogą spowodować zamknięcie strony internetowej, wpływając bezpośrednio na firmę.

Jaki jest cel ochrony przed atakami DDoS?

Raczej atak DDoS ma na celu uniemożliwienie dostępu do Twojej witryny i serwerów dla legalnych użytkowników. DDoS może być również używany jako zasłona dymna dla innych złośliwych działań i wyłączania urządzeń zabezpieczających, naruszając granice bezpieczeństwa celu.

Czy powinienem martwić się atakiem DDoS?

Dlaczego się martwisz? Ataki DDoS zazwyczaj prowadzą do kosztownych przestojów, utraty przychodów i utraty reputacji organizacji, które w swojej działalności opierają się na Internecie.

Dlaczego ataki DDoS są szkodliwe?

Jakie są konsekwencje udanego ataku DDoS? Gdy strona internetowa lub aplikacja dostępna publicznie jest niedostępna, może to prowadzić do złości klientów, utraty przychodów i uszkodzenia marki. Gdy aplikacje o znaczeniu krytycznym dla firmy stają się niedostępne, operacje i produktywność stają w miejscu.

Co się stanie, gdy ktoś cię DDoS?

W ataku DoS lub DDoS osoba atakująca zalewa adres IP urządzenia docelowego (takiego jak konsola lub komputer) zbędnymi żądaniami komunikacji. Te żądania mogą przeciążyć system i spowodować zacięcie, które blokuje połączenia sieciowe na docelowym urządzeniu.

Jak długo trwają ataki DDoS?

Czy powinienem zmienić hasło po ataku DDoS?

„Jeśli zobaczą alert dotyczący witryny, na której według nich byli, że została ona naruszona, powinni zmienić swoje hasło”. Pracownicy powinni nie tylko używać unikalnych haseł dla każdego z poświadczeń użytkownika, ale powinni również regularnie sprawdzać Czy zostałem oszukany (HIBP)strona internetowa.

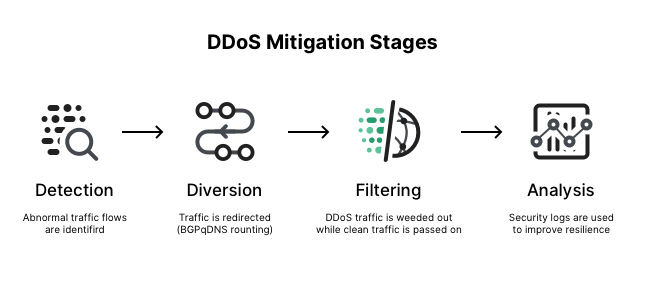

Jak wykrywasz atak DDoS?

Istnieją dwa podstawowe sposoby wykrywania ataków DDoS: in-line sprawdzanie wszystkich pakietów i wykrywanie poza pasmem poprzez analizę rekordów przepływu ruchu. Każde podejście można wdrożyć lokalnie lub za pośrednictwem usług w chmurze.

Skąd pochodzą ataki DDoS?

Prawdziwy atak DDoS jest generowany przez urządzenia na poziomie sieci dla urządzeń na poziomie sieci. Innymi słowy, do atakowania sieci używasz wielu routerów lub serwerów Memcached.

Czy DDoS może ukraść informacje?

1.5 – Czy ataki DDoS mogą ukraść informacje? Ataki DDoS nie mogą kraść informacji o odwiedzających witrynę. Jedynym celem ataku DDoS jest przeciążenie zasobów witryny. Jednak ataki DDoS mogą być wykorzystywane jako sposób wymuszeń i szantażu.

Czy trudno jest DDoS?

Atak DDoS jest stosunkowo prosty, co jest jednym z powodów, dla których ten rodzaj cyberzagrożenia jest tak niebezpieczny. Norton wyjaśnia, że w takich przypadkach haker nie musi instalować żadnego kodu na serwerze ofiary.

Jak działa ochrona DDoS w chmurze?

Oparte na chmurze łagodzenie ataków DDoS wykorzystuje system nazw domen (DNS) do kierowania ruchu przychodzącego przez centrum czyszczenia przed dostarczeniem na serwer lub w przypadku większych wdrożeń używany jest routing (np. BGP), aby upewnić się, że cały ruch sieciowy , niezależnie od rodzaju, jest filtrowany przed dostawą za pomocą czystej rury.

Co to jest ochrona przed atakami DDoS na platformie Azure?

Azure DDoS Protection umożliwia ochronę zasobów platformy Azure przed atakami typu rozproszona odmowa usługi (DDoS) dzięki stałemu monitorowaniu i automatycznemu łagodzeniu ataków sieciowych. Nie ma zobowiązań z góry, a całkowity koszt skaluje się wraz z wdrożeniem w chmurze.

Jak DDoS kogoś?

Atak DDoS jest rodzajem cyberzagrożenia opartego na wysyłaniuwiele żądań do zasobu online, zmuszając tę witrynę lub zasób do trybu offline. Atakujący wykorzystuje rozległą sieć komputerów, aby wytworzyć tę presję, często za pomocą maszyn „zombie”, które przejął za pomocą złośliwego oprogramowania.

Czy ktoś może DDoS mój router?

Atak DDoS (Distributed Denial of Service) występuje, gdy wiele komputerów lub botów zalewa adres IP danymi. Routery mają unikalny publiczny adres IP, zwany inaczej statycznym adresem IP, więc mogą paść ofiarą tych ataków, podobnie jak każde urządzenie podłączone do Twojej sieci.

Jak wygląda dawkowanie?

Z tego powodu znajomość najczęstszych oznak nękania witryny przez atak DDoS jest jednym z podstawowych elementów, które powinien znać każdy webmaster. Niska wydajność sieci. Niedostępność strony internetowej. Szybki wzrost liczby wiadomości spamowych.

Czy mój Internet jest dozowany?

Niektóre dość oczywiste oznaki ataku DDoS na Twoją witrynę to: Problemy z dostępem do Twojej witryny. Pliki ładują się powoli lub wcale. Powolne lub nieodpowiadające serwery, w tym komunikaty o błędach „zbyt wielu połączeń”.

Czy VPN zatrzymuje DDoS?

Wirtualna sieć prywatna (VPN) jest niezbędna do udaremnienia cyberprzestępców i ataków DDoS wymierzonych w firmy. Gdy pracownicy pracują poza siedzibą firmy, potrzebują bezpiecznych połączeń internetowych. Zapora sieciowa nie chroni ich w domu ani w podróży.

Czy atak DDoS jest trwały?

Przejściowe ataki typu „odmowa usługi” DOS występują, gdy złośliwy sprawca postanawia uniemożliwić zwykłym użytkownikom kontaktowanie się z komputerem lub siecią w zamierzonym celu. Efekt może być tymczasowy lub nieokreślony w zależności od tego, co chcą odzyskać za swój wysiłek.

Czy odłączenie routera zatrzymuje atak DDoS?

Tak. Zakładając, że atak DDoS pochodzi spoza twojegosieci, wyłączenie routera oznacza, że pakiety DoS nie mogą już dotrzeć do twojego serwera i zatrzymuje atak. Ale tracisz również dostęp do Internetu.

Czy zresetowanie routera zatrzymuje atak DDoS?

Nie, to nie zatrzyma DDoS.

Czy DDoS może kraść hasła?

Oznacza to, że hakerzy mogą łatwo odgadnąć domyślne hasło, przejąć urządzenie i użyć go w ataku. Tworzą sieć tych „botów” i wykorzystują złośliwe oprogramowanie do ataków. Możesz pomóc zabezpieczyć swoje „inteligentne” urządzenia i zapobiegać atakom DDoS, resetując domyślne hasła za pomocą silnych, bezpiecznych haseł.