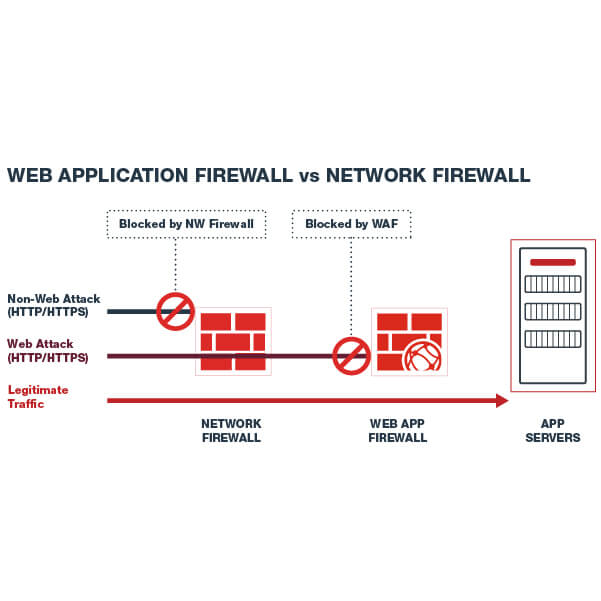

Większość organizacji potrzebuje obu tych zapór, aby odpowiednio zabezpieczyć sieci i aplikacje. Sama zapora sieciowa nie zapobiegnie niektórym atakom internetowym na ruch aplikacji, a sam WAF nie wystarczy do zabezpieczenia innych części sieci przed nieautoryzowanym ruchem.

Czy WAF zastępuje zaporę sieciową?

Należy jednak pamiętać, że WAF nie zastępuje zapory; są niezależnymi urządzeniami lub funkcjami, które wzajemnie się uzupełniają.

Jaka jest różnica między zaporą ogniową a WAF?

Jak wiemy, zapora jest administrowana w sieci, podczas gdy WAF jest zwykle wdrażany w pobliżu aplikacji, tutaj istnieje całkowita różnica w ich funkcjonalności, WAF koncentruje się na zapewnieniu bezpieczeństwa ruchu sieciowego aplikacji, podczas gdy zapora kładzie nacisk na sieć w celu ochrony i monitorowanie ruchu.

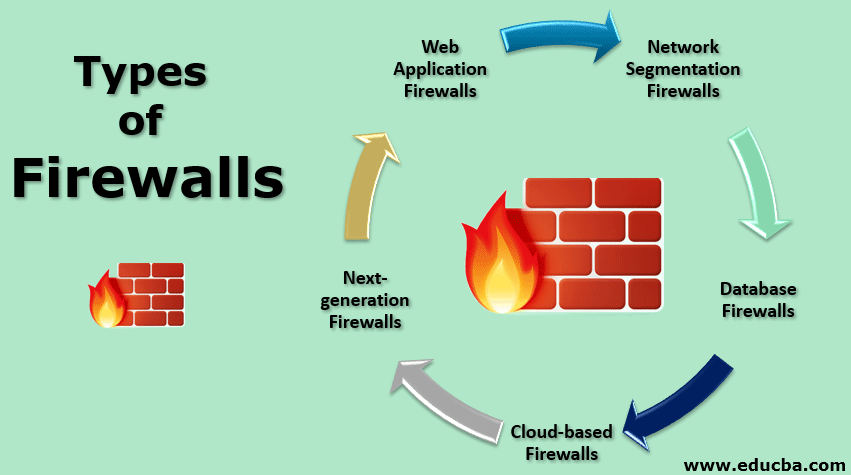

Jaki rodzaj zapory to WAF?

Zapora sieciowa (WAF) to zapora, która monitoruje, filtruje i blokuje pakiety danych podczas ich podróży do i ze strony internetowej lub aplikacji internetowej. WAF może być oparty na sieci, na hoście lub w chmurze i często jest wdrażany za pośrednictwem zwrotnego serwera proxy i umieszczany przed jedną lub kilkoma witrynami lub aplikacjami.

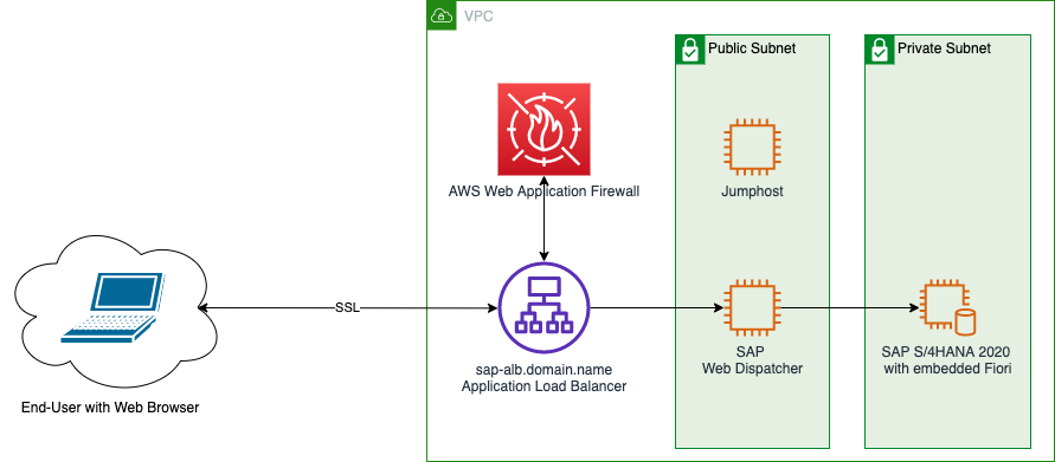

Czy AWS WAF jest zaporą sieciową?

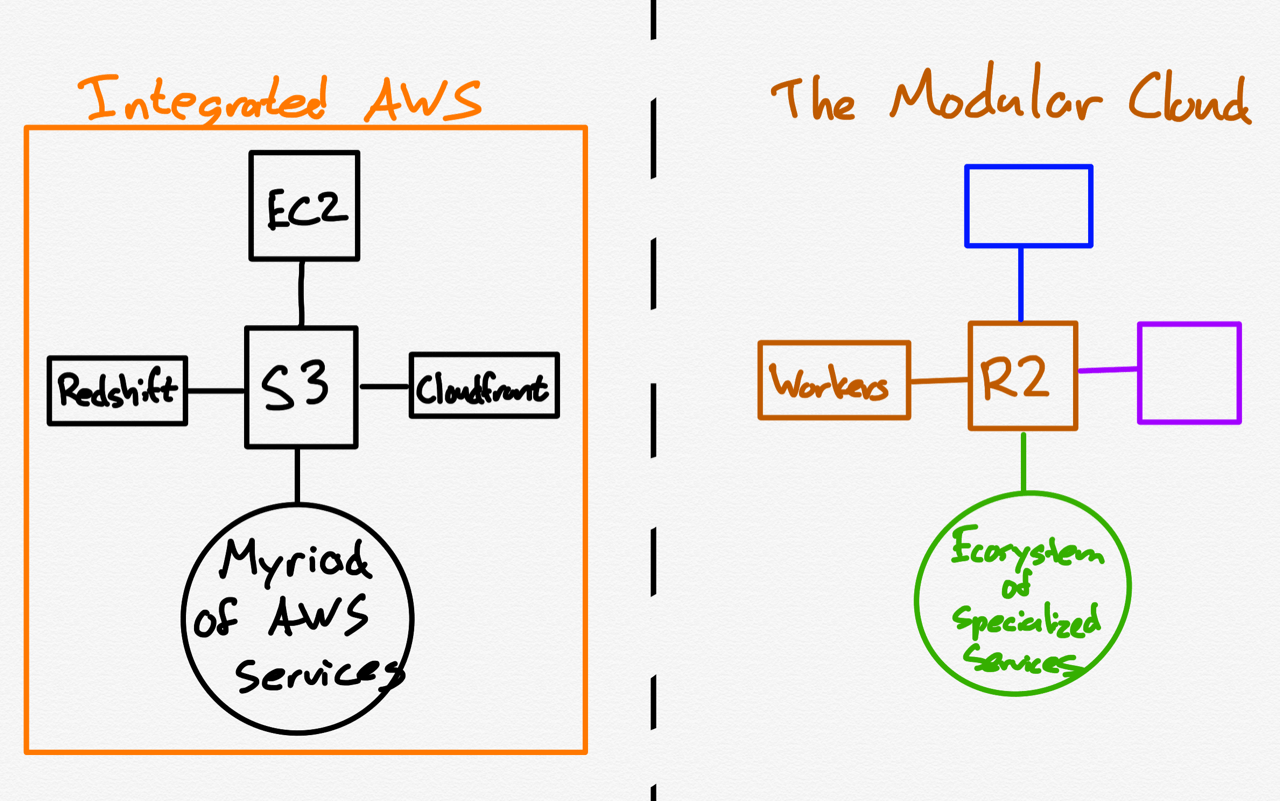

AWS WAF to zapora aplikacji sieci Web, która umożliwia monitorowanie żądań HTTP(S) przekazywanych do chronionych zasobów aplikacji sieci Web. Możesz chronić następujące typy zasobów: Dystrybucja Amazon CloudFront.

Czy WAF zastępuje zaporę sieciową?

Należy jednak pamiętać, że WAF nie zastępuje zapory; są niezależnymi urządzeniami lub funkcjami, które wzajemnie się uzupełniają.

Czy WAF jest firewallem stanowym?

WAF jest zwykle bezstanowy i nie może zapewnić opartej na sesji ochrony stanowej dla aplikacji internetowych. Przysmaki WAFkażde przychodzące żądanie niezależnie bez uwzględniania stanu żądania.

Czy WAF nie żyje?

Jeśli używasz WAF, który opiera się na założeniu, że wszystko w twoim środowisku jest ogólne, Twój WAF jest martwy i nadszedł czas, aby wezwać zakłady pogrzebowe. WAF nie żyje, a DevOps go zabił.

Przed czym nie chroni WAF?

WAF są nieskuteczne w przypadku ataków DDoS, dlatego ważne jest również posiadanie ochrony przed atakami DDoS. Większość plików WAF nie może również chronić przed złośliwymi botami. Podczas gdy niektóre boty stosują ataki bezpośrednie (typu WAF są przeznaczone do identyfikowania i blokowania), wiele zamiast tego nadużywa uzasadnionej logiki biznesowej.

Czy WAF chroni przed złośliwym oprogramowaniem?

WAF chroni aplikacje internetowe, filtrując, monitorując i blokując wszelki złośliwy ruch HTTP/S docierający do aplikacji internetowej i zapobiega opuszczeniu aplikacji przez nieautoryzowane dane. Odbywa się to poprzez przestrzeganie zestawu zasad, które pomagają określić, jaki ruch jest złośliwy, a jaki bezpieczny.

Czy WAF jest zaporą sieciową warstwy 7?

Może filtrować i monitorować ruch w celu ochrony przed atakami, takimi jak wstrzyknięcie SQL, skrypty między witrynami (XSS) i fałszowanie żądań między witrynami (CSRF). WAF działa w warstwie sieci 7 (warstwa aplikacji).

Czy WAF jest zaporą proxy?

Podczas gdy serwery proxy ogólnie chronią klientów, pliki WAF chronią serwery i są wdrażane w celu ochrony określonej aplikacji internetowej. Dlatego WAF można uznać za odwrotny serwer proxy.

Dlaczego Amazon potrzebuje zapory sieciowej?

System zapobiegania włamaniom (IPS) zapory sieciowej AWS zapewnia aktywną kontrolę przepływu ruchu, dzięki czemu można identyfikować i blokować luki w zabezpieczeniach za pomocą wykrywania opartego na sygnaturach. Zapora sieciowa AWS oferuje również filtrowanie stron internetowych, które może zatrzymać ruch do znanych złych adresów URL i monitorować w pełni kwalifikowaną domenęimiona.

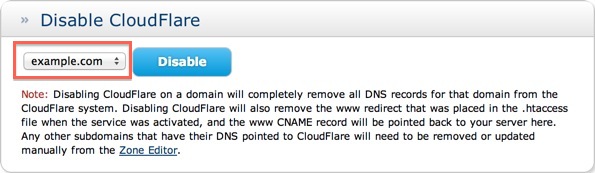

Czy AWS WAF może blokować adres IP?

Po dodaniu warunku dopasowania IP do reguły można również skonfigurować AWS WAF Classic, aby zezwalać lub blokować żądania internetowe, które nie pochodzą z adresów IP określonych w warunku. Zaloguj się do AWS Management Console i otwórz konsolę AWS WAF na https://console.aws.amazon.com/wafv2/ .

Czy oprogramowanie lub sprzęt WAF?

Oparty na sieci plik WAF jest na ogół sprzętowy. Ponieważ są instalowane lokalnie, minimalizują opóźnienia, ale oparte na sieci pliki WAF są najdroższą opcją, a także wymagają przechowywania i konserwacji sprzętu fizycznego. WAF oparty na hoście może być w pełni zintegrowany z oprogramowaniem aplikacji.

Czy WAF jest zaporą sieciową warstwy 7?

Może filtrować i monitorować ruch w celu ochrony przed atakami, takimi jak wstrzyknięcie SQL, skrypty między witrynami (XSS) i fałszowanie żądań między witrynami (CSRF). WAF działa w warstwie sieci 7 (warstwa aplikacji).

Przed czym nie chroni WAF?

WAF są nieskuteczne w przypadku ataków DDoS, dlatego ważne jest również posiadanie ochrony przed atakami DDoS. Większość plików WAF nie może również chronić przed złośliwymi botami. Podczas gdy niektóre boty stosują ataki bezpośrednie (typu WAF są przeznaczone do identyfikowania i blokowania), wiele zamiast tego nadużywa uzasadnionej logiki biznesowej.

Przed czym chroni WAF?

Zapora aplikacji internetowej (WAF) chroni aplikacje internetowe przed różnymi atakami warstwy aplikacji, takimi jak między innymi skrypty między witrynami (XSS), wstrzykiwanie SQL i zatruwanie plików cookie. Ataki na aplikacje są główną przyczyną naruszeń — są bramą do cennych danych.

Czy WAF może zatrzymać DDoS?

AWS WAF to zapora aplikacji internetowej, która pomaga wykrywać i łagodzić ataki DDoS w warstwie aplikacji internetowych poprzez inspekcję ruchu w sieci. Wykorzystanie ataków DDoS w warstwie aplikacjidobrze sformułowane, ale złośliwe żądania, aby uniknąć łagodzenia skutków i zużywać zasoby aplikacji.

Czy WAF zastępuje zaporę sieciową?

Należy jednak pamiętać, że WAF nie zastępuje zapory; są niezależnymi urządzeniami lub funkcjami, które wzajemnie się uzupełniają.

Czy WAF jest w strefie DMZ?

Istnieją trzy opcje wdrażania WAF: In-line Appliance Firewall – Wdrożone w sieci organizacji, tradycyjnie w strefie DMZ.

Czy WAF może zapobiegać ransomware?

Ochrona sieci Użyj zapory sieciowej lub zapory aplikacji internetowej (WAF), systemów zapobiegania włamaniom/systemów wykrywania włamań (IPS/IDS) i innych elementów sterujących, aby uniemożliwić oprogramowanie ransomware komunikowanie się z usługami Command & Centra kontroli.