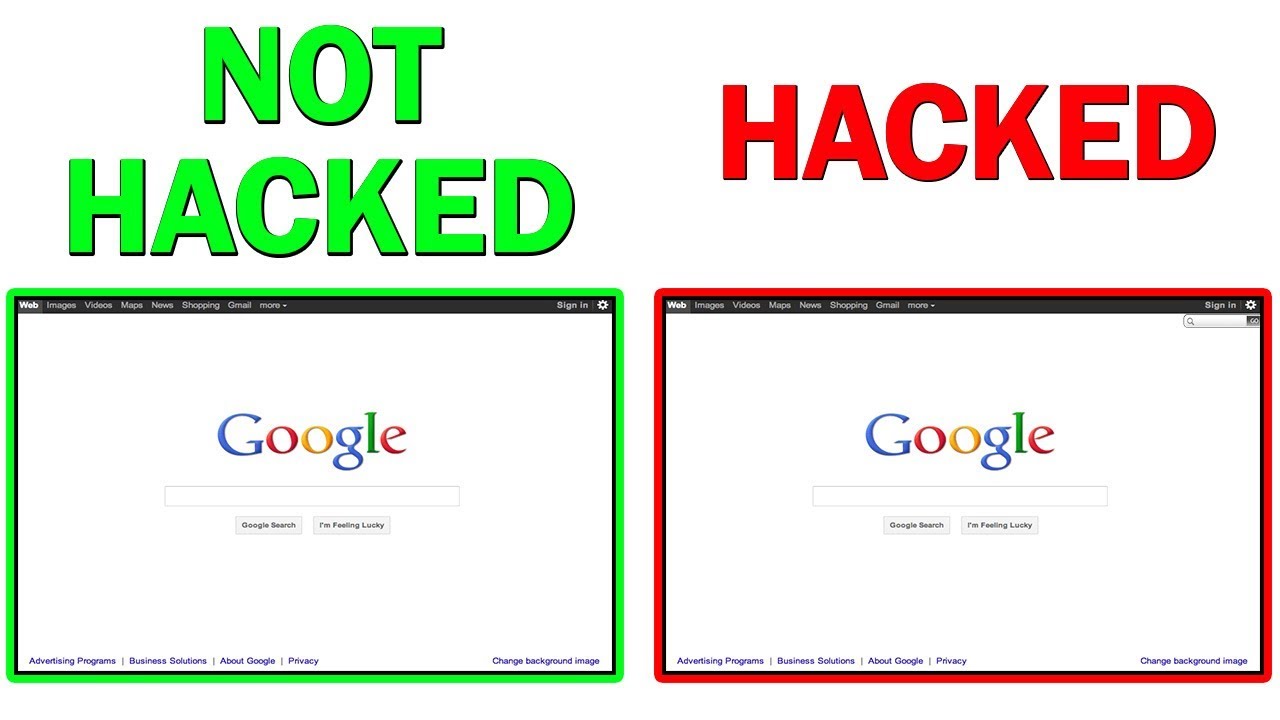

Jeśli komputer został zhakowany, możesz zauważyć niektóre z następujących symptomów: Częste wyskakujące okienka, zwłaszcza te, które zachęcają do odwiedzania nietypowych witryn lub pobierania oprogramowania antywirusowego lub innego oprogramowania. Zmiany na Twojej stronie głównej. Masowe wiadomości e-mail wysyłane z Twojego konta e-mail.

Czy mój komputer może zostać zhakowany bez mojej wiedzy?

Technicznie — od tej chwili — odpowiedź brzmi nie. Jeśli nigdy nie podłączysz swojego komputera, jesteś w 100% bezpieczny przed hakerami w Internecie. Nie ma mowy, aby ktoś mógł włamać się i odzyskać, zmienić lub monitorować informacje bez fizycznego dostępu.

Jaka jest pierwsza rzecz, którą robisz po zhakowaniu?

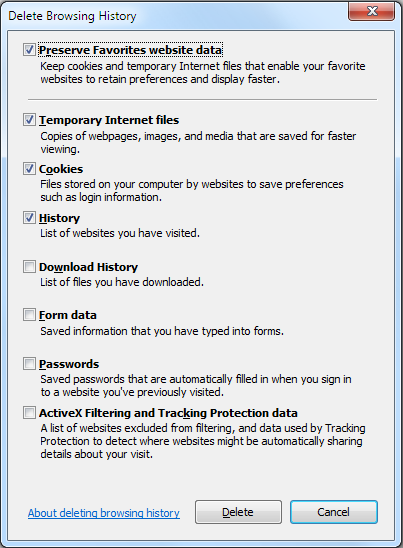

Krok 1: Zmień hasła Jest to ważne, ponieważ hakerzy szukają dowolnego punktu wejścia do większej sieci i mogą uzyskać dostęp za pomocą słabego hasła. Na kontach lub urządzeniach, które zawierają poufne informacje, upewnij się, że Twoje hasło jest silne, niepowtarzalne – i niełatwe do odgadnięcia.

Czy wyłączenie komputera powstrzymuje hakerów?

Ogólnie rzecz biorąc, odpowiedź brzmi nie, nie można włamać się do komputera, który został wyłączony. O ile nie zostaną spełnione dwa warunki, komputer nie może zostać ponownie uruchomiony i zhakowany z zewnątrz, nawet jeśli pozostawisz go podłączony do Internetu i zasilania.

W jaki sposób hakerzy przejmują kontrolę nad Twoim komputerem?

Innym powszechnym sposobem, w jaki hakerzy uzyskują kontrolę nad Twoimi komputerami, jest wysyłanie wirusów trojańskich w postaci załączników do wiadomości e-mail. Hakerzy zazwyczaj wysyłają te wiadomości do tysięcy użytkowników z kuszącymi nagłówkami i załącznikiem, który mają nadzieję, że otworzysz.

Co się stanie, gdy zostaniesz zhakowany?

To może być naprawdę poważne, hakerzy mogą używać twoich danych identyfikacyjnych do otwierania kont bankowych, uzyskiwania kart kredytowych, zamawiania produktów w twoim imieniu, przejmowania istniejących kont i wyjmowania telefonu komórkowegokontrakty. Hakerzy mogą nawet uzyskać na twoje nazwisko prawdziwe dokumenty, takie jak paszporty i prawa jazdy, gdy ukradną twoje …

Co się stanie, gdy zostaniesz zhakowany?

To może być naprawdę poważne, hakerzy mogą używać danych tożsamości do otwierania kont bankowych, uzyskiwania kart kredytowych, zamawiania produktów w Twoim imieniu, przejmowania istniejących kont i zawierania umów na telefony komórkowe. Hakerzy mogą nawet uzyskać na twoje nazwisko prawdziwe dokumenty, takie jak paszporty i prawa jazdy, gdy ukradną twoje …

Jakie są objawy oprogramowania szpiegującego?

Typowe objawy spyware Trudności z zalogowaniem się do bezpiecznych stron internetowych, takich jak ICON i MyUI. Losowe reklamy, które pojawiają się na Twoim komputerze. Niezwykła powolność Twojego systemu. Niezwykła niestabilność systemu (komputer ulega awarii częściej niż zwykle)

Kto jest hakerem nr 1 na świecie?

Kevin Mitnick jest światowym autorytetem w zakresie szkoleń z zakresu hakerstwa, inżynierii społecznej i bezpieczeństwa. W rzeczywistości najczęściej używany na świecie komputerowy pakiet szkoleniowy uświadamiający użytkownikom końcowym w zakresie bezpieczeństwa nosi jego imię. Główne prezentacje Kevina to w jednej części pokaz magii, w jednej części edukacja, a wszystkie części stanowią rozrywkę.

Czy zmiana hasła powstrzymuje hakerów?

Tak, zmiana hasła uniemożliwi hakerom dostęp do Twojego konta. Aktualizacja hasła do konta przy pierwszych oznakach ataku ogranicza szkody. Regularna zmiana hasła również poprawia bezpieczeństwo. Skradzione dane uwierzytelniające w przypadku naruszenia bezpieczeństwa danych są często stare.

Czy powinienem usunąć mój e-mail, jeśli został zhakowany?

Jeśli zostałeś zhakowany kilka razy, a Twój dostawca poczty e-mail nie zmniejsza ilości otrzymywanego spamu, rozważ rozpoczęcie od nowa, ale nie usuwaj swojego adresu e-mail! Wielu ekspertów ostrzega przed usuwaniem kont e-mail, ponieważ większość dostawców poczty e-mail będzie je przetwarzaćstary adres e-mail.

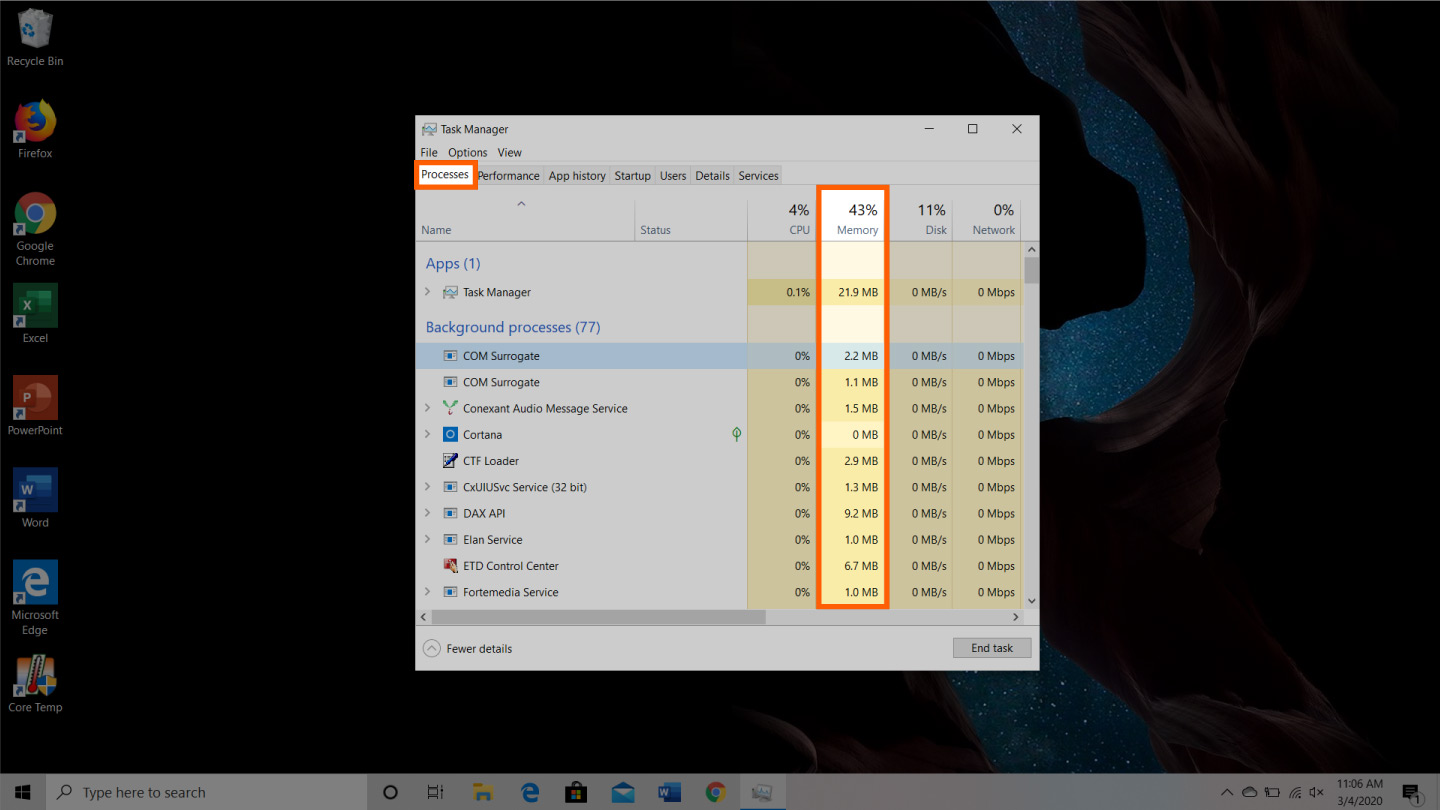

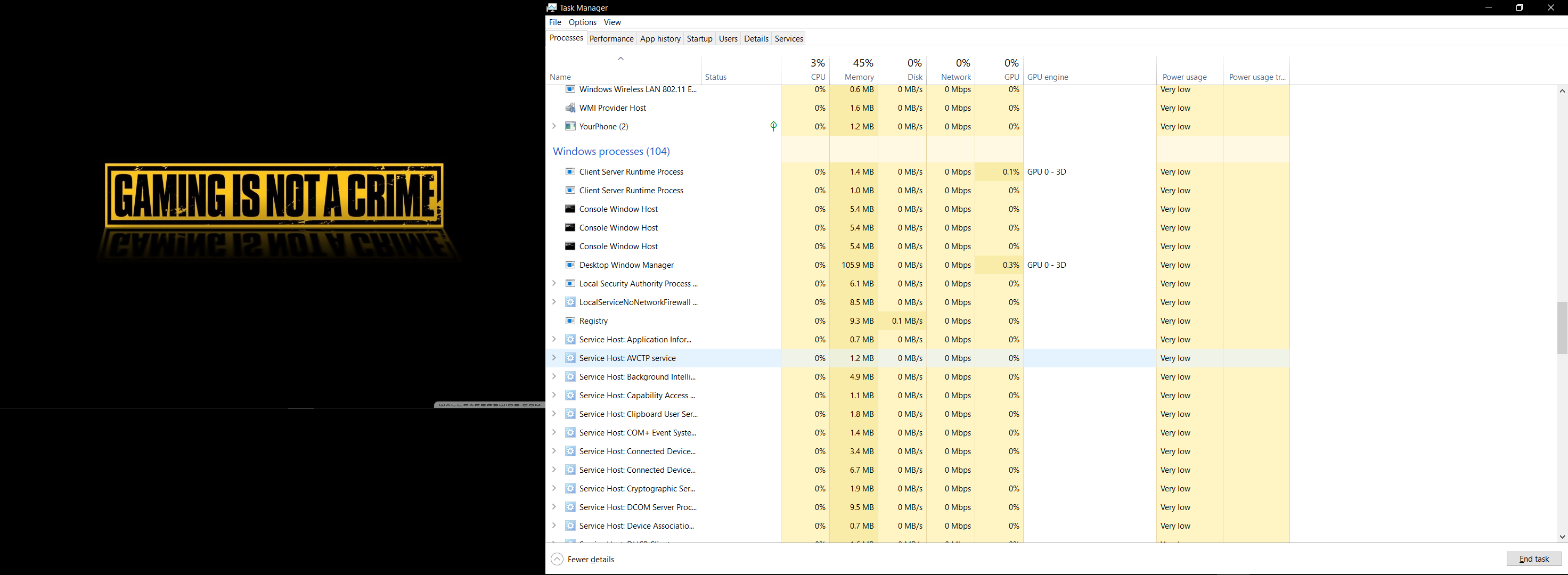

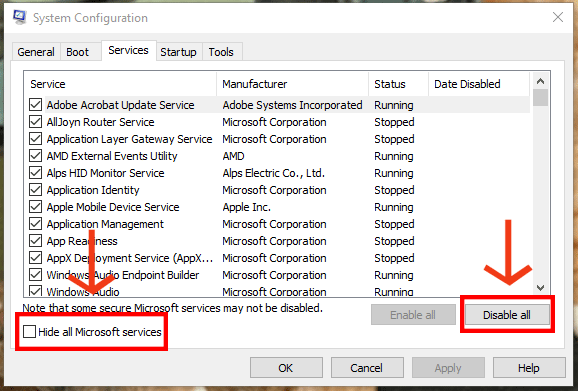

Otwórz menedżera zadań, klikając prawym przyciskiem myszy pasek zadań i wybierając Menedżer zadań. Jeśli istnieje podejrzany proces, jest to aplikacja monitorująca. Pytanie: Czy moja firma może zobaczyć, co robię na moim komputerze? Odpowiedź: Twoja firma może zobaczyć działania Twojego urządzenia i śledzić je, jeśli dostarczy Ci ten komputer.

Czy ktoś może zobaczyć Cię przez ekran komputera?

Ktoś może obserwować Cię przez kamerę internetową, nawet nie zdając sobie z tego sprawy. Nie chcemy Cię nadmiernie alarmować, ale niezabezpieczone kamery na Twoim komputerze mogą zapewnić złośliwemu hakerowi bezpośredni wgląd w Twoje życie.

Czy mój Internet jest monitorowany?

Sprawdź swój pasek zadań. Większość programów do monitorowania Internetu ma ikonę wyświetlaną na pasku zadań systemu Windows. Pasek zadań można znaleźć w prawym dolnym rogu ekranu; spójrz na uruchomione programy i zbadaj te, które wydają się podejrzane.

Czy laptop może zostać zhakowany przez Wi-Fi?

Prawdopodobnie słyszałeś o niebezpieczeństwach związanych z korzystaniem z niezabezpieczonego publicznego Wi-Fi, więc wiesz, że hakerzy tam węszą. Bardzo łatwo jest włamać się do laptopa lub urządzenia mobilnego korzystającego z publicznego połączenia Wi-Fi bez ochrony. Hakerzy mogą czytać Twoje e-maile, kraść hasła, a nawet przejmować dane logowania do Twojej witryny.

Co haker może zrobić z Twoim adresem e-mail?

Może dać im informacje potrzebne do kradzieży pieniędzy lub odkryć inne dane osobowe, które można następnie sprzedać w Internecie. Mogą również przeszukiwać Twoją listę kontaktów, aby wysyłać wiadomości phishingowe i/lub złośliwe oprogramowanie, aby naruszyć jeszcze więcej kont lub oszukać znajomych!

Dlaczego ludzie są hackowani?

Niektóre typowe powody hakowania obejmują podstawowe prawa do przechwalania się, ciekawość, zemsta, nuda, wyzwanie, kradzież w celu uzyskania korzyści finansowych, sabotaż,wandalizm, szpiegostwo korporacyjne, szantaż i wymuszenia. Wiadomo, że hakerzy regularnie przytaczają te powody, aby wyjaśnić swoje zachowanie.

Co oznacza zhakowanie na komputerze?

Hakowanie — definicja, typy, zabezpieczenia i więcej Powszechnie stosowana definicja hakowania to naruszenie bezpieczeństwa urządzeń cyfrowych i sieci poprzez nieautoryzowany dostęp do konta lub systemu komputerowego.

Otwórz menedżera zadań, klikając prawym przyciskiem myszy pasek zadań i wybierając Menedżer zadań. Jeśli istnieje podejrzany proces, jest to aplikacja monitorująca. Pytanie: Czy moja firma może zobaczyć, co robię na moim komputerze? Odpowiedź: Twoja firma może zobaczyć działania Twojego urządzenia i śledzić je, jeśli dostarczy Ci ten komputer.

Czy ktoś może zobaczyć Cię przez ekran komputera?

Ktoś może obserwować Cię przez kamerę internetową, nawet nie zdając sobie z tego sprawy. Nie chcemy Cię nadmiernie alarmować, ale niezabezpieczone kamery na Twoim komputerze mogą zapewnić złośliwemu hakerowi bezpośredni wgląd w Twoje życie.

Czy zmiana hasła powstrzymuje hakerów?

Tak, zmiana hasła uniemożliwi hakerom dostęp do Twojego konta. Aktualizacja hasła do konta przy pierwszych oznakach ataku ogranicza szkody. Regularna zmiana hasła również poprawia bezpieczeństwo. Skradzione dane uwierzytelniające w przypadku naruszenia bezpieczeństwa danych są często stare.

Czy powinienem usunąć mój e-mail, jeśli został zhakowany?

Jeśli zostałeś zhakowany kilka razy, a Twój dostawca poczty e-mail nie zmniejsza ilości otrzymywanego spamu, rozważ rozpoczęcie od nowa, ale nie usuwaj swojego adresu e-mail! Wielu ekspertów ostrzega przed usuwaniem kont e-mail, ponieważ większość dostawców poczty e-mail będzie przetwarzać Twój stary adres e-mail.