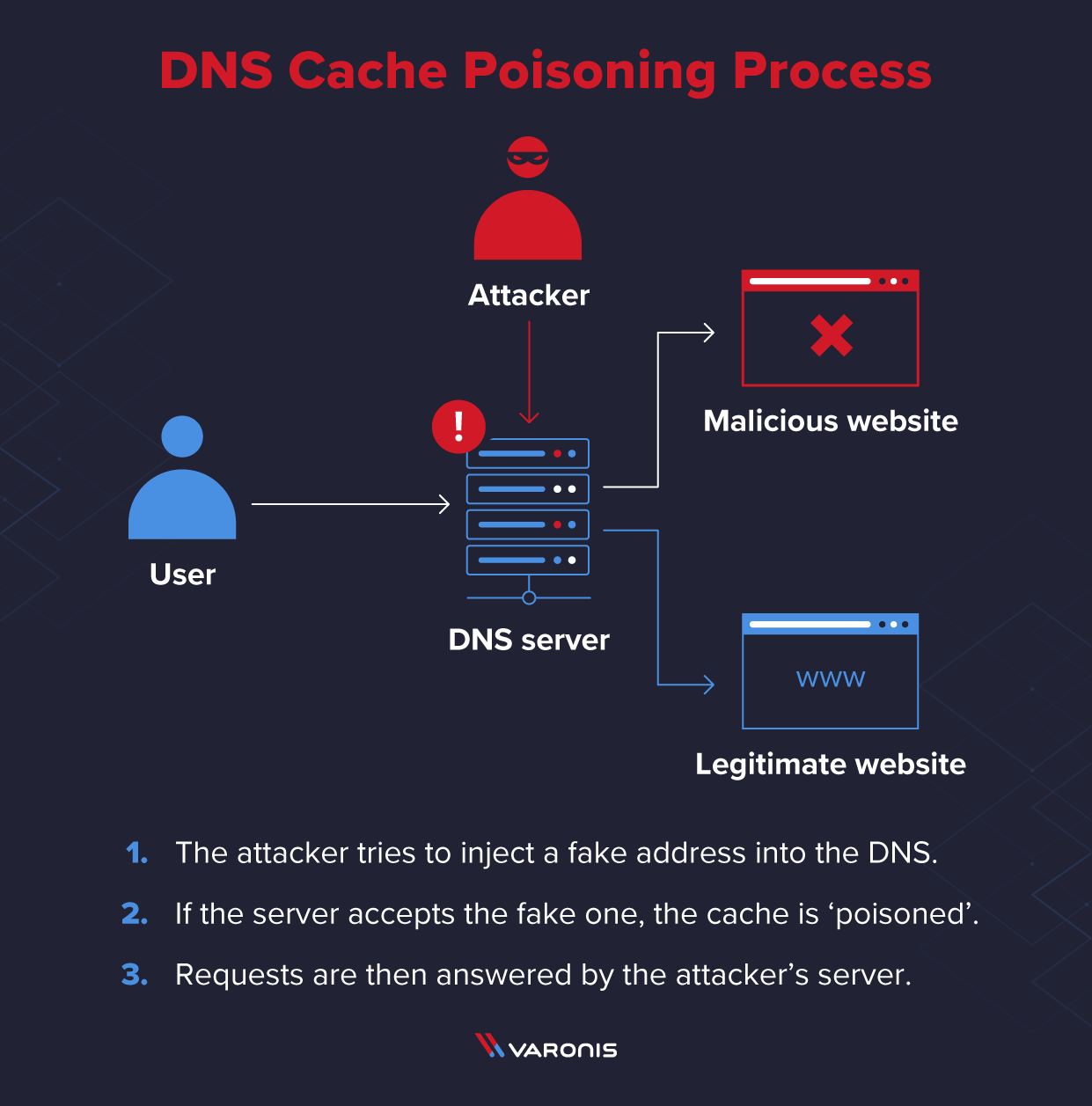

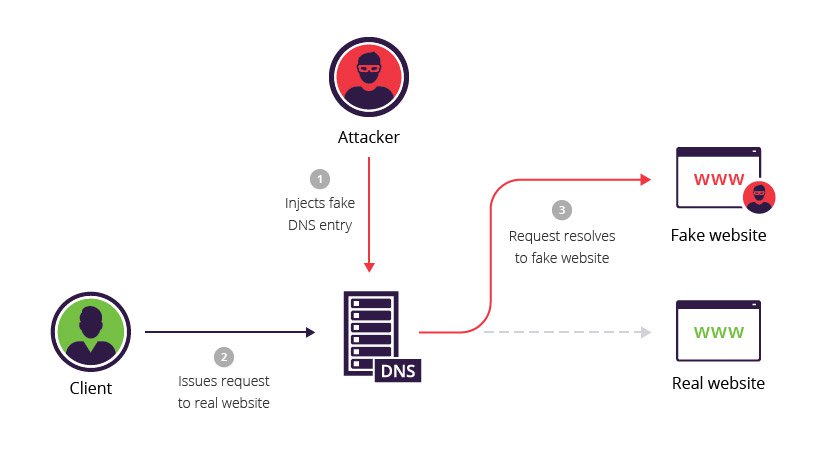

Podczas ataku zatrucia DNS haker podmienia adres na poprawną witrynę internetową na oszusta. Po zakończeniu haker może ukraść cenne informacje, takie jak hasła i numery kont. Lub haker może po prostu odmówić załadowania sfałszowanej witryny.

W jaki sposób odbywa się zatruwanie pamięci podręcznej DNS?

Atakujący mogą zatruwać pamięć podręczną DNS, podszywając się pod serwery nazw DNS, wysyłając żądanie do programu rozpoznawania nazw DNS, a następnie fałszując odpowiedź, gdy program rozpoznawania nazw DNS wysyła zapytanie do serwera nazw. Jest to możliwe, ponieważ serwery DNS używają UDP zamiast TCP i ponieważ obecnie nie ma weryfikacji informacji DNS.

Skąd mam wiedzieć, czy mój DNS jest zatruty?

Nagły wzrost aktywności DNS z jednego źródła w jednej domenie wskazuje na potencjalny atak z okazji urodzin. Wzrost aktywności DNS z jednego źródła, które wysyła zapytania do serwera DNS o wiele nazw domen bez rekursji, wskazuje na próbę znalezienia wpisu do użycia w celu zatrucia.

Jak można zaatakować DNS?

Atakujący uszkadza serwer DNS, zastępując prawidłowy adres IP w pamięci podręcznej serwera adresem fałszywego adresu, aby przekierować ruch do złośliwej witryny, zebrać informacje lub zainicjować kolejny atak. Zatrucie pamięci podręcznej jest również nazywane zatruciem DNS.

Jak odbywa się zatruwanie pamięci podręcznej DNS?

Atakujący mogą zatruwać pamięć podręczną DNS, podszywając się pod serwery nazw DNS, wysyłając żądanie do programu rozpoznawania nazw DNS, a następnie fałszując odpowiedź, gdy program rozpoznawania nazw DNS wysyła zapytanie do serwera nazw. Jest to możliwe, ponieważ serwery DNS używają UDP zamiast TCP i ponieważ obecnie nie ma weryfikacji informacji DNS.

Skąd mam wiedzieć, czy mój DNS jest zatruty?

Nagły wzrost aktywności DNS z jednego źródła w jednej domenie wskazuje na potencjalny atak z okazji urodzin. Wzrost DNSaktywność z jednego źródła, które wysyła zapytania do serwera DNS o wiele nazw domen bez rekursji, wskazuje na próbę znalezienia wpisu do użycia w celu zatrucia.

Dlaczego hakerzy używają zatruwania DNS?

Zatrucie DNS to działanie polegające na podszywaniu się, w którym hakerzy przekierowują pierwotny ruch do fałszywej witryny. Zatrucie DNS ułatwia dostęp do poufnych informacji na urządzeniu lub w przerwanym ruchu sieciowym.

Co to jest zatrucie DNS wyjaśnić na jednym przykładzie?

Skąd mam wiedzieć, czy mój DNS przecieka?

Istnieją proste sposoby testowania wycieku, ponownie za pomocą witryn takich jak Hidester DNS Leak Test (Otwiera się w nowym oknie), DNSLeak.com (Otwiera się w nowym oknie) lub DNS Leak Test.com (Otwiera się w nowe okno). Otrzymasz wyniki z adresem IP i właścicielem używanego serwera DNS.

Co się stanie po zhakowaniu DNS?

W przypadku włamania do serwera DNS Twoje zapytanie jest przekierowywane do niewłaściwego miejsca docelowego przez serwer DNS pod kontrolą hakera. Ten atak jest jeszcze bardziej przebiegły, ponieważ gdy zapytanie opuści Twoje urządzenie, nie masz żadnej kontroli nad kierunkiem, w jakim podąża ruch.

Czy ataki DNS są nielegalne?

Czy DDoSing jest nielegalny w USA? DDoSing to nielegalna cyberprzestępczość w Stanach Zjednoczonych. Atak DDoS może zostać sklasyfikowany jako federalne przestępstwo kryminalne zgodnie z ustawą o oszustwach i nadużyciach komputerowych (CAFA). Korzystanie z usług bootera i stresorów również narusza tę ustawę.

Jakie problemy może powodować DNS?

Jeśli system DNS nie działa poprawnie, nie będziesz mógł korzystać z usług internetowych, takich jak przeglądarka lub poczta e-mail, mimo że komputer lub router wyświetla działające połączenie internetowe. Strona internetowa może przekroczyć limit czasu, wyświetlić komunikat o błędzie, a nawet wyświetlić konkretny komunikat „Błąd DNS”.

Czy pamięć podręczna DNS jest opróżniana automatycznie?

Płukanie DNS usunie wszystkie adresy IP lub inne rekordy DNS z pamięci podręcznej. Może to pomóc w rozwiązaniu problemów związanych z bezpieczeństwem, łącznością z Internetem i innymi problemami. Ważne jest, aby zrozumieć, że pamięć podręczna DNS zostanie od czasu do czasu wyczyszczona bez Twojej interwencji.

Jak działa lej DNS?

DNS Sinkholing to mechanizm mający na celu ochronę użytkowników poprzez przechwytywanie żądań DNS próbujących połączyć się ze znanymi złośliwymi lub niechcianymi domenami i zwracanie fałszywego, a raczej kontrolowanego adresu IP. Kontrolowany adres IP wskazuje na serwer leja zdefiniowany przez administratora leja DNS.

Czy zatruwanie pamięci podręcznej DNS jest powszechne?

Ataki zatruwania pamięci podręcznej DNS były kiedyś popularne, ale można je łatwo udaremnić, losując numer portu wysyłającego żądanie, znanego jako port źródłowy, lub losując liczbę innych lokalizacji zaangażowanych w komunikację w obrębie sieci i między sieciami.

Jak odbywa się zatruwanie pamięci podręcznej DNS?

Atakujący mogą zatruwać pamięć podręczną DNS, podszywając się pod serwery nazw DNS, wysyłając żądanie do programu rozpoznawania nazw DNS, a następnie fałszując odpowiedź, gdy program rozpoznawania nazw DNS wysyła zapytanie do serwera nazw. Jest to możliwe, ponieważ serwery DNS używają UDP zamiast TCP i ponieważ obecnie nie ma weryfikacji informacji DNS.

Skąd mam wiedzieć, czy mój DNS jest zatruty?

Nagły wzrost aktywności DNS z jednego źródła w jednej domenie wskazuje na potencjalny atak z okazji urodzin. Wzrost aktywności DNS z jednego źródła, które wysyła zapytania do serwera DNS o wiele nazw domen bez rekursji, wskazuje na próbę znalezienia wpisu do użycia w celu zatrucia.

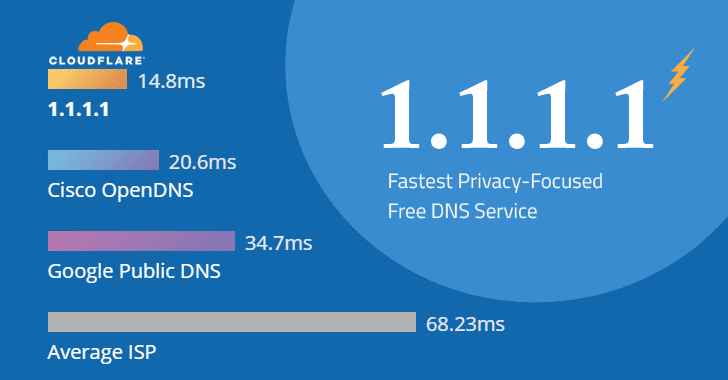

Czy VPN zapobiega przejmowaniu DNS?

Tak. VPN pomaga zapobiegać przechwyceniu DNS. Większość usług VPN uruchamia własne serwery DNS, zapobiegając przechwyceniu zapytań DNS. ExpressVPNuruchamia własny zaszyfrowany DNS na każdym serwerze VPN, chroniąc Twój ruch internetowy.

Czy VPN może zapobiec fałszowaniu DNS?

Zamiast łączyć swoje urządzenia z lokalnym serwerem dostawcy Internetu, VPN łączy się z prywatnymi serwerami DNS na całym świecie, które używają szyfrowanych żądań typu end-to-end. Zapobiega to przechwyceniu ruchu przez atakujących i łączy Cię z serwerami DNS, które są lepiej chronione przed fałszowaniem DNS.

Czy https zapobiega zatruwaniu DNS?

Dzięki HSTS możesz zmusić przeglądarki, aby zawsze ładowały Twoją witrynę przez HTTPS. Pomaga to uniknąć zatruwania pamięci podręcznej DNS w jeden kluczowy sposób: haker, który tworzy fałszywą wersję Twojej witryny, prawdopodobnie nie będzie w stanie uzyskać zaufanego certyfikatu SSL/TLS dla Twojej domeny.

Jaka jest różnica między zatruciem ARP a zatruciem DNS?

Podczas gdy zatruwanie DNS podszywa się pod adresy IP legalnych witryn, a jego efekt może rozprzestrzeniać się na wiele sieci i serwerów, zatruwanie ARP podszywa się pod adresy fizyczne (adresy MAC) w tym samym segmencie sieci (podsieci).

Jaka jest różnica między zatruciem DNS a przejęciem domeny?

W większości przypadków podszywanie się pod DNS lub zatruwanie pamięci podręcznej polega na zastąpieniu lokalnych wartości pamięci podręcznej DNS fałszywymi, dzięki czemu można zostać przekierowanym do złośliwej witryny. Z drugiej strony przejęcie DNS (znane również jako przekierowanie DNS) często obejmuje infekcje złośliwym oprogramowaniem w celu przejęcia tej ważnej usługi systemowej.