Użyj wirtualnej sieci prywatnej (VPN). Usługi te zapewniają zaszyfrowany tunel dla całego ruchu internetowego i korzystanie z prywatnych serwerów DNS, które korzystają wyłącznie z zaszyfrowanych żądań typu end-to-end. W rezultacie otrzymujesz serwery, które są znacznie bardziej odporne na fałszowanie DNS i żądania, których nie można przerwać.

Co to jest fałszowanie DNS Jak zapobiegać?

Spoofing DNS to cyberatak, w którym fałszywe dane są wprowadzane do pamięci podręcznej modułu rozpoznawania nazw DNS, co powoduje, że serwer nazw zwraca nieprawidłowy adres IP. Innymi słowy, tego typu ataki wykorzystują luki w serwerach nazw domen i przekierowują ruch do nielegalnych stron internetowych.

Czy VPN wpływa na DNS?

Tak, ponieważ inteligentny DNS zmienia tylko Twój adres DNS, podczas gdy VPN szyfruje ruch danych, zaciemnia go i fałszuje Twoją lokalizację, zmieniając adres IP – skutecznie zajmując więcej przepustowości Internetu.

Czy łatwo jest sfałszować DNS?

DNS to nieszyfrowany protokół, który ułatwia przechwytywanie ruchu za pomocą fałszowania. Co więcej, serwery DNS nie weryfikują adresów IP, na które przekierowują ruch.

Czy można zatrzymać podszywanie się?

Jeśli uważasz, że padłeś ofiarą oszustwa, możesz złożyć skargę do FCC. Możesz nie być w stanie od razu stwierdzić, czy połączenie przychodzące jest sfałszowane. Zachowaj szczególną ostrożność, odpowiadając na wszelkie prośby o dane osobowe. Nie odbieraj połączeń z nieznanych numerów.

Jak mogę ominąć anti-spoofing?

Na pasku bocznym w obszarze Ustawienia zabezpieczeń przejdź do strony Złośliwa zawartość > Ochrona przed podszywaniem się. Pod zasadą, którą chcesz ominąć (DMARC przychodzące, DKIM lub SPF), kliknij Zarządzaj wyjątkami. To otworzy szufladę po prawej; stąd wybierz + Dodaj wyjątek.

Czy VPN może zastąpić DNS?

Większość usług VPN korzysta z własnych serwerów DNS, które zastąpią wszelkie niestandardowe ustawienia DNS lub Smart DNS, które masz na swoim urządzeniu. Możesz sprawdzić, z których serwerów DNS korzysta Twoje urządzenie za pomocą narzędzia do sprawdzania DNS.

Czy VPN uniemożliwia śledzenie DNS?

Niestety, DNS jest protokołem nieszyfrowanym, więc Twój dostawca usług internetowych może monitorować ruch DNS, nawet jeśli zmienisz dostawcę DNS, aby nie korzystał z usług usługodawcy internetowego. Tunelowanie ruchu DNS przez VPN to jedyny sposób, aby tego uniknąć. Przed kim się ukrywasz? Często mówi się, że VPN chronią Twoją prywatność i w pewnym sensie tak robią.

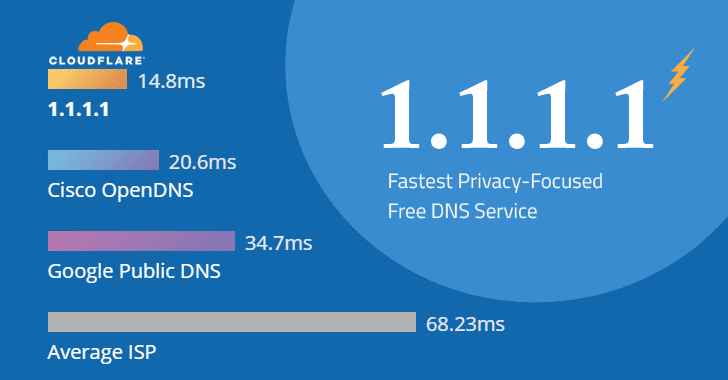

Czy mogę korzystać z 1.1 1.1 DNS i VPN?

Na przykład, jeśli korzystasz z publicznego połączenia Wi-Fi, hakerzy nadal mogą wkroczyć i zobaczyć, co robisz. VPN może zapewnić ochronę przed tym, ale nie możesz używać go w tym samym czasie, co 1.1. 1.1. Będziesz musiał wybrać między jednym produktem a drugim.

Jak powszechne jest podszywanie się pod DNS?

Dzięki swoim badaniom odkryli, że spoofing DNS jest nadal rzadki (występuje tylko w około 1,7% obserwacji), ale wzrasta w obserwowanym okresie, a proxy jest najczęstszym mechanizmem spoofingu DNS.

Dlaczego hakerzy fałszują DNS?

Podszywanie się pod system nazw domen (DNS) to rodzaj cyberataku, który wykorzystuje zmodyfikowane dane serwera DNS do przekierowywania użytkowników na fałszywe strony internetowe. Te złośliwe witryny często wyglądają na legalne, ale w rzeczywistości są zaprojektowane do instalowania złośliwego oprogramowania na urządzeniach użytkowników, kradzieży poufnych danych lub przekierowywania ruchu.

Jaki jest główny powód, dla którego możliwe jest fałszowanie DNS?

Atakujący mogą zatruwać pamięć podręczną DNS, podszywając się pod serwery nazw DNS, wysyłając żądanie do programu rozpoznawania nazw DNS, a następnie fałszując odpowiedź, gdy program rozpoznawania nazw DNS wysyła zapytanie do serwera nazw. Jest to możliwe, ponieważ serwery DNS używają UDP zamiast TCP, a obecnie nie maweryfikacja informacji DNS.

Co to jest wyjaśnienie fałszowania DNS?

Podszywanie się pod DNS (Domain Name Service) to proces zatruwania wpisów na serwerze DNS w celu przekierowania docelowego użytkownika do złośliwej witryny pod kontrolą atakującego.

Co to jest spoofing DNS i jak to działa?

Podszywanie się pod system nazw domen (DNS) to rodzaj cyberataku, który wykorzystuje zmodyfikowane dane serwera DNS do przekierowywania użytkowników na fałszywe strony internetowe. Te złośliwe witryny często wyglądają na legalne, ale w rzeczywistości są zaprojektowane do instalowania złośliwego oprogramowania na urządzeniach użytkowników, kradzieży poufnych danych lub przekierowywania ruchu.

Czym jest podszywanie się pod IP i jak można temu zapobiec?

Podszywanie się pod protokół internetowy (IP) to rodzaj złośliwego ataku, w którym podmiot atakujący ukrywa prawdziwe źródło pakietów IP, aby utrudnić ustalenie, skąd pochodzą. Atakujący tworzy pakiety, zmieniając źródłowy adres IP, aby podszywać się pod inny system komputerowy, ukrywając tożsamość nadawcy lub jedno i drugie.

Jaki jest przykład fałszowania DNS?

Na przykład atakujący fałszuje wpisy DNS adresu IP dla docelowej witryny na danym serwerze DNS i zastępuje je adresem IP serwera pod jego kontrolą. Atakujący tworzy następnie pliki na serwerze pod jego kontrolą o nazwach zgodnych z tymi na serwerze docelowym.

Czy zapora może zatrzymać podszywanie się pod IP?

Zapora sieciowa pomoże chronić Twoją sieć, filtrując ruch za pomocą sfałszowanych adresów IP, weryfikując ruch i blokując dostęp nieautoryzowanym osobom z zewnątrz.

Czy podszywanie się jest możliwe do wyśledzenia?

Jeśli chcesz wiedzieć, jak śledzić sfałszowane połączenie, zwykle musisz zaangażować organy ścigania. W innych przypadkach śledzenie sfałszowanego numeru telefonu można wykonać za pośrednictwem firmy telekomunikacyjnej. Firmy telefoniczne mogą czasami prześledzić fałszywe połączenia z powrotem do miejsca ich przybyciaod.

Jakie są 4 rodzaje ataków spoofingu?

Podszywanie się to technika, dzięki której cyberprzestępca ukrywa się jako znane lub zaufane źródło. Spoofing może przybierać różne formy, takie jak sfałszowane wiadomości e-mail, fałszowanie adresów IP, fałszowanie DNS, fałszowanie GPS, fałszowanie witryn internetowych i sfałszowane połączenia.

Których technik można używać do zapobiegania podszywaniu się?

Niektóre z typowych technik przeciwdziałania fałszowaniu stosowanych w tym kontekście to – Lokalny wzorzec binarny lub LBP, który wykorzystuje analizę obrazu tekstury; Wykrywanie mrugnięć to kolejna metoda rozróżniania fałszywych i żywych twarzy, a Convolutional Neural Network lub CNN to funkcja głębokiego uczenia wykorzystywana do zapobiegania podszywaniu się.

Co to są techniki zapobiegające podszywaniu się?

Antispoofing to technika identyfikacji i odrzucania pakietów, które mają fałszywy adres źródłowy. W ataku polegającym na fałszowaniu adres źródłowy przychodzącego pakietu jest zmieniany, aby wyglądał, jakby pochodził ze znanego, zaufanego źródła.

Czy VPN omija filtrowanie DNS?

Zwykle usługa VPN najpierw instaluje klienta VPN, a dla całego przyszłego ruchu VPN ścieżka jest stała i szyfrowana – nie jest potrzebne wyszukiwanie DNS. Wszelkie sesje internetowe lub inne, które następnie angażujesz, które wymagają wyszukiwania DNS, są przeprowadzane w chronionym tunelu VPN.