Na przykład techniki tunelowania DNS umożliwiają cyberprzestępcom naruszenie łączności sieciowej i uzyskanie zdalnego dostępu do docelowego serwera. Inne formy ataków DNS mogą umożliwić cyberprzestępcom wyłączanie serwerów, kradzież danych, przekierowywanie użytkowników do fałszywych witryn i przeprowadzanie ataków typu Distributed Denial of Service (DDoS).

Czy możesz zostać zhakowany przez DNS?

Serwer nazw DNS jest bardzo wrażliwą infrastrukturą, która wymaga silnych środków bezpieczeństwa, ponieważ może zostać przejęty i wykorzystany przez hakerów do montowania ataków DDoS na innych: Uważaj na przeliczniki w swojej sieci — niepotrzebne przeliczniki DNS powinny zostać wyłączone.

Jakie są możliwe ataki na DNS?

Zatrucie DNS i zatruwanie pamięci podręcznej Zatrucie DNS (znane również jako spoofing DNS) i jego kuzyn, zatruwanie pamięci podręcznej DNS, wykorzystują luki bezpieczeństwa w protokole DNS, aby przekierować ruch internetowy do złośliwych stron internetowych. Są one czasami nazywane atakami typu man-in-the-middle.

Skąd mam wiedzieć, czy mój DNS jest zatruty?

Głównym objawem ataku zatrucia DNS jest nagły, niewyjaśniony spadek ruchu internetowego. Chociaż ruch w sieci jest zawsze niestabilny, jeśli zauważysz nagły spadek liczby odwiedzających Twoją witrynę, zawsze warto zbadać, dlaczego.

Jakie są zagrożenia DNS?

DNS jako luka w zabezpieczeniach Najczęstsze zagrożenia DNS obejmują odmowę usługi (DoS), rozproszoną odmowę usługi (DDoS), przejęcie kontroli nad DNS, podszywanie się pod DNS, tunelowanie DNS, wzmocnienie DNS, typosquating DNS.

Jakie są możliwe ataki na DNS?

Zatrucie DNS i zatruwanie pamięci podręcznej Zatrucie DNS (znane również jako spoofing DNS) i jego kuzyn, zatruwanie pamięci podręcznej DNS, wykorzystują luki bezpieczeństwa w protokole DNS, aby przekierować ruch internetowy do złośliwych stron internetowych. Są one czasami nazywane atakami typu man-in-the-middle.

Czy VPN zapobiega DNS?porwanie?

Tak. VPN pomaga zapobiegać przechwyceniu DNS. Większość usług VPN uruchamia własne serwery DNS, zapobiegając przechwyceniu zapytań DNS. ExpressVPN uruchamia własny zaszyfrowany DNS na każdym serwerze VPN, chroniąc Twój ruch internetowy.vor 7 Tagen

Czy zmiana ustawień DNS jest bezpieczna?

do mojego komputera? Zmiana bieżących ustawień DNS na serwery OpenDNS jest bezpieczną, odwracalną i korzystną regulacją konfiguracji, która nie zaszkodzi Twojemu komputerowi ani sieci.

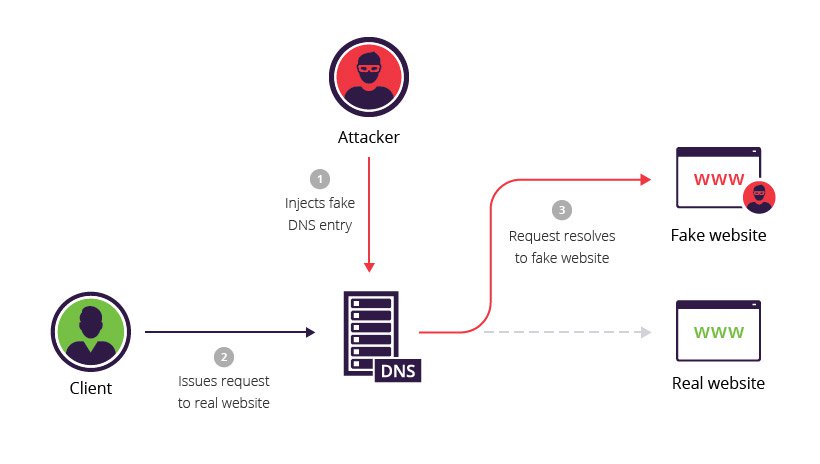

Jak odbywają się ataki DNS?

Atakujący uszkadza serwer DNS, zastępując prawidłowy adres IP w pamięci podręcznej serwera adresem fałszywego adresu, aby przekierować ruch do złośliwej witryny, zebrać informacje lub zainicjować kolejny atak. Zatrucie pamięci podręcznej jest również nazywane zatruciem DNS.

Co to jest wirus DNS?

Kontrolując DNS, przestępca może skłonić niczego niepodejrzewającego użytkownika do połączenia się z fałszywą witryną lub ingerować w przeglądanie sieci przez tego użytkownika. Jednym ze sposobów, w jaki przestępcy to robią, jest infekowanie komputerów klasą złośliwego oprogramowania (malware) o nazwie DNSChanger.

W jaki sposób atakujący mogą nadużywać DNS?

Nadużywanie DNS do przesyłania danych; może to być wykonane przez tunelowanie innych protokołów, takich jak FTP, SSH poprzez zapytania i odpowiedzi DNS. Atakujący wykonują wiele zapytań DNS z zaatakowanego komputera do domeny należącej do przeciwnika.

Jak powszechne jest podszywanie się pod DNS?

Dzięki swoim badaniom odkryli, że spoofing DNS jest nadal rzadki (występuje tylko w około 1,7% obserwacji), ale wzrasta w obserwowanym okresie, a proxy jest najczęstszym mechanizmem spoofingu DNS.

Jak wyczyścić pamięć podręczną DNS?

Android (wersja 12) W pasku adresu wpisz chrome://net-internals/#dns: W lewym okienku wybierz DNS. Ww prawym okienku dotknij przycisku Wyczyść pamięć podręczną hosta.

Jakie są dwa symptomy wskazujące, że system komputerowy może być ofiarą fałszowania DNS?

Dwa największe znaki ostrzegawcze to (1) wzrost aktywności DNS z jednego źródła w przypadku pojedynczej domeny, co może wskazywać na atak z okazji urodzin oraz (2) wzrost aktywności DNS z jednego źródła w przypadku wielu nazw domen , co może wskazywać na próby znalezienia punktu wejścia dla zatrucia DNS.

Czy Google DNS jest bezpieczny?

Google Public DNS jest zgodny z główną polityką prywatności Google dostępną w naszym Centrum prywatności. Adres IP Twojego klienta jest rejestrowany tylko tymczasowo (usuwany w ciągu dnia lub dwóch), ale informacje o dostawcach usług internetowych i lokalizacjach na poziomie miasta/metra są przechowywane dłużej, aby nasza usługa była szybsza, lepsza i bezpieczniejsza.

Co to jest ochrona DNS w moim telefonie?

Czy DNS jest bezpieczny?

DNS cieszy się dużym zaufaniem organizacji, a ruch DNS jest zazwyczaj swobodnie przepuszczany przez zapory sieciowe. Jest jednak często atakowany i nadużywany przez cyberprzestępców. W rezultacie bezpieczeństwo DNS jest krytycznym elementem bezpieczeństwa sieci.

Czy korzystanie z Google DNS jest bezpieczne?

Google Public DNS jest zgodny z główną polityką prywatności Google dostępną w naszym Centrum prywatności. Adres IP Twojego klienta jest rejestrowany tylko tymczasowo (usuwany w ciągu dnia lub dwóch), ale informacje o dostawcach usług internetowych i lokalizacjach na poziomie miasta/metra są przechowywane dłużej, aby nasza usługa była szybsza, lepsza i bezpieczniejsza.

Czy Google DNS jest bezpieczny?

Google Public DNS oferuje obsługę szyfrowanych protokołów transportowych, DNS przez HTTPS i DNS przez TLS. Protokoły te zapobiegają manipulacjom, podsłuchiwaniu i podszywaniu się, znacznie zwiększając prywatność i bezpieczeństwo między klientem a Google Public DNS. UzupełniająDNSSEC zapewnia kompleksowe uwierzytelnione wyszukiwania DNS.

Czy Google jest usługą ochronną DNS?

„Ochronna usługa DNS” to usługa bezpieczeństwa i oprogramowanie/sprzęt, które analizują zapytania DNS i podejmują działania w celu łagodzenia zagrożeń. Przechwytywanie zwykle odbywa się lokalnie (tam, gdzie znajdują się klienci i zasoby). Google, AWS itp. nie oferują tego typu usług.

Jakie są możliwe ataki na DNS?

Zatrucie DNS i zatruwanie pamięci podręcznej Zatrucie DNS (znane również jako spoofing DNS) i jego kuzyn, zatruwanie pamięci podręcznej DNS, wykorzystują luki bezpieczeństwa w protokole DNS, aby przekierować ruch internetowy do złośliwych stron internetowych. Są one czasami nazywane atakami typu man-in-the-middle.

Dlaczego atakujący miałby chcieć przejąć usługę DNS?

Porywacz może go używać do pharmingu (wyświetlania reklam użytkownikom w celu generowania przychodów) lub phishingu (przekierowywania użytkowników do fałszywej wersji Twojej witryny w celu kradzieży danych lub danych logowania). Przekierowanie domeny jest również używane przez dostawców usług internetowych do kontrolowania zapytań DNS użytkowników w celu gromadzenia danych użytkownika.