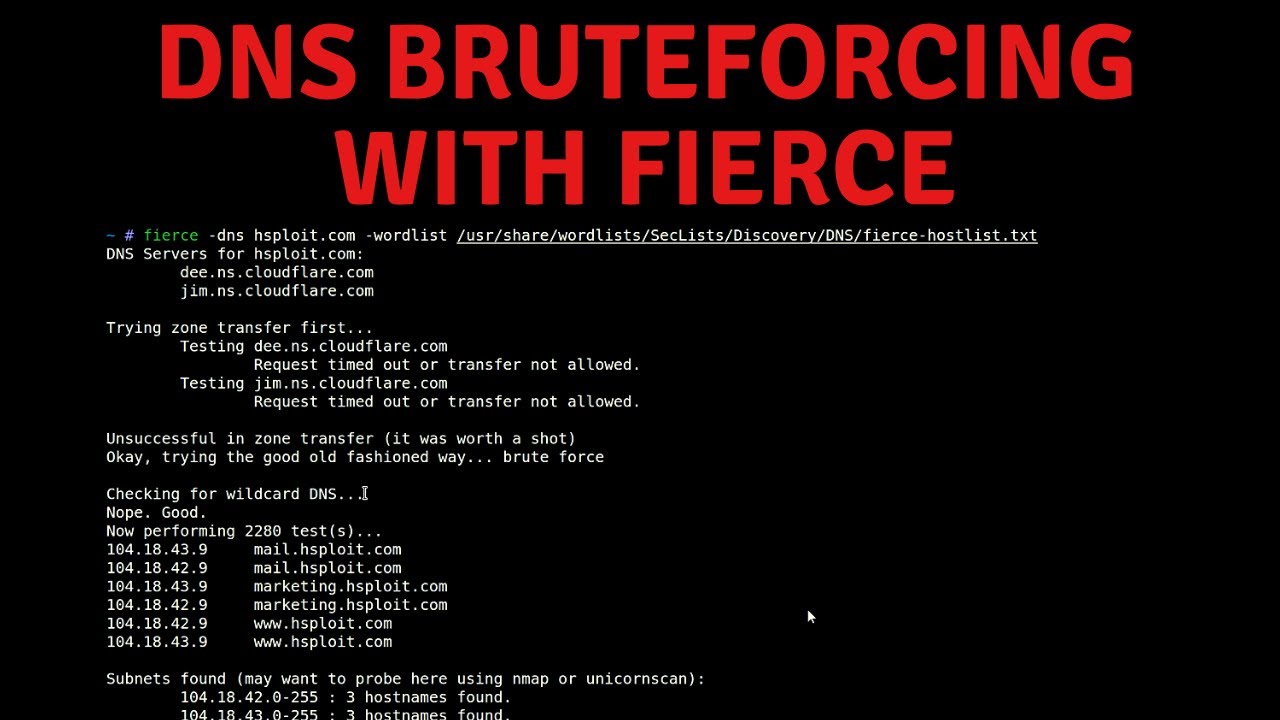

Ataki DNS Brute Force Ataki Brute Force wykorzystują skrypty lub inne narzędzia do znalezienia wszystkich poddomen dla określonej domeny i ujawnienia publicznej – i prawdopodobnie prywatnej – sieci organizacji. Ataki te są zwykle prekursorami poważniejszych prób wykorzystania.

Co to jest brutalne wymuszanie subdomeny?

Brutalna siła oznacza zgadywanie możliwych kombinacji celu, dopóki nie zostanie odkryty oczekiwany wynik. Tak więc, w kontekście subdomeny, brutalne forsowanie polega na wypróbowaniu możliwej kombinacji słów, alfabetów i liczb przed domeną główną w celu uzyskania subdomeny, która jest rozwiązana na adres IP.

Co robi DNS Recon?

DNSRecon to skrypt Pythona, który umożliwia wykonanie: Sprawdź wszystkie rekordy NS pod kątem transferów stref. Wymień ogólne rekordy DNS dla danej domeny (MX, SOA, NS, A, AAAA, SPF i TXT). Wykonaj wspólne wyliczanie rekordów SRV.

Co to jest brutalne DNS?

Skrypt dns-brute Próbuje wyliczyć nazwy hostów DNS przez odgadywanie typowych subdomen metodą brute force. Z dns-brute. argument srv, dns-brute spróbuje również wyliczyć wspólne rekordy DNS SRV. Rekordy wieloznaczne są wymienione jako „*A” i „*AAAA” odpowiednio dla IPv4 i IPv6.

Co to jest wymuszanie w domenie brute-forcing?

Brute-Forcing to technika dopasowywania danych uwierzytelniających, takich jak nazwy użytkowników, hasła, hasła jednorazowe w celu uzyskania nieuwierzytelnionego dostępu do domeny docelowej. Lista słów jest testowana względem celu, aby uzyskać dokładne dane uwierzytelniające. Cały ten proces odbywa się za pomocą zautomatyzowanych narzędzi.

Co to jest brutalne DNS?

Skrypt dns-brute Próbuje wyliczyć nazwy hostów DNS przez odgadywanie typowych subdomen metodą brute force. Z dns-brute. argument srv, dns-brute spróbuje również wyliczyć wspólne rekordy DNS SRV. Rekordy z symbolami wieloznacznymi są wymienione jako „*A” i „*AAAA” dla IPv4 i IPv6odpowiednio.

Jaki jest przykład brutalnej siły?

W swojej najprostszej formie ataki typu brute force mają na celu złamanie hasła poprzez wyczerpanie wszystkich możliwych kombinacji metodą prób i błędów. Na przykład atakujący może próbować odgadnąć hasło za pomocą milionów kombinacji.

Co robi brutalna siła?

Atak typu brute force wykorzystuje metodę prób i błędów, aby odgadnąć dane logowania, klucze szyfrowania lub znaleźć ukrytą stronę internetową. Hakerzy sprawdzają wszystkie możliwe kombinacje, mając nadzieję, że odgadną poprawnie.

Co się stanie, jeśli Twój DNS zostanie zaatakowany?

Na przykład techniki tunelowania DNS umożliwiają cyberprzestępcom naruszenie łączności sieciowej i uzyskanie zdalnego dostępu do docelowego serwera. Inne formy ataków DNS mogą umożliwić cyberprzestępcom wyłączanie serwerów, kradzież danych, przekierowywanie użytkowników do fałszywych witryn i przeprowadzanie ataków typu Distributed Denial of Service (DDoS).

Czy DNS może zostać zaatakowany?

Jak każdy inny serwer, serwery DNS są podatne na wszystkie ataki sieciowe. Istnieje wiele sposobów, w jakie atakujący mogą spowodować duży ruch sieciowy do serwerów DNS, na przykład zalania TCP/UDP/ICMP, powodujące niedostępność usługi dla innych użytkowników sieci poprzez nasycenie łącza sieciowego do serwerów DNS.

Czy opróżnianie DNS coś boli?

Opróżnianie pamięci podręcznej DNS nie wpływa znacząco na szybkość połączenia internetowego. Pozbędziesz się nieaktualnych danych z pamięci podręcznej, ale załadowanie różnych stron internetowych może potrwać nieco dłużej bezpośrednio po opróżnieniu pamięci podręcznej DNS, ponieważ przeglądarka musi ponownie pobrać i ponownie buforować dane.

Czy można wyśledzić brutalną siłę?

Jeśli Twoja witryna internetowa wymaga uwierzytelnienia użytkownika, jesteś dobrym celem ataku typu brute-force. Atakujący zawsze może odkryć hasło za pomocą ataku brute-force, ale wadą jest to, że znalezienie go może zająć lata.

Czy hakerzy nadal?użyć brutalnej siły?

Podczas gdy niektórzy atakujący nadal ręcznie wykonują ataki brute force, dziś prawie wszystkie dzisiejsze ataki brute force są wykonywane przez boty. Atakujący mają listy powszechnie używanych danych uwierzytelniających lub danych uwierzytelniających prawdziwych użytkowników, uzyskanych w wyniku naruszenia bezpieczeństwa lub ciemnej sieci.

Co powoduje brutalną siłę?

Ataki brutalnej siły występują, gdy zły aktor próbuje wykonać dużą liczbę kombinacji na celu. Ataki te często wiążą się z wielokrotnymi próbami wprowadzenia haseł do kont z nadzieją, że jedno z nich będzie ważne. To trochę jak próbowanie wszystkich możliwych kombinacji na kłódce, ale na znacznie większą skalę.

Co to są ataki na subdomeny?

Przejęcie subdomeny następuje, gdy agent uzyskuje kontrolę nad subdomeną domeny docelowej. Może się to zdarzyć, gdy subdomena ma nazwę kanoniczną w DNS, ale żaden host nie dostarcza dla niej treści, co może się zdarzyć, ponieważ host wirtualny nie został jeszcze opublikowany lub host wirtualny został usunięty.

Co to jest subdomena w cyberbezpieczeństwie?

Inżynieria bezpieczeństwa zwykle odnosi się do dwóch kluczowych poddomen: bezpieczeństwa sieci i bezpieczeństwa operacji komputerowych. Ta domena to miejsce, w którym Twoja wiedza techniczna jest wykorzystywana do zabezpieczania zarówno sieci, jak i hostów przed atakami. To właśnie w tej domenie łączymy następujące elementy: Firewalle. Bezpieczeństwo routera/przełącznika.

Dlaczego nie powinieneś używać subdomeny?

Używanie subdomeny w witrynie sprawia, że struktura adresu URL wygląda na większą. Subdomeny nie są uważane za „właściwe strony internetowe w oczach użytkowników Google. Będziesz odpowiedzialny za więcej opłat hostingowych, ponieważ subdomeny wymagają oddzielnych kont hostingowych. Subdomena może nie dostarczać sygnału geolokalizacji dla wyszukiwarek.

Co to jest brutalne DNS?

Skrypt dns-brute Próby wyliczenia nazw hostów DNS przez zgadywanie metodą brute forcewspólnych subdomen. Z dns-brute. argument srv, dns-brute spróbuje również wyliczyć wspólne rekordy DNS SRV. Rekordy wieloznaczne są wymienione jako „*A” i „*AAAA” odpowiednio dla IPv4 i IPv6.

Jakie są dwa rodzaje ataków brute force?

W zwykłym ataku brute force atakujący zaczyna od znanego klucza, zwykle nazwy użytkownika lub numeru konta. Następnie używają narzędzi do automatyzacji, aby znaleźć pasujące hasło. W odwrotnym ataku brute force atakujący zna hasło i musi znaleźć nazwę użytkownika lub numer konta.

Czym są problemy z brutalną siłą?

Brutalne wymuszanie jest ogólnie akceptowane jako określenie rozwiązania problemu w sposób okrężny, czasochłonny, nietwórczy i niewygodny. Biorąc pod uwagę problem „Ile strojów możesz stworzyć z trzynastoma czapkami i siedmioma parami butów?”, metodą wykorzystującą brutalną siłę byłoby wymienienie wszystkich 91 możliwości.

Gdzie używana jest brutalna siła?

Ataki typu brute force są zwykle wykorzystywane w celu uzyskania danych osobowych, takich jak hasła, hasła, nazwy użytkownika i osobiste numery identyfikacyjne (PINS) oraz przy użyciu skryptu, aplikacji hakerskiej lub podobnego procesu w celu przeprowadzenia szeregu ciągłych prób uzyskania wymagane informacje.

Jak długo trwają ataki brute force?

Rodzaje ataków brute force Najnowsze komputery wyprodukowane w ciągu ostatnich 10 lat mogą brutalnie złamać 8-znakowe hasło alfanumeryczne — wielkie i małe litery, cyfry i znaki specjalne — w ciągu około dwóch godzin.