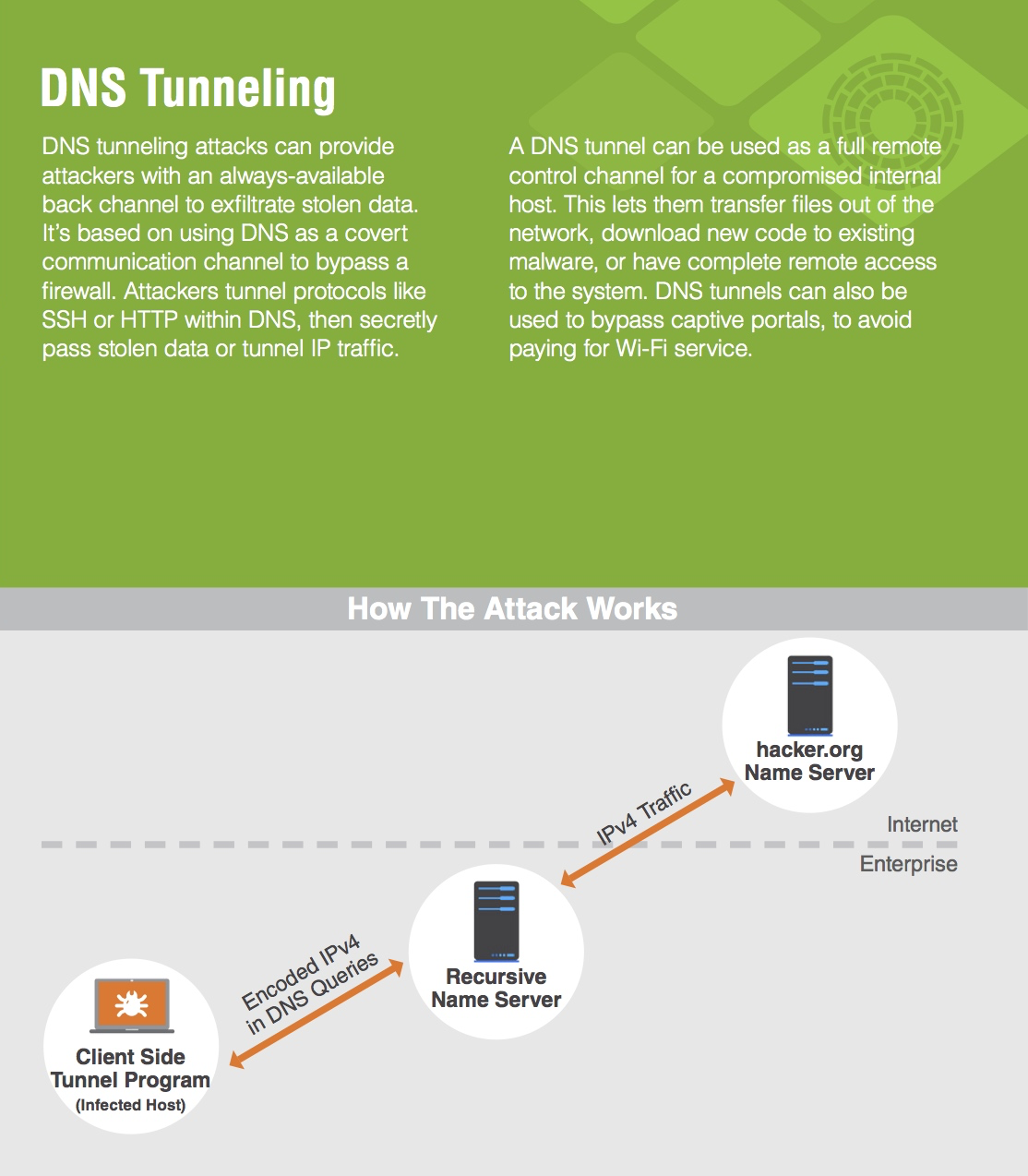

Tunelowanie DNS wykorzystuje protokół DNS do tunelowania złośliwego oprogramowania i innych danych w modelu klient-serwer. Atakujący rejestruje domenę, taką jak badsite.com. Serwer nazw domeny wskazuje serwer atakującego, na którym jest zainstalowany złośliwy program tunelujący.

Co to jest tunelowanie DNS Do czego służy i jak można go wykryć?

Co to jest tunelowanie DNS? Tunelowanie DNS to trudny do wykrycia atak, który kieruje żądania DNS do serwera atakującego, zapewniając atakującym ukryty kanał dowodzenia i kontroli oraz ścieżkę eksfiltracji danych. DNS jest jak książka telefoniczna w Internecie, pomagając w tłumaczeniu między adresami IP a nazwami domen.

Jak zablokować tunelowanie DNS?

Użyj obiektu protokołu, aby zablokować protokół tunelu DNS. Przejdź do KONFIGURACJA > Drzewo konfiguracji > Pudełko > Przypisane usługi > Zapora > Zasady przekazywania. W lewym menu kliknij Reguły aplikacji. Kliknij Zablokuj.

Czy DNS przez tunelowanie https?

DNS jest często używany przez atakujących jako ukryty kanał do eksfiltracji danych, znany również jako tunelowanie DNS. Ponieważ wyszukiwanie DNS w postaci zwykłego tekstu prowadzi do problemów z prywatnością, DNS przez HTTPS (DoH) został niedawno ustandaryzowany i wdrożony. DoH hermetyzuje DNS w HTTPS w celu szyfrowania ruchu DNS między klientami a rekursywnymi programami rozpoznawania nazw.

Co to jest tunelowanie DNS Cisco?

Tunelowanie DNS to technika kodująca dane innych programów i protokołów w zapytaniach DNS, w tym ładunki danych, które można wykorzystać do sterowania zdalnym serwerem i aplikacjami.

Co to jest tunelowanie DNS Do czego służy i jak można to wykryć?

Co to jest tunelowanie DNS? Tunelowanie DNS to trudny do wykrycia atak, który kieruje żądania DNS do serwera atakującego, zapewniając atakującym ukryty kanał dowodzenia i kontroli oraz ścieżkę eksfiltracji danych.DNS jest jak książka telefoniczna w Internecie, pomagając w tłumaczeniu między adresami IP a nazwami domen.

Jak sprawdzić tunelowanie DNS?

Tunele DNS można wykryć, analizując pojedynczy ładunek DNS lub analizę ruchu, taką jak analiza liczby i częstotliwości żądań. Analiza ładunku służy do wykrywania złośliwej aktywności na podstawie pojedynczego żądania.

Co to jest tunelowanie rekordów DNS TXT?

Tunelowanie DNS to metoda cyberataku polegająca na kodowaniu danych innych programów lub protokołów w zapytaniach i odpowiedziach DNS. Tunelowanie DNS często obejmuje ładunki danych, które można dodać do zaatakowanego serwera DNS i wykorzystać do kontrolowania zdalnego serwera i aplikacji.

Co to jest serwer proxy DNS?

Serwer proxy DNS poprawia wydajność wyszukiwania domeny poprzez buforowanie poprzednich wyszukiwań. Typowy serwer proxy DNS przetwarza zapytania DNS, wysyłając nowe zapytanie o rozpoznawanie DNS do każdego wykrytego serwera nazw, dopóki nazwa hosta nie zostanie rozwiązana.

Co to jest zapora DNS?

Zapora sieciowa DNS Firewall to rozwiązanie zabezpieczające sieć, które uniemożliwia użytkownikom sieci i systemom łączenie się ze znanymi złośliwymi lokalizacjami internetowymi. Zapora DNS działa, wykorzystując strefy zasad odpowiedzi DNS (RPZ) i praktyczną analizę zagrożeń, aby zapobiec eksfiltracji danych.

Co to jest ruch DNS?

DNS oznacza system nazw domen. Parowanie nazwy hosta i adresu IP nazywa się przestrzenią nazw. Monitorowanie rekordów DNS pomaga upewnić się, że system nazw domen nadal prawidłowo kieruje ruch do Twoich witryn internetowych, usług i komunikacji elektronicznej.

Czy DNS jest lepszy niż HTTPS?

Istnieje kilka możliwych korzyści z używania DNS przez HTTPS. Główną korzyścią jest to, że szyfrowanie ruchu rozpoznawania nazw DNS pomaga ukryć Twoje działania online. Gdy użytkownik wprowadzi adres URL do swojegoprzeglądarki, zapytanie DNS jest zwykle potrzebne w celu przekształcenia części adresu URL dotyczącej domeny na adres IP.

Który system DNS jest lepszy przez TLS czy DNS przez HTTPS?

Żądania DNS przez TLS używają odrębnego portu, więc każdy, kto jest na poziomie sieci, może je znaleźć, a nawet zablokować. Żądania DNS przez HTTPS mogą pozostać ukryte w zaszyfrowanym ruchu. DNS over TLS to dobra opcja, gdy użytkownik nie chce mieć do czynienia z klientami dostarczanymi przez odsyłających/przekierowujących DNS.

Jak działa eksfiltracja DNS?

Eksfiltracja danych DNS to sposób na wymianę danych między dwoma komputerami bez bezpośredniego połączenia. Wymiana danych odbywa się za pośrednictwem protokołu DNS na pośredniczących serwerach DNS. Podczas fazy eksfiltracji klient wysyła żądanie rozwiązania DNS do zewnętrznego adresu serwera DNS.

Jak działa eksfiltracja DNS?

Eksfiltracja danych DNS to sposób na wymianę danych między dwoma komputerami bez bezpośredniego połączenia. Wymiana danych odbywa się za pośrednictwem protokołu DNS na pośredniczących serwerach DNS. Podczas fazy eksfiltracji klient wysyła żądanie rozwiązania DNS do zewnętrznego adresu serwera DNS.

Jakie są dwie metody wykorzystywane przez cyberprzestępców do maskowania ataków DNS?

Odpowiedzi Wyjaśnienie & Wskazówki: Algorytmy szybkiego przepływu, podwójnego strumienia IP i generowania domeny są wykorzystywane przez cyberprzestępców do atakowania serwerów DNS i wpływania na usługi DNS. Fast flux to technika używana do ukrywania witryn phishingowych i dostarczających złośliwe oprogramowanie za szybko zmieniającą się siecią zaatakowanych hostów DNS (boty w botnetach).

Co to jest zapora DNS?

Zapora sieciowa DNS Firewall to rozwiązanie zabezpieczające sieć, które uniemożliwia użytkownikom sieci i systemom łączenie się ze znanymi złośliwymi lokalizacjami internetowymi. Zapora DNS działa, wykorzystując strefy zasad odpowiedzi DNS (RPZ) i zagrożenie, które można podjąćinteligencja zapobiegająca eksfiltracji danych.

Co to jest tunelowanie DNS Do czego służy i jak można to wykryć?

Co to jest tunelowanie DNS? Tunelowanie DNS to trudny do wykrycia atak, który kieruje żądania DNS do serwera atakującego, zapewniając atakującym ukryty kanał dowodzenia i kontroli oraz ścieżkę eksfiltracji danych. DNS jest jak książka telefoniczna w Internecie, pomagając w tłumaczeniu między adresami IP a nazwami domen.

Jaki jest numer portu DNS TCP?

DNS używa portu 53.

Jakie są dwie metody wykorzystywane przez cyberprzestępców do maskowania ataków DNS?

Odpowiedzi Wyjaśnienie & Wskazówki: Algorytmy szybkiego przepływu, podwójnego strumienia IP i generowania domen są wykorzystywane przez cyberprzestępców do atakowania serwerów DNS i wpływania na usługi DNS. Fast flux to technika używana do ukrywania witryn phishingowych i dostarczających złośliwe oprogramowanie za szybko zmieniającą się siecią zaatakowanych hostów DNS (boty w botnetach).

Dlaczego atakujący używają tunelowania DNS?

Ten tunel może być używany do eksfiltracji danych lub do innych złośliwych celów. Ponieważ nie ma bezpośredniego połączenia między atakującym a ofiarą, trudniej jest wyśledzić komputer atakującego.

Czy DNS przez TLS jest bezpieczny?

DNS przez TLS lub DoT to standard szyfrowania zapytań DNS, aby zapewnić ich bezpieczeństwo i prywatność. DoT używa tego samego protokołu bezpieczeństwa, TLS, którego używają strony HTTPS do szyfrowania i uwierzytelniania komunikacji.