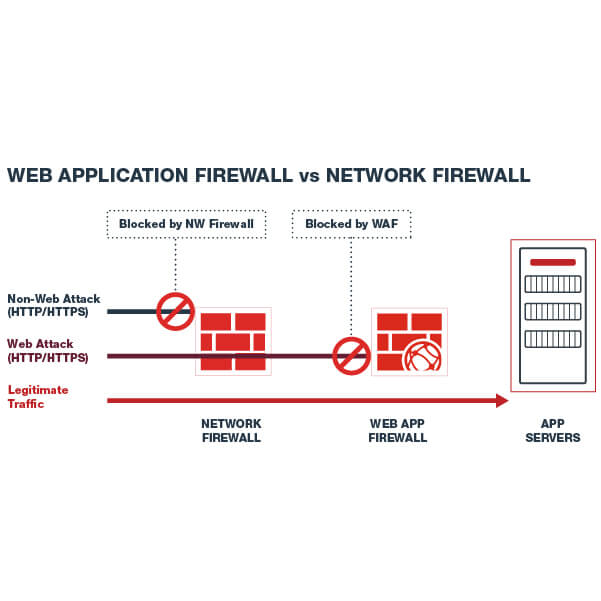

A maioria das organizações precisa desses dois firewalls para proteger adequadamente as redes e os aplicativos. Um firewall de rede sozinho não impedirá certos ataques baseados na Web no tráfego de aplicativos, e o WAF sozinho não será suficiente para proteger outras partes de sua rede contra tráfego não autorizado.

Um WAF substitui um firewall?

É importante notar que um WAF não substitui um firewall; são dispositivos ou funções independentes que se complementam.

Qual é a diferença entre firewall e WAF?

Como sabemos, um firewall é administrado em uma rede, enquanto um WAF geralmente é implantado próximo ao aplicativo, aqui há uma diferença completa na funcionalidade deles, o WAF se concentra em garantir a segurança no tráfego de rede do aplicativo, enquanto um firewall enfatiza uma rede para proteção e monitoramento de tráfego.

Que tipo de firewall é um WAF?

Um firewall de aplicativo da web (WAF) é um firewall que monitora, filtra e bloqueia pacotes de dados à medida que viajam de e para um site ou aplicativo da web. Um WAF pode ser baseado em rede, em host ou em nuvem e geralmente é implantado por meio de um proxy reverso e colocado na frente de um ou mais sites ou aplicativos.

O AWS WAF é um firewall?

O AWS WAF é um firewall de aplicativo da web que permite monitorar as solicitações HTTP(S) que são encaminhadas para seus recursos de aplicativo da web protegidos. Você pode proteger os seguintes tipos de recursos: Distribuição do Amazon CloudFront.

Um WAF substitui um firewall?

É importante notar que um WAF não substitui um firewall; são dispositivos ou funções independentes que se complementam.

Um WAF é um firewall com estado?

Um WAF geralmente é sem estado e não pode fornecer defesa com estado baseada em sessão para aplicativos da Web. guloseimas WAFcada solicitação recebida de forma independente, sem considerar o estado da solicitação.

O WAF está morto?

Se você estiver usando um WAF que se baseia na suposição de que qualquer coisa em seu ambiente seja genérica, seu WAF está extinto e é hora de chamar os agentes funerários. O WAF está morto e o DevOps o matou.

Do que um WAF não protege?

WAFs são ineficazes contra ataques DDoS, por isso é essencial ter proteção DDoS também. A maioria dos WAFs também não pode proteger contra bots maliciosos. Enquanto alguns bots usam ataques diretos (os WAFs do tipo são projetados para identificar e bloquear), muitos abusam da lógica de negócios legítima.

O WAF protege contra malware?

Um WAF protege seus aplicativos da Web filtrando, monitorando e bloqueando qualquer tráfego HTTP/S malicioso que chegue ao aplicativo da Web e impede que dados não autorizados saiam do aplicativo. Ele faz isso aderindo a um conjunto de políticas que ajudam a determinar qual tráfego é malicioso e qual tráfego é seguro.

O WAF é um firewall de camada 7?

Ele pode filtrar e monitorar o tráfego para proteger contra ataques como injeção de SQL, scripts entre sites (XSS) e falsificação de solicitações entre sites (CSRF). Um WAF opera na camada de rede 7 (a camada de aplicativo).

O WAF é um firewall de proxy?

Enquanto os proxies geralmente protegem os clientes, os WAFs protegem os servidores e são implantados para proteger um aplicativo da Web específico. Portanto, um WAF pode ser considerado um proxy reverso.

Por que a Amazon precisa de um firewall?

O sistema de prevenção de intrusões (IPS) do AWS Network Firewall oferece inspeção ativa do fluxo de tráfego para que você possa identificar e bloquear explorações de vulnerabilidade usando detecção baseada em assinatura. O AWS Network Firewall também oferece filtragem da Web que pode interromper o tráfego para URLs inválidos conhecidos e monitorar domínio totalmente qualificadonomes.

O AWS WAF pode bloquear IP?

Ao adicionar uma condição de correspondência de IP a uma regra, você também pode configurar o AWS WAF Classic para permitir ou bloquear solicitações da web que não se originam dos endereços IP especificados na condição. Faça login no Console de gerenciamento da AWS e abra o console do AWS WAF em https://console.aws.amazon.com/wafv2/ .

É software ou hardware WAF?

Um WAF baseado em rede geralmente é baseado em hardware. Como são instalados localmente, minimizam a latência, mas os WAFs baseados em rede são a opção mais cara e também exigem o armazenamento e a manutenção de equipamentos físicos. Um WAF baseado em host pode ser totalmente integrado ao software de um aplicativo.

O WAF é um firewall de camada 7?

Ele pode filtrar e monitorar o tráfego para proteger contra ataques como injeção de SQL, scripts entre sites (XSS) e falsificação de solicitações entre sites (CSRF). Um WAF opera na camada de rede 7 (a camada de aplicativo).

Do que um WAF não protege?

WAFs são ineficazes contra ataques DDoS, por isso é essencial ter proteção DDoS também. A maioria dos WAFs também não pode proteger contra bots maliciosos. Enquanto alguns bots usam ataques diretos (os WAFs do tipo são projetados para identificar e bloquear), muitos abusam da lógica de negócios legítima.

Contra o que um WAF protege?

Um firewall de aplicativo da web (WAF) protege os aplicativos da web de uma variedade de ataques de camada de aplicativo, como cross-site scripting (XSS), injeção de SQL e envenenamento de cookies, entre outros. Os ataques a aplicativos são a principal causa de violações — eles são a porta de entrada para seus dados valiosos.

O WAF pode parar o DDoS?

O AWS WAF é um firewall de aplicativo da Web que ajuda a detectar e mitigar os ataques DDoS da camada de aplicativo da Web inspecionando o tráfego em linha. Uso de ataques DDoS na camada de aplicativosolicitações bem formadas, mas maliciosas, para evitar mitigação e consumir recursos de aplicativos.

Um WAF substitui um firewall?

É importante notar que um WAF não substitui um firewall; são dispositivos ou funções independentes que se complementam.

O WAF está na DMZ?

Existem três opções de implantação para WAFs: Firewalls de dispositivos em linha – implantados na rede da sua organização, tradicionalmente dentro da DMZ.

O WAF pode impedir ransomware?

Defesas de rede Use um firewall ou firewall de aplicativo da Web (WAF), sistemas de prevenção de intrusão/detecção de intrusão (IPS/IDS) e outros controles para impedir que o ransomware se comunique com o Command & Centros de controle.