Uruchomienie

-

133

133Co się stanie, jeśli włączę moduł TPM?

Pomyślne uruchomienie systemu z włączonym modułem TPM jest ogólnie uważane za zaufane. Po uruchomieniu moduł TPM obsługuje dodatkowe funkcje zabezpieczeń, takie jak...

-

136

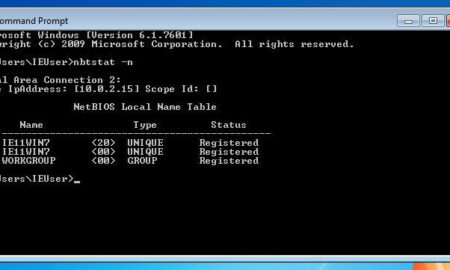

136Co to jest pełna nazwa hosta?

Nazwa hosta to tylko nazwa komputera, a w pełni kwalifikowana nazwa domeny to nazwa hosta oraz nazwa domeny po niej…. Co to...

-

139

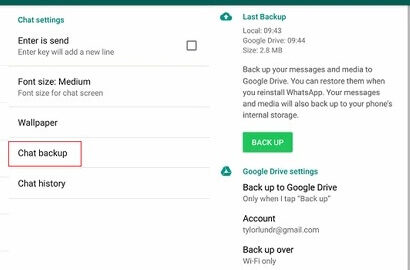

139Czy stracę swoje dane, jeśli odinstaluję i ponownie zainstaluję?

Twoje dane nie zostaną utracone, jeśli będziesz musiał odinstalować i ponownie zainstalować aplikację. Twoje dane są powiązane z Twoim kontem (nazwą użytkownika)...

-

144

144Dlaczego moje Wi-Fi jest połączone, ale nic się nie ładuje?

Czasami połączenie Wi-Fi, ale nie ma błędu internetowego, może być związane z połączeniem internetowym, a nie z żadnym urządzeniem. Może to być...

-

175

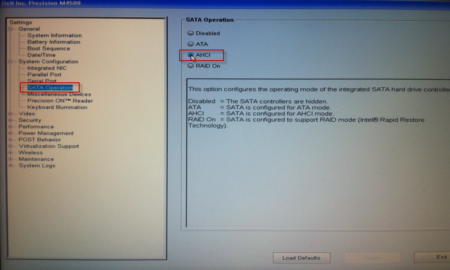

175Czy mogę zmienić działanie SATA z RAID na AHCI?

Jak przełączyć system Windows 10 z RAID na AHCI? Następnie uruchom ponownie komputer i naciśnij klawisz F2 lub DEL, aby wejść do...

-

118

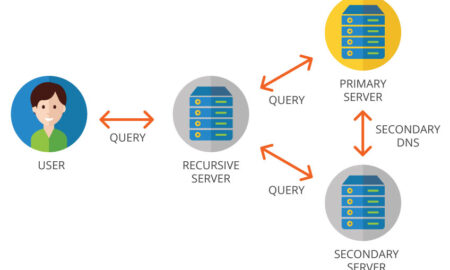

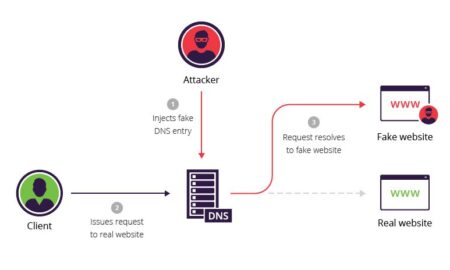

118Co się stanie, jeśli masz wiele serwerów DNS?

Architektura Multi-DNS to taka, która wykorzystuje autorytatywne serwery nazw DNS od dwóch lub więcej dostawców. Większość, jeśli nie wszyscy dostawcy usług DNS,...

-

144

144Jak naprawić zablokowane strony internetowe w Chrome?

Kliknij kartę „Bezpieczeństwo”, a następnie kliknij ikonę „Witryny z ograniczeniami”. Teraz kliknij opcję „Witryny”, aby otworzyć okna witryn z ograniczeniami. Na koniec...

-

142

142Jaka jest różnica między DNS a HTTPS?

DNS przez TLS używa protokołu TCP jako podstawowego protokołu połączenia i warstw szyfrowania i uwierzytelniania TLS. DNS przez HTTPS używa do nawiązania...

-

146

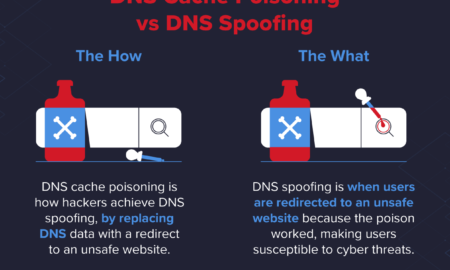

146Czy HTTPS zapobiega zatruwaniu DNS?

Dzięki HSTS możesz zmusić przeglądarki, aby zawsze ładowały Twoją witrynę przez HTTPS. Pomaga to uniknąć zatruwania pamięci podręcznej DNS w jeden kluczowy...

-

159

159Jaka jest różnica między zatruciem DNS a przejęciem DNS?

W większości przypadków podszywanie się pod DNS lub zatruwanie pamięci podręcznej polega na zastąpieniu lokalnych wartości pamięci podręcznej DNS fałszywymi, dzięki czemu...

Najnowsze komentarze